Аудит эффективности ИБ- и ИТ-отделов. Нужен ли собственный ИБ- или ИТ-отдел?

Федор Музалевский, 24/01/22

Классные специалисты по информационной безопасности – большая редкость. Мало найти такого сотрудника, ему необходимо создать условия для развития и компетентного выполнения обязанностей. В одиночку ему будет трудно совершенствоваться, он не сможет расти как профессионал – проходить обучение, взаимодействовать с единомышленниками, быть в курсе событий индустрии.

Автор: Федор Музалевский, директор технического департамента RTM Group

Там, где есть потребность всего в одном-двух специалистах, создавать целый отдел не нужно. В этом случае есть смысл обратить внимание на аутсорсинг.

Когда величина и потребности организации достигают уровня пяти специалистов, которые не только закрывают потребности в защите информации, но и могут подменять друг друга в случае отпуска/больничного и растить молодых экспертов, аутсорсинг, как правило, невыгоден (см. рис. 1).

Иногда крупная организация может содержать штат специалистов по ИБ, но быть слишком масштабной, чтобы обойтись своими силами. В этом случае не хватает не только административных ресурсов, чтобы управлять штатом непроизводственных подразделений, включая охрану, бухгалтерию, ИТ, но и специалисты по безопасности не справляются со своими задачами. В такой ситуации аутсорсинг является хорошей возможностью снять головную боль с руководства. Разумеется, только при грамотных SLA и KPI подрядчика.

Достаточно ли квалифицированы ИТ- и ИБ-специалисты?

Вопрос квалификации кадров является больной темой для разных отраслей. Несмотря на обилие выпускников вузов по направлениям ИБ, число вакансий, открытых длительный период времени, довольно велико. Дело не только в жадности работодателей (хотя и такая проблема есть), основная причина долгих поисков в том, что найти компетентного специалиста проблематично.

В нашей компании мы пошли по пути стажировок и взращивания собственных специалистов (аудиторов и экспертов). Такой подход могут себе позволить только профильные аутсорсинговые фирмы. Но тот, кто нанимает сотрудников в штат, вынужден долго и упорно выбирать кандидатов (см. рис. 2).

К сожалению, увеличение срока подбора не всегда дает результат. Многие безопасники, выбравшие специализацию сразу после обучения, не хотят ее менять, вплоть до того, что им сложно перейти на новый язык программирования. Почему – тема отдельной статьи. Просто примем как данность.

В итоге часть вакансий (по нашим наблюдениям, более 50%) занимают сотрудники, не имеющие соответствующей квалификации, в лучшем случае находящиеся в процессе обучения специфике. И это грустно.

Достаточно ли регламентирована деятельность сотрудников ИТ- и ИБ?

Как можно справиться с проблемой недостаточной квалификации? Здесь поможет только жесткая регламентация. Неважно, свой у организации штат или аутсорсинг – их деятельность должна быть четко прописана.

Прежде всего речь идет о должностной инструкции и регламентах. Что они должны в себя включать?

На примере финансовых организаций в ГОСТ 57580.1 выделено восемь процессов защиты информации. Для каждого из них должны быть прописаны инструкции и регламенты, как и что следует выполнять сотруднику ИБ, чтобы вчерашний студент, пришедший в отдел ИБ, мог с ходу выполнять свои функции и отрабатывать свою зарплату.

В ИТ-отделе должно быть то же самое, хотя на деле ситуация еще плачевнее, чем в ИБ. В лучшем случае имеется система учета заявок. Обязанности на ежедневной или иной периодической основе есть только у отделов в несколько десятков человек. Даже не у всех аутсорсинговых ИТ-компаний имеется хотя бы удовлетворительная степень регламентации.

В опросниках к своим работам мы просим ответить, насколько регламентирована деятельность отдела ИБ, от 1 до 10. Средний ответ – 6. Фактический – 3. Когда пишут 10 – понимаем, что с этим клиентом будет тяжело.

Оптимально ли финансирование ИТ и ИБ?

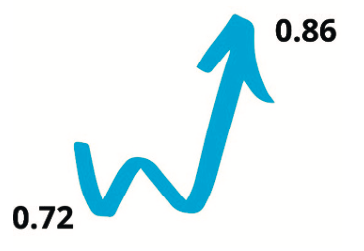

Вопрос финансирования, в отличие от квалификации и регламентации, не так однозначно негативен. Например, в финансовом секторе за последние несколько лет за счет жестких требований Банка России объем бюджетов на ИТ и ИБ вырос в несколько раз. К сожалению, иногда это происходит "для галочки", но разумные организации выбрали путь "тратить – так на пользу!". За счет этого средняя оценка информационной безопасности среди банков выросла с 2019 г., на сегодняшний день с 0,72 до 0,86 (см. рис. 3).

Финансирование ИТ стоит оговорить отдельно: многие понимают, что за данной сферой будущее. Организации пришли к этому пониманию благодаря локдауну и удаленной работе. Но объем финансирования и оптимальность его расходования, увы, не всегда идут рука об руку. Все чаще нами проводятся судебные экспертизы многомиллионных контрактов, по которым подрядчик продает разработку стоимостью несколько сотен тысяч рублей как прорывную технологию за кратно большие деньги.

Можно ли повысить эффективность отделов ИТ и ИБ без существенных ресурсов?

Если понимать под ресурсами только деньги, то можно. Написание тех же регламентов не очень дорогое мероприятие, но позволяет снизить количество ошибок и даже требования к персоналу. Ниже требования – меньше зарплаты. Не стоит увлекаться и нанимать филологов, которых не взяли в "Макдональдс" (могут же прочитать регламент), в ИТ-отдел. Возьмите их референтами или делопроизводителями.

После регламентации деятельности следует оптимизировать финансирование. На этом этапе принимается решение о целесообразности аутсорсинга. Сразу стоит отметить, что для ИБ она выше. Специалисты дороже и встречаются реже.

Разумеется, еще один способ повышения эффективности – автоматизация. Она актуальна как для отделов ИТ, так и для ИБ. Средство мониторинга событий, резервного копирования, более мощное оборудование – достаточно эффективные вложения, которые окупятся не только за счет уменьшения штата, необходимого для их обслуживания, но и за счет отсутствия инцидентов утечек данных или простоев системы. Ведь эффективность – это не соотношение цены до и после, это соотношение цены и качества (см. рис. 4).

Соответствуют ли применяемые технологии требованиям компании?

Вопрос соответствия крайне сложный. Требования бывают объективными, экономическими и бывают просто неадекватными. Ответ на этот вопрос следует разбирать в каждом отдельном случае.

Приведем пару примеров.

- У одного из наших клиентов в ходе пентеста выявили уязвимости веб-сервера, который заказчик считал более надежным, чем хостинг. То есть заказчик сам настоял на его использовании и формально соответствие требованиям привело ко взлому. Хорошо, что это были плановые работы по ИБ, а не действия хакеров. Кстати, интересная деталь: обслуживание своего сервера стоило клиенту почти на порядок дороже, чем хостинг.

- Другой клиент считал, что DLP ему не нужна: зачем система предотвращения утечек, если ценной информации нет? И когда один из сотрудников получил доступ к сведениям о зарплате других работников, произошел скандал. В этом случае руководство взяло ответственность за инцидент на себя, ведь требования компании нарушены не были. Сисадмин не пострадал.

Как часто следует проводить аудит безопасности?

Аудит безопасности рекомендуется проводить ежегодно, хотя бы в сокращенной форме. Это может быть технический аудит в виде пентеста и анализ изменений внутренних документов. Полноценный аудит, с проверкой знаний ответственных лиц, должен проводиться минимум один раз в два года. Похожего мнения придерживается и Банк

России в части требований по проведению аудитов банками.

Действовавший еще недавно 382-П и вышедший ему на замену 719-П, а также 683-П рекомендуют полноценный аудит раз в два года. Пентесты – один раз в год. А вот аудит программного обеспечения – при его замене, что вполне логично: проверил один раз и пользуйся до обновления.

Кому необходим аудит?

Проверка эффективности работы компании является одним из признаков зрелости управленческих процессов. Это же относится и к различным подразделениям. ИТ и ИБ не являются каким-либо исключением, поэтому вне зависимости от способа организации работы этих отделов (аутсорсинг либо штатные сотрудники) аудит крайне важен.

Этот процесс позволяет оценить эффективность работы специалистов по ИБ, ответить на вопрос: действительно ли качественно решаются задачи?

Аудит дает возможность увидеть эффективность расходования денежных средств и иных ресурсов компании, включая время высшего руководства.

В результате могут быть сформированы обоснованные и эффективные управленческие решения, вплоть до перехода на аутсорсинг или, наоборот, возврата к своему собственному отделу.

Крайне важно, чтобы аудит был действительно независимым. Доверять аудит интегратору (провайдеру аутсорсинговых услуг) очень рискованно, поскольку подрядчик заранее заинтересован в демонстрации преимуществ одного из вариантов решения задач. Аналогично и с поставщиками технических решений.