Глобальная репутация IP-адресов для борьбы с киберугрозами

Филипп Хюмо, 16/02/22

Как работает глобальная система репутации IP-адресов CrowdSec и почему ее можно рассматривать в качестве перспективного метода для борьбы с киберугрозами?

Автор: Филипп Хюмо, CEO&Co-founder CrowdSec

Периметра давно нет

Принцип организации защиты сети компании на базе модели сетевого периметра устарел. До недавнего времени большая часть сотрудников компаний работала в офисе, а внешние подключения к корпоративной сети были скорее исключением, чем правилом. Подготовкой таких подключений занимались в плановом порядке: настраивали VPN, шифрование, готовили отдельные виртуальные рабочие места и пространства для таких сотрудников, уделяли особое внимание изоляции критически важных сегментов внутренней сети от удаленных пользователей. В большинстве случаев дистанционно работали либо сотрудники отделов продаж, которым не требуется доступ к важным ресурсам, либо профессиональные администраторы, которые понимали правила безопасности.

Ситуация изменилась. Пандемия COVID-19 вызвала массовый переход на удаленную работу, фактически превративший защиту сетевого периметра в рудимент. Теперь VPN "поднимаются" для миллионов удаленных сотрудников по всему миру, большая часть которых не имеет даже базового представления об основах информационной гигиены и безопасности. Они работают на домашних компьютерах, наполненных играми и приложениями, не имеющими отношения к рабочим процессам, не используют сильные пароли и даже не задаются вопросом, можно ли подключать их машины к корпоративной сети.

Раньше основным фактором разрушения периметра было использование распределенной инфраструктуры на виртуальных машинах, облачных дисках и SaaS-средах. Это делало уровень безопасности от участка к участку сети неравномерным, заставляя периметр буквально трещать по швам. А сейчас от понятия периметра можно и вовсе отказаться с полной уверенностью. С таким количеством потенциальных уязвимостей в ОС и ПО на домашних компьютерах и с безграничными возможностями эксплуатации человеческого фактора удаленных сотрудников никакой периметр не защитит от актуальных угроз.

Атаки разнообразны, угрозы реальны

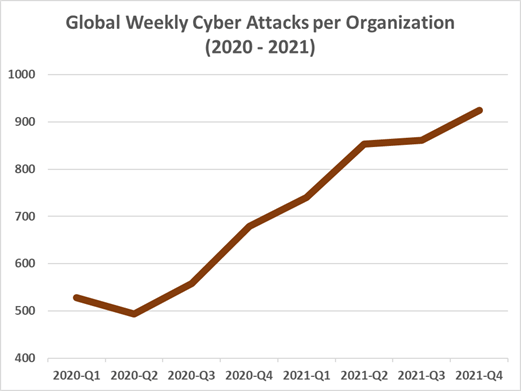

Рис. 1 . Количество кибератак на организации в 2020-2021 гг. Источник: Check Point Research

Рис. 1 . Количество кибератак на организации в 2020-2021 гг. Источник: Check Point Research

По данным Check Point Research, в IV квартале 2021 г. был зафиксирован исторический максимум количества кибератак на одну организацию в течение недели -- более 900. При этом общее количество атак в неделю на корпоративные сети в 2021 г. увеличилось на 50% по сравнению с 2020 г. [1]. Самыми популярными целями оказались образовательные и научные учреждения.

Но, помимо количества, растет и многообразие атак. Это и DDoS-атаки на сетевом уровне и уровне приложений, и брутфорс-атаки на подбор паролей к учетным записям, и попытки похитить реквизиты банковских карт, взломать интернет-магазины или даже просто проверить открытые порты либо известные уязвимости с помощью сканирования.

Общим для большинства атак является то, что они:

- отображаются в логах системы, и это позволяет обнаружить их по характерным признакам;

- проводятся с конкретных IP-адресов, давая возможность заблокировать доступ к системе с этих адресов.

Для атак требуются IP-адреса

Свободные адреса в пространстве IPv4 давно уже исчерпаны. Но, несмотря на дефицит, массового перехода на IPv6 пока так и не произошло. В связи с этим каждый злоумышленник вынужден использовать для атак ограниченный пул адресов, причем чем дальше, тем дороже будет обходиться для него доступ к этим адресам как в плане материальных затрат, так и в плане принципиальной возможности найти такой доступ.

Таким образом, IP-адреса представляют собой наибольшую ценность для современных хакеров. Они как маски, которые обеспечивают анонимность: чем больше их доступно, тем лучше.

Простой блокировки IP недостаточно

Дефицит IP-адресов и их необходимость для проведения атак приводит к мысли о том, что, если повысить стоимость "игры", количество желающих в нее поиграть значительно уменьшится. Если для каждой атаки на цель придется искать новые чистые IP-адреса, которые не использовались в других атаках, стоимость входа в "игру" значительно повысится. Самым очевидным решением в этом контексте становится блокировка IP-адресов, с которых выполняются вредоносные действия.

Разумеется, концепция бана IP-адресов и составления блок-листов не является чем-то новым. Она несовершенна и не спасает от профессиональных хакеров, но при всей своей примитивности даже она может отсечь основную массу хакеров-индивидуалов, которые не имеют значительных ресурсов. Подобная практика может немного выровнять ситуацию в пользу компаний, поскольку после начала пандемии хакерское сообщество получило настоящий подарок в виде армии неквалифицированных "удаленщиков" и периметр как концепция утратил актуальность.

Репутация и коллективный иммунитет

Бан-лист в отдельно взятой компании не представляет собой большой ценности, поскольку охватывает лишь небольшое количество атак, "доставшихся" этой конкретной сети. Учитывая этот факт, логично использовать коллективно сформированный и коллективно проверенный бан-лист, над которым работало целое сообщество. Такая концепция используется в коллективной Open-Source-системе предотвращения проникновений CrowdSec: коллективный бан-лист формируется путем обмена информацией между пользователями CrowdSec об IP-адресах, с которых на них выполнялись атаки.

Для хакера IP-адрес критически важен, это его точка входа. Для компании же информация о том, с какого адреса была проведена атака, не имеет никакой ценности и не угрожает ее конфиденциальности. Мы получаем ситуацию взаимной выгоды: даже самый строгий безопасник внутри компании не беспокоится из-за "слива" стратегических данных в общий доступ, а сообщество получает возможность больно бить по важным для злоумышленников точкам.

Пользователи CrowdSec составляют сейчас самую большую в истории сеть сбора CTI, с десятками тысяч реальных серверов, обслуживающих реальные сервисы по всему миру. Если каждый следит за серверами и сервисами "соседей", это делает всех сильнее. Обнаруживая и распространяя IP-адреса нарушителей, CrowdSec лишает их самого ценного - анонимности. Когда преступники исчерпают все доступные IP-адреса, это сильно затруднит их деятельность.

Большинство баз данных репутации IP страдают от ложных срабатываний, это снижает их надежность или даже делает бесполезными. Чтобы не допустить такой ситуации, CrowdSec полагается исключительно на данные от пользователей с высокой репутацией. Благодаря этому база не содержит ложных срабатываний и несуществующих IP-адресов.

В версии 1.2 CrowdSec появилась надежная система репутации Consensus V2. В ее задачи входит проверка и установка "ранга доверия" для всех пользователей, обменивающихся сигналами с сообществом.

Репутация основывается на:

- регулярности обмена сигналами или IP-адресами с CrowdSec;

- согласованности совместно используемой информации;

- корреляции получаемых данных с ханипотами CrowdSec и данными наблюдателей с высокой репутацией;

- результатах перекрестной проверки с помощью сторонних служб;

- номерах AS (автономных систем), известных как источники массового постоянного агрессивного поведения.

К 2025 г. в сети CrowdSec будут миллионы серверов, предоставляющих сообществу выявленные ими мошеннические IP-адреса. Это сделает сообщество CrowdSec крупнейшим на сегодняшний день краудсорсинговым проектом, направленным на борьбу с киберпреступностью. Совместными усилиями участников будет сформирована глобальная база репутации IP-адресов, которая, как предполагается, защитит всех желающих от кибератак в реальном времени. Система бесплатна для пользователей, которые делятся сигналами о вредоносных IP-адресах, за это они также получают блоклисты, собранные сообществом. Факт того, что CrowdSec доступен бесплатно, способствует быстрому росту сообщества пользователей по всему миру, а значит, и масштабированию, и усилению базы репутации IP-адресов. Сейчас подходящий момент присоединиться к сообществу CrowdSec и принять участие в формировании коллективного кибериммунитета.