Уголовно-правовые риски субъектов КИИ

Ekaterina Danilina, 20.07.18

Автор: Валерий Комаров, аудитор ИБ, отдел методологии информационной безопасности, управление информационной безопасности, ДИТ города Москвы

В статье анализируются особенности привлечения к уголовно-правовой ответственности организаций, которым на праве собственности, аренды или на ином законном основании принадлежат информационные системы, информационно-телекоммуникационные сети, автоматизированные системы управления, функционирующие в сфере здравоохранения, науки, транспорта, связи, энергетики, банковской сфере и иных сферах финансового рынка, топливно-энергетического комплекса, в области атомной энергии, оборонной, ракетно-космической, горнодобывающей, металлургической и химической промышленности (далее -- субъекты КИИ).

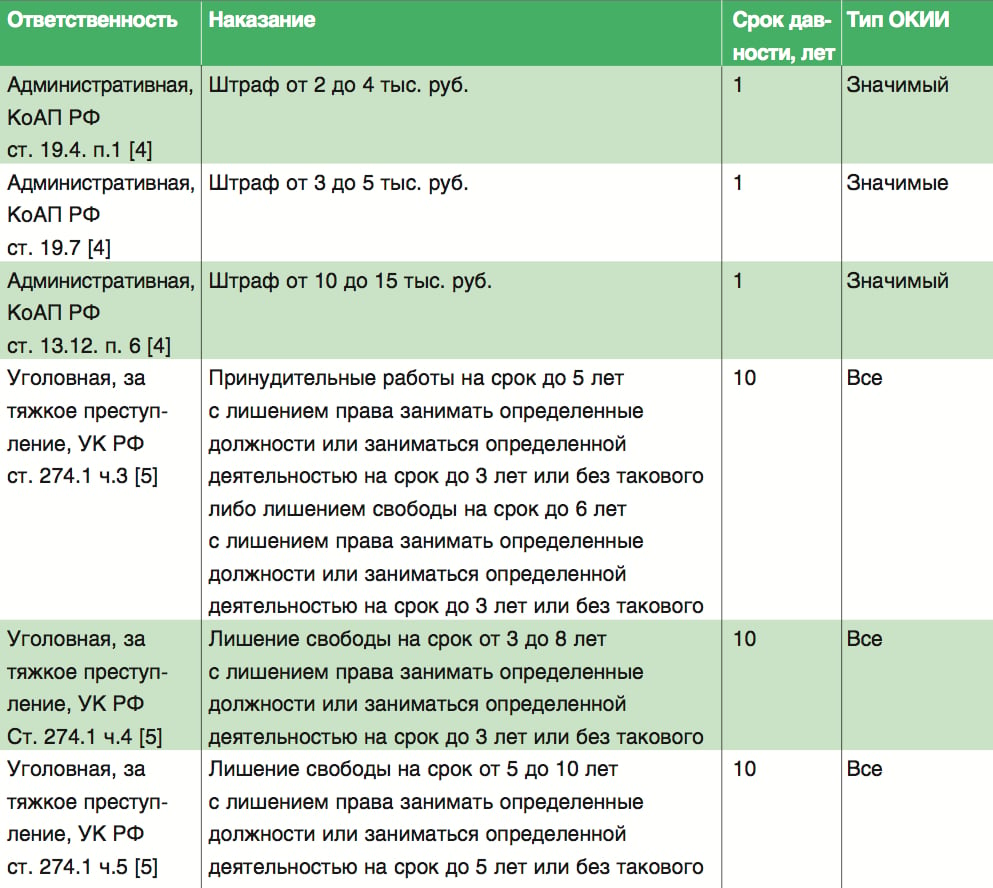

Законодательством Российской Федерации с 01.01.2018 для субъектов КИИ предусмотрена административная ответственность за несоответствующее обеспечение безопасности значимых объектов критической информационной инфраструктуры Российской Федерации (далее -- значимые ОКИИ) и уголовная ответственность за нарушение установленных правил эксплуатации объектов критической информационной инфраструктуры Российской Федерации (далее -- ОКИИ), если оно повлекло причинение вреда критической информационной инфраструктуре Российской Федерации.

Уголовно-правовые риски субъекта КИИ

При этом субъектам КИИ необходимо помнить о сроках давности по таким преступлениям. Важно также отметить, что основным надзорным органом, привлекающим субъектов КИИ к уголовной ответственности, является ФСБ России¹. ФСТЭК России уполномочен в проведении государственного контроля в отношении субъектов КИИ, владеющих значимыми ОКИИ [2]. Отдельно выделим риск дисквалификации должностных лиц субъектов КИИ, владеющих значимыми ОКИИ, за невыполнение в срок законного предписания ФСТЭК России об устранении нарушений законодательства². Интересный нюанс: руководители субъекта КИИ привлекаются к административной ответственности за нарушения на значимых ОКИИ, а к уголовной ответственности привлекаются технические специалисты любого субъекта КИИ. Важной особенностью является тот факт, что требования к защите информации законодательно установлены только для значимых ОКИИ [3].

¹Ст. 151. Подследственность. Предварительное следствие производится: следователями органов федеральной службы безопасности -- по уголовным делам о преступлениях, предусмотренных ст. 189, 200.1 ч. 2, 205, 205.1, 205.2, 205.3, 205.4, 205.5, 208, 211, 215.4 ч. 2 п. "б", 217.1, 226.1, 229.1, 274.1, 275 - 281, 283, 283.1, 284, 322 ч. 3, 322.1 ч. 2, 323 ч. 2, 355, 359 и 361 Уголовного кодекса Российской Федерации [1].

²Ст. 19.5. Невыполнение в срок законного предписания (постановления, представления, решения) органа (должностного лица), осуществляющего государственный надзор (контроль), организации, уполномоченной в соответствии с федеральными законами на осуществление государственного надзора (должностного лица), органа (должностного лица), осуществляющего муниципальный контроль [4].

Наибольшую озабоченность у субъекта КИИ вызывает угроза уголовной ответственности по пп. 3--5 ст. 274.1 УК РФ "Нарушение правил эксплуатации средств хранения, обработки или передачи охраняемой компьютерной информации, содержащейся в критической информационной инфраструктуре Российской Федерации, или информационных систем, информационно-телекоммуникационных сетей, автоматизированных систем управления, сетей электросвязи, относящихся к критической информационной инфраструктуре Российской Федерации, либо правил доступа к указанным информации, информационным системам, информационно-телекоммуникационным сетям, автоматизированным системам управления, сетям электросвязи, если оно повлекло причинение вреда критической информационной инфраструктуре Российской Федерации" [1]. Прецеденты возбуждения уголовных дел по данной статье УК РФ в средствах массовой информации не опубликованы.

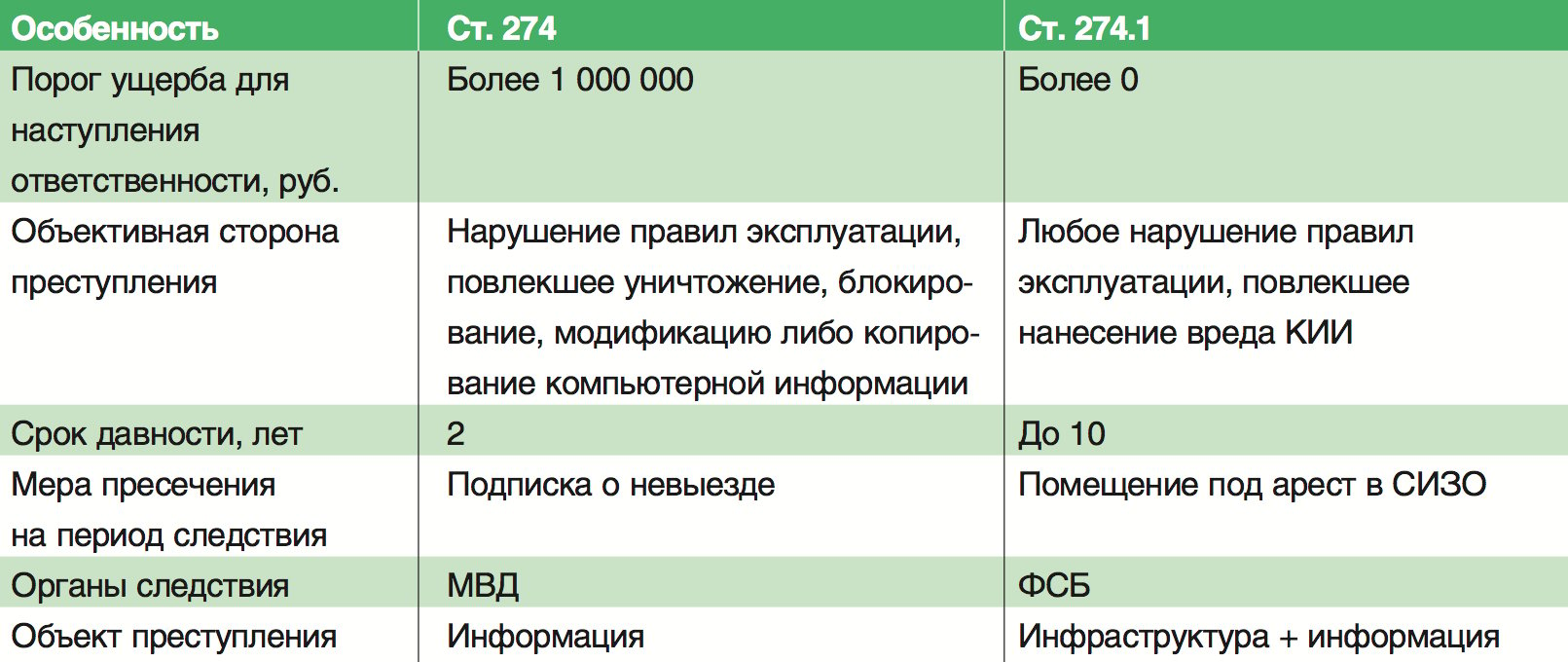

К попыткам прогнозирования применения пп. 3--5. ст. 274.1 УК РФ на основе правоприменительной практики ст. 274 УК РФ "Нарушение правил эксплуатации средств хранения, обработки или передачи компьютерной информации и информационно-телекоммуникационных сетей", введенной в Уголовный кодекс еще в 1996 г. в формулировке "Нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети", следует относится очень осторожно.

Вероятнее всего будут распространены на пп.3--п5 ст. 274.1 УК РФ следующие позиции надзорных органов ст. 274 УК РФ [6]:

1. Данная норма является бланкетной и отсылает к конкретным инструкциям и правилам, устанавливающим порядок работы со средствами хранения, обработки или передачи охраняемой компьютерной информации, информационно-телекоммуникационными сетями и оконечным оборудованием в ведомстве или организации. Эти правила должны устанавливаться правомочным лицом. Общих правил эксплуатации, распространяющихся на неограниченный круг пользователей глобальной сети Интернет, не существует. Правила доступа и эксплуатации, относящиеся к обработке информации, содержатся в различных положениях, инструкциях, уставах, приказах, ГОСТах, проектной документации на соответствующую автоматизированную информационную систему, договорах, соглашениях и иных официальных документах.

2. Между фактом нарушения и наступившим существенным вредом должна быть установлена причинная связь, а также доказано, что наступившие последствия являются результатом нарушения правил эксплуатации, а не программной ошибкой либо действиями, предусмотренными другими статьями УК РФ.

3. Субъективная сторона состава данного преступления характеризуется двумя формами вины. Нарушение правил эксплуатации и доступа может совершаться как умышленно (при этом умысел должен быть направлен на нарушение правил эксплуатации и доступа), так и по неосторожности (например, программист, работающий в больнице, поставил полученную им по сетям программу без предварительной проверки ее на наличие в ней компьютерного вируса, в результате чего произошел отказ в работе систем жизнеобеспечения реанимационного отделения больницы).

Отличия применения статей УК РФ за нарушение правил эксплуатации информационной системы и правил эксплуатации ОКИИ (отличие ст. 274 от пп. 3–5 ст. 274.1 УК РФ) приведены в таблице ниже.

Особенности применения ст. 274.1 УК РФ

Ключевые особенности применения пп. 3--5. ст. 274.1 УК РФ:

1. Нет исключений применения статьи для ОКИИ, которым не присвоена категория значимости. По сути, уже сейчас ее можно применять к любому субъекту КИИ, даже если он не провел категорирования объектов. Достаточно будет экспертного заключения от ФСБ, что поврежденная ИС организации функционирует в сферах деятельности из 187-ФЗ.

2. Расследовать будет следственное управление ФСБ России.

3. Суды предпочитают не отказывать следователем ФСБ, на это есть отдельные объективные причины.

4. Так как прописано нанесение вреда "критической инфраструктуре РФ", а не "компьютерной информации", размер вреда легко рассчитывается следователем и доказывается в суде.

5. Создание системы безопасности (не только информации, но и физической/промышленной и т.д.) по требованиям ФСТЭК России [4] усугубляет ситуацию для субъекта КИИ, так как нарушение правил эксплуатации на оборудовании из ее состава, повлекшее нанесение вреда, -- это те же пп.3--5 ст. 274.1 УК РФ.

6. Статья очень удобная для следователя: большой срок давности позволяет не спешить с следственными действиями, есть возможность "надавить" на подозреваемого путем помещения его в СИЗО, наказание серьезное -- отличная отчетность и показатели.

Учитывая вышесказанное, рекомендуется провести следующие мероприятия по минимизации рисков для организации:

1. Внеплановую классификацию информационных систем для всех организаций -- владельцев информационных систем. Необходимо документально зафиксировать, что конкретная информационная система не является ОКИИ.

2. Минимизировать количество оборудования, входящего в состав ОКИИ.

3. Актуализировать инструкции по эксплуатации оборудования ОКИИ, с целью минимизации рисков по привлечению к уголовной ответственности за ее нарушение.

4. Следует очень аккуратно подходить к проведению внутренних служебных расследований инфраструктурных инцидентов и инцидентов информационной безопасности. Необходимо понимать, что отчетные документы по результатам таких проверок могут использоваться правоохранительными органами для возбуждения уголовного дела в течение последующих 10 лет.

Литература

[1] Уголовно-процессуальный кодекс Российской Федерации от 18.12.2001 № 174-ФЗ (ред. от 23.04.2018).

[2] Постановление Правительства РФ от 17.02.2018 № 162 "Об утверждении Правил осуществления государственного контроля в области обеспечения безопасности значимых объектов критической информационной инфраструктуры Российской Федерации".

[3] Приказ ФСТЭК России от 25.12.2017 № 239 "Об утверждении Требований по обеспечению безопасности значимых объектов критической информационной инфраструктуры Российской Федерации" (зарегистрировано в Минюсте России 26.03.2018 № 50524).

[4] Кодекс Российской Федерации об административных правонарушениях от 30.12.2001 № 195-ФЗ (ред. от 31.12.2017).

[5] Уголовный кодекс Российской Федерации от 13.06.1996 № 63-ФЗ (ред. от 31.12.2017).

[6] Методические рекомендации по осуществлению прокурорского надзора за исполнением законов при расследовании преступлений в сфере компьютерной информации (утв. Генпрокуратурой России).