Обзор изменений в законодательстве в сентябре и октябре 2022 г.

Анастасия Заведенская, 22/11/22

Автор: Анастасия Заведенская, независимый эксперт по информационной безопасности

Сентябрь-2022

В обзоре за сентябрь 2022 г. поговорим о нормотворческой деятельности по установлению порядка действий, связанных с трансграничной передачей персональных данных, о государствах, обеспечивающих их адекватную защиту, о центре компетенций по ИБ в промышленности, который планируется создать, а также о том, как определять класс СКЗИ для их применения в ГИС.

Трансграничная передача персональных данных

С 1 сентября 2022 г. в силу вступили изменения в Федеральный закон от 27.07.2006 г. № 152-ФЗ "О персональных данных" (далее – ФЗ № 152), о которых подробно написано в обзоре за июль 2022 г [1]. В свою очередь, с 1 марта 2023 г. вступят в силу корректировки ст. 12, регламентирующей требования к трансграничной передаче персональных данных (далее – ПДн).

Проект постановления Правительства РФ "Об утверждении перечня случаев, при которых к операторам, осуществляющим трансграничную передачу персональных данных, не применяются требования частей 3–6, 8–11 статьи 12 Федерального закона "О персональных данных" [2] был опубликован 14 сентября 2022 г.

Этот проект постановления определяет случаи – исключения из обязанности операторов уведомлять Роскомнадзор о своем намерении осуществлять трансграничную передачу ПДн. К таким случаям относится выполнение операторами функций, полномочий и обязанностей, возложенных международным договором РФ, законодательством РФ на государственные органы и муниципальные органы в целях, определенных проектом постановления.

Дополнительно, в соответствии с проектом, могут не применяться положения ФЗ № 152 о возможности принятия решения о запрещении или ограничении трансграничной передачи ПДн в случае выполнения операторами функций, полномочий и обязанностей, возложенных международным договором РФ, законодательством РФ на государственные и муниципальные органы в целях:

- реализации физической культуры и спорта;

- реализации культуры, науки и образования;

- обеспечения платежей с использованием платежных систем и платежной инфраструктуры.

На момент написания обзора рассмотренного проекта постановления Правительства РФ вынесено положительное решение по итогам оценки регулирующего воздействия.

14 сентября 2022 г. был опубликован проект постановления Правительства РФ "Об утверждении Порядка принятия решений о запрещении или об ограничении трансграничной передачи персональных данных в целях защиты нравственности, здоровья, прав и законных интересов граждан" [3]. Этот проект постановления нацелен на установление порядка принятия решения о запрещении или ограничении трансграничной передачи ПДн. Принимать такие решения имеет право Роскомнадзор (далее – РКН) и его территориальные органы.

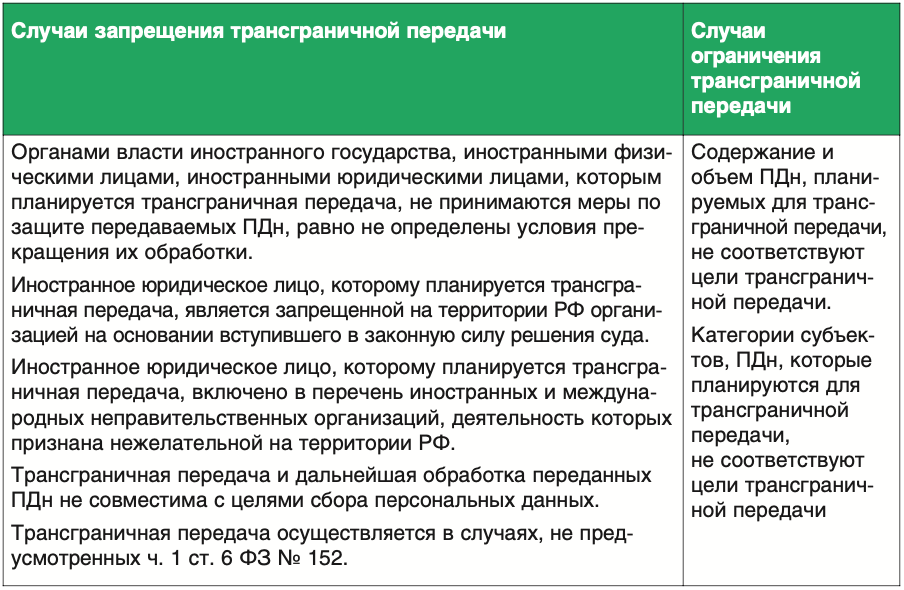

В таблице 1 представлены условия, при которых РКН может принять решение о запрете или ограничении трансграничной передачи ПДн.

Действие ограничений на трансграничную передачу ПДн распространяется на содержание и объем ПДн, а также на категории их субъектов. Решение о запрещении или об ограничении трансграничной передачи может быть обжаловано оператором в судебном порядке или вышестоящему должностному лицу.

При устранении причин, повлекших запрещение или ограничение трансграничной передачи ПДн, оператор вправе повторно подать уведомление о намерении осуществлять трансграничную передачу не ранее чем через десять рабочих дней после первоначального принятия решения о запрещении или ограничении.

14 сентября 2022 г. был опубликован проект постановления Правительства Российской Федерации "Об утверждении Порядка принятия решений о запрещении или об ограничении трансграничной передачи персональных данных по представлению уполномоченного органа" [4]. Этот проект описывает порядок принятия решений Роскомнадзором о запрещении или об ограничении трансграничной передачи в случае соответствующего запроса (представления) от уполномоченных органов, таких как Минобороны России, МИД России, ФСБ России, иных федеральных органов исполнительной власти, уполномоченных президентом РФ или Правительством РФ на обеспечение защиты экономических и финансовых интересов РФ.

В случае если решение о запрещении или об ограничении трансграничной передачи ПДн принято в отношении иностранного государства, то оно дополнительно направляется операторам, осуществляющим трансграничную передачу ПДн на территорию соответствующего иностранного государства. Если решение о запрещении или об ограничении трансграничной передачи принято в отношении оператора(-ов), такое решение дополнительно направляется оператору(-ам), деятельность по трансграничной передаче которого(-ых) запрещена или ограничена.

Если на территории иностранного государства, куда запрещена или ограничена трансграничная передача ПДн, устранены причины, послужившие основанием для принятия Роскомнадзором решения о запрещении или ограничении, то уполномоченный орган, направивший представление, выносит представление о прекращении действия запретов или ограничений на трансграничную передачу ПДн и направляет его в Роскомнадзор.

Напомним, что операторы, которые осуществляли трансграничную передачу ПДн до 1 сентября 2022 г. и продолжают осуществлять такую передачу после указанной даты, обязаны не позднее 1 марта 2023 г. направить в Роскомнадзор уведомления об осуществлении трансграничной передачи, ввиду чего Роскомнадзор опубликовал образец уведомления об осуществлении трансграничной передачи ПДн [5].

В опубликованном образце приведено два примера целей трансграничной передачи ПДн:

- Организация командирования работников организации.

- Организация обучения сотрудников организации.

Как отмечается экспертным сообществом, исходя из образца, для подачи уведомлений требуется достаточная проработка целей передачи ПДн. Если командировку и обучение нельзя объединить в более укрупненную в рамках выполнения Трудового кодекса РФ, то это может наложить определенную "ресурсную нагрузку" на операторов ПДн.

Государства, обеспечивающие адекватную защиту прав субъектов персональных данных

Приказ Роскомнадзора от 05.08.2022 № 128 "Об утверждении перечня иностранных государств, обеспечивающих адекватную защиту прав субъектов персональных данных" [6] (далее – приказ РКН № 128) официально опубликован 20 сентября 2022 г.

Приказ РКН № 128 утверждает новый перечень иностранных государств, обеспечивающих адекватную защиту прав субъектов ПДн, отменяя предыдущие.

В перечень попали иностранные государства, являющиеся сторонами Конвенции Совета Европы о защите физических лиц при автоматизированной обработке ПДн, а также обеспечивающими адекватную защиту прав субъектов ПДн признан ряд иностранных государств, не являющихся сторонами Конвенции. К таким государствам, например, отнесены: Израиль, Катар, Канада, Монголия, Республика Беларусь, Республика Казахстан, Киргизская Республика и т.д.

Центр компетенций по ИБ в промышленности

Постановление Правительства Российской Федерации от 17.09.2022 № 1636 "Об утверждении Правил предоставления субсидии из федерального бюджета на создание и обеспечение деятельности отраслевого центра компетенций по информационной безопасности в промышленности" [7] (далее – ПП РФ № 1636) официально опубликовано 20 сентября 2022 г.

По ПП РФ № 1636 предполагается выделение Минпромторгом России субсидии из федерального бюджета на создание и обеспечение деятельности отраслевого центра компетенций по информационной безопасности в промышленности.

Центр компетенций по ИБ в промышленности должен будет обеспечить решение следующих задач:

- Обнаружение, предупреждение и ликвидация последствий компьютерных атак на информационные ресурсы промышленных предприятий.

- Проведение мероприятий по оценке степени защищенности информационных ресурсов промышленных предприятий.

- Проведение мероприятий по установлению причин компьютерных инцидентов, вызванных компьютерными атаками на информационные ресурсы промышленных предприятий.

- Сбор и анализ данных о состоянии ИБ информационных ресурсов промышленных предприятий.

- Формирование и поддержание в актуальном состоянии информации об информационных ресурсах промышленных предприятий.

- Проведение мероприятий по повышению уровня образования в сфере ИБ в отношении информационных ресурсов промышленных предприятий.

Показателями, необходимыми для достижения результата предоставления субсидии, обозначены создание одного отраслевого центра компетенций по ИБ в промышленности и следующие условия:

- разработка типового технологического решения по созданию подсистемы раннего предупреждения промышленных предприятий об угрозах ИБ, обеспечивающей сбор, обработку и доставку потребителям различных типов сведений об угрозах безопасности информации и уязвимости информационных систем;

- подготовка методических рекомендаций по проведению ведомственного мониторинга состояния работ по категорированию объектов критической информационной инфраструктуры, в том числе актуальности и достоверности сведений о значимых объектах КИИ и присвоении объектам КИИ одной из категорий значимости либо об отсутствии необходимости присвоения им одной из таких категорий;

- мониторинг соблюдения не менее 2500 субъектами КИИ сроков предоставления, актуальности и достоверности сведений о результатах присвоения объектам КИИ одной из категорий значимости либо об отсутствии необходимости присвоения им одной из таких категорий (в том числе не менее 300 субъектами КИИ Российской Федерации в 2022 г., не менее 1100 – в 2023 г., не менее 1100 – в 2024 г.).

СКЗИ в ГИС

Проект приказа ФСБ России "Об утверждении Требований о защите информации, содержащейся в государственных информационных системах, с использованием шифровальных (криптографических) средств" [8] был опубликован в сентябре 2022 г. На момент написания обзора проект приказа находился на стадии завершения разработки и формирования окончательного варианта текста.

С похожей инициативой ФСБ России уже выступала в ноябре 2020 г. [9], однако официальной публикации приказа не последовало.

Проект приказа устанавливает правила эксплуатации и определения класса средств криптографической защиты информации (СКЗИ) в государственных информационных системах (ГИС).

Для определения класса СКЗИ в проекте приказа ФСБ России используются те же параметры, что в порядке определения класса защищенности ГИС по требованиям ФСТЭК России. Таблица определения минимально допустимого класса СКЗИ, подлежащих использованию для защиты информации, содержащейся в ГИС (сегменте ГИС), приведена далее.

Класс СКЗИ, используемых для взаимодействия физических лиц с ГИС (сегментом ГИС), определяется с учетом актуальных угроз безопасности информации и может быть ниже класса СКЗИ, определенного для ГИС (сегмента ГИС) в соответствии с проектом приказа.

Октябрь-2022

В октябрьском обзоре за 2022 г. рассмотрим изменения в правила категорирования объектов КИИ, процесс уведомления Роскомнадзора об утечках ПДн, методики ФСТЭК России по оценке уровня критичности уязвимостей и тестированию обновлений безопасности, а также многое другое.

Изменения в правила категорирования объектов КИИ

В октябре 2022 г. ФСТЭК России представила на общественное обсуждение проект постановления Правительства РФ "О внесении изменений в Правила категорирования объектов критической информационной инфраструктуры

Российской Федерации, утвержденные постановлением Правительства Российской Федерации от 8 февраля 2018 г. № 127" (далее – проект ПП РФ) [10].

Проект ПП РФ дополняет требования по мониторингу актуальности и достоверности представления субъектам критической информационной инфраструктуры сведений по результатам категорирования. Напомним, что на текущий момент такой мониторинг должны осуществлять государственные органы и российские юридические лица, выполняющие функции разработки, проведения или реализации государственной политики и (или) нормативно-правового регулирования в установленной сфере деятельности. По проекту ПП РФ в отношении субъектов КИИ, подведомственных государственным органам и российским юридическим лицам, такой мониторинг должен будет осуществляться соответствующими государственными органами и российскими юридическими лицами.

Проектом ПП РФ предусматривается подтверждение отраслевыми ведомствами актуальности и достоверности сведений путем ознакомления с объектами КИИ в условиях их эксплуатации.

Кроме того, проектом ПП РФ предлагается уточнение показателей критериев значимости и их значений, установленных пунктами 2–5, 8–11 и 13 перечня показателей критериев значимости. Рассмотрим некоторые из предлагаемых изменений.

- Расчет отсутствия доступа к госуслугам предполагается дополнить учетом времени с момента приема запроса о предоставлении услуги, в течение которого государственная услуга не может быть оказана.

- Уточнено, что оценку снижения уровня дохода по всем видам деятельности необходимо производить также и организациям оборонно-промышленного комплекса.

- В показатель оценки ущерба бюджету РФ добавили (вернули) и ущерб бюджету субъектов РФ. При этом "входные границы" для категории значимости снижены.

- Для корректировки и дополнения предлагаются показатели, касающиеся финансовых организаций. Так, десятый показатель дополнен уточнением, о его применении к кредитным организациям, а в перечень показателей включены пункты 10.1–10.5 для некредитных финансовых организаций.

- Уточнено, что для расчета снижения показателя государственного оборонного заказа вместо "продукции" берутся единицы изделия.

- Показатель оценки прекращения или нарушения функционирования объектов транспортной инфраструктуры дополнен оценкой и для транспортных средств, высокоавтоматизированных транспортных средств.

- Предлагается уточнить показатели, характеризующие прекращение или нарушение функционирования критических процессов на территории одного муниципального образования численностью более 10 тыс. человек (ранее было 2 тыс. человек). Как отмечает регулятор в пояснительной записке, это должно позволить исключить из значимых объектов КИИ объекты, обеспечивающие функционирование мелких сельских поселений.

В соответствии с п. 21 правил категорирования в случае изменения показателей критериев значимости или их значений субъекты КИИ должны будут осуществить пересмотр установленных категорий значимости или решений об отсутствии необходимости присвоения указанным объектам таких категорий.

Учет Роскомнадзором инцидентов в области ПДн

Для общественного обсуждения 13 октября 2022 г. был представлен проект приказа Роскомнадзора "Об утверждении Порядка и условий взаимодействия Федеральной службы по надзору в сфере связи, информационных технологий и массовых коммуникаций с операторами в рамках ведения реестра учета инцидентов в области персональных данных" [11].

Проект приказа описывает порядок уведомления операторами Роскомнадзора о факте неправомерной или случайной передачи (предоставления, распространения, доступа) персональных данных, повлекшей нарушение прав субъектов ПДн. По проекту приказа требования должны вступить в силу с 1 марта 2023 г. Порядок взаимодействия представлен на рисунке ниже.

Уведомление может направляться в виде документа на бумажном носителе или в форме электронного документа посредством специальных электронных форм подачи уведомлений [12].

В случае если Роскомнадзором будет выявлен факт неправомерного распространения базы данных, включающей в себя ПДн, содержание которой указывает на ее принадлежность к конкретному оператору, то такому оператору направляется требование о необходимости представить уведомление. Если оператором не подтверждается факт утечки ПДн и (или) не установлена принадлежность скомпрометированной базы данных оператору, оператором направляется уведомление с предоставлением акта о проведенном внутреннем расследовании, подтверждающем отсутствие факта утечки ПДн и (или) неустановления принадлежности скомпрометированной базы данных.

В случае если оператором, Роскомнадзором или иным заинтересованным лицом выявлен факт утечки ПДн, о котором оператор уже уведомлял ранее, то оператором направляется уведомление с указанием даты и номера ранее направленного уведомления.

Взаимодействие Роскомнадзора и ФСБ России при инцидентах в области ПДн

14 октября 2022 г. для общественного обсуждения был представлен проект совместного приказа Роскомнадзора и ФСБ России "Об утверждении Порядка передачи информации о компьютерных инцидентах, повлекших неправомерную или случайную передачу (предоставление, распространение, доступ) персональных данных" [13].

Проект приказа устанавливает порядок передачи Роскомнадзором и ФСБ России друг другу полученной от операторов информации (за исключением информации, составляющей государственную тайну) о компьютерных инцидентах, повлекших неправомерную или случайную передачу (предоставление, распространение, доступ) ПДн. По проекту порядок должен вступить в силу с 1 марта 2023 г.

Обработка ПДн Роскомнадзором

Для общественного обсуждения представлен проект приказа Роскомнадзора "Об обработке персональных данных в центральном аппарате Федеральной службы по надзору в сфере связи, информационных технологий и массовых коммуникаций" [14].

В проект приказа включены следующие четыре документа:

- Правила обработки ПДн.

- Правила осуществления внутреннего контроля соответствия обработки ПДн требованиям к защите ПДн.

- Должностная инструкция ответственного за организацию обработки ПДн.

- Типовая форма разъяснения субъекту ПДн юридических последствий отказа предоставить свои ПДн.

Сертификация средств защиты информации ФСТЭК России

Приказ ФСТЭК России от 19.09.2022 № 172 "О внесении изменений в Положение о системе сертификации средств защиты информации, утвержденное приказом Федеральной службы по техническому и экспортному контролю от 3 апреля 2018 г. № 55" [15] (далее – приказ ФСТЭК России № 172) официально опубликован 19 октября 2022 г.

Приказ ФСТЭК России № 172 корректирует Положение о системе сертификации средств защиты информации (СрЗИ) ФСТЭК России.

Одним из важных нововведений является уменьшение сроков сертификации СрЗИ:

- ФСТЭК России должен рассматривать заявку на сертификацию в течение 15 календарных дней со дня получения заявки;

- испытательная лаборатория в течение 20 календарных дней со дня отбора образца (образцов) должна разработать программу и методику сертификационных испытаний СрЗИ;

- орган по сертификации рассматривает программу и методику сертификационных испытаний СрЗИ в течение 10 рабочих дней со дня получения программы и методики сертификационных испытаний;

- общий срок рассмотрения и утверждения программы и методики сертификационных испытаний СрЗИ органом по сертификации теперь не должен превышать 30 календарных дней, вместо 60;

- в случае если в экспертном заключении сделан вывод о возможности выдачи сертификата соответствия, ФСТЭК России в срок не более 30 (ранее было 45) календарных дней рассматривает материалы по сертификации СрЗИ и при отсутствии недостатков принимает решение о выдаче сертификата соответствия;

- орган по сертификации, испытательная лаборатория и заявитель в срок не более 30 (было 90) календарных дней со дня подписания соответствующего уведомления должны устранить выявленные недостатки, при необходимости провести повторные сертификационные испытания СрЗИ и представить в ФСТЭК России доработанные материалы по сертификации средства защиты информации.

Для заявителей, являющихся разработчиками СрЗИ и имеющих сертификат соответствия процедур безопасной разработки программного обеспечения требованиям национальных стандартов в области защиты информации, в случае внесения в сертифицированное СрЗИ изменений добавлена возможность проводить испытания СрЗИ самостоятельно.

Аттестация экспертов органов по сертификации и специалистов испытательных лабораторий

В октябре 2022 г. для общественного обсуждения представлен проект постановления Правительства Российской Федерации "О внесении изменений в Правила аккредитации органов по сертификации и испытательных лабораторий (центров), выполняющих работы по оценке (подтверждению) соответствия в отношении продукции (работ, услуг), используемой в целях защиты сведений, составляющих государственную тайну или относимых к охраняемой в соответствии с законодательством Российской Федерации иной информации ограниченного доступа, и продукции (работ, услуг), сведения о которой составляют государственную тайну, утвержденные постановлением Правительства Российской Федерации от 3 ноября 2014 г. № 1149" [16].

Проектом планируется ввести аттестацию экспертов органов по сертификации и специалистов испытательных лабораторий.

Методики ФСТЭК России по оценке уровня критичности уязвимостей и тестированию обновлений безопасности

ФСТЭК России 28 октября 2022 г. опубликовала:

- Методику оценки уровня критичности уязвимостей программных, программно-аппаратных средств [17].

- Методику тестирования обновлений безопасности программных, программно-аппаратных средств [18].

Методики имеют перекрестные ссылки друг на друга и подлежат применению операторами информационных систем при принятии мер в соответствии с требованиями о защите информации, содержащейся в государственных информационных системах, требованиями по обеспечению безопасности значимых объектов КИИ, а также иными нормативными правовыми актами и методическими документами ФСТЭК России.

Расчет уровня критичности уязвимости программных, программно-аппаратных средств по методике должен осуществляться по следующей формуле:

𝑉 = 𝐼𝑐𝑣𝑠𝑠 × 𝐼𝑖𝑛𝑓𝑟,

где 𝐼𝑐𝑣𝑠𝑠 – показатель, характеризующий уровень опасности уязвимости;

𝐼𝑖𝑛𝑓𝑟 – показатель, характеризующий влияние уязвимости программных, программно-аппаратных средств на функционирование информационной системы (ИС).

При этом показатель 𝐼𝑐𝑣𝑠𝑠 определяется путем расчета базовых, временных и контекстных метрик применительно к конкретной информационной системе по методике Common Vulnerability Scoring System (CVSS) 3.0 или 3.1. Показатель 𝐼𝑐𝑣𝑠𝑠 может быть рассчитан с использованием калькулятора, содержащегося в Банке данных угроз безопасности информации ФСТЭК России в разделе "Уязвимости" [19].

Показатель 𝐼𝑖𝑛𝑓 определяется из расчета весовых коэффициентов, перемноженных на "внутренние" показатели (значения приведены в Методике оценки уровня критичности уязвимостей программных, программно-аппаратных средств). К таким показателям отнесены:

- тип компонента ИС, подверженного уязвимости;

- количество уязвимых компонентов ИС;

- влияние уязвимого компонента на защищенность ИС.

Выделено четыре уровня критичности уязвимости: критичный, высокий, средний и низкий. В зависимости от уровня критичности уязвимостей принимается решение о необходимости их устранения – сроках принятия мер по устранению. В методике приводится ряд компенсирующих мер в случае невозможности получения, установки и тестирования обновлений.

По методике тестирования обновлений безопасности программных, программно-аппаратных средств тестирование проводится с целью своевременного выявления в них потенциально опасных функциональных возможностей, незадекларированных разработчиком, в том числе политических баннеров, лозунгов, призывов и иной противоправной информации (недекларированные возможности). К признакам недекларированных возможностей обновлений безопасности относятся:

- попытки обращений к файловой системе, базам данных, электронной почте и другой информации, не имеющие отношения к функционалу обновляемых программных, программно-аппаратных средств;

- недокументированные обращения к сторонним (неизвестным оператору) сетевым адресам и доменным именам, не относящимся к оператору ИС;

- системные вызовы, характерные для вредоносного программного обеспечения (например, попытки загрузки из сети "Интернет" библиотек и программных пакетов, не имеющих отношения к функционалу программного обеспечения, попытки перехвата сетевого трафика другого программного обеспечения, попытки мониторинга действий пользователей с другим программным обеспечением);

- потенциально опасные изменения в файловой системе в результате установки обновления, в том числе загрузка и установка недокументированного программного обеспечения, драйверов и библиотек, не имеющих отношения к функционалу обновляемого программного, программно-аппаратного средства;

- изменения конфигурации среды функционирования, не имеющие отношения к обновляемому программному, программно-аппаратному средству (например, появление новых автоматически загружаемых программ);

- отключение средств защиты информации и функций безопасности информации.

В ходе проведения тестирования обновлений безопасности должны выполняться следующие тесты: сверка идентичности обновлений безопасности, проверка подлинности обновлений безопасности, антивирусный контроль обновлений безопасности, поиск опасных конструкций в обновлениях безопасности, мониторинг активности обновлений безопасности в среде функционирования, ручной анализ обновлений безопасности. В случае если по результатам ручного тестирования в обновлении безопасности выявлены вредоносное программное обеспечение и (или) недекларированные возможности, указанная информация должна направляться во ФСТЭК России и Национальный координационный центр по компьютерным инцидентам (НКЦКИ) в соответствии с установленными регламентами.

Допуск к гостайне

Постановление Правительства Российской Федерации от 29.10.2022 № 1932 "О внесении изменений в Инструкцию о порядке допуска должностных лиц и граждан Российской Федерации к государственной тайне" [20] (далее – ПП РФ № 1932) официально опубликовано 31 октября 2022 г.

ПП РФ № 1932 вносит изменения в Инструкцию о порядке допуска должностных лиц и граждан Российской Федерации к государственной тайне, утвержденную постановлением Правительства Российской Федерации от 6 февраля 2010 г. № 63.

Допуск к государственной тайне (ГТ) по третьей форме с проведением проверочных мероприятий теперь может осуществляться в отношении:

- руководителей территориально обособленных подразделений, работающих с ГТ;

- заместителей руководителей по режиму безопасности ГТ;

- лиц, которые назначаются уполномоченными режимно-секретного подразделения.

Отметим также, что номенклатура должностей (перечень должностей, при назначении на которые гражданам необходимо оформление допуска к ГТ) теперь должна формироваться с участием руководителей структурных подразделений. Номенклатура должностей должна формироваться на основании штатного расписания и полученных от руководителей подразделений предложений с обоснованием необходимости оформления допуска к ГТ.

Законопроект о Единой биометрической системе

Законопроект № 211535-8 "О государственной информационной системе "Единая информационная система персональных данных, обеспечивающая обработку, включая сбор и хранение биометрических персональных данных, их проверку и передачу информации о степени их соответствия предоставленным биометрическим персональным данным физического лица" [21] внесен на рассмотрение Государственной Думы в октябре 2022 г.

Законопроектом предлагается вывести из Федерального закона от 27.07.2006 № 149-ФЗ "Об информации, информационных технологиях и о защите информации" нормы, касающиеся Единой информационной системы персональных данных, обеспечивающей обработку, включая сбор и хранение биометрических персональных данных, их проверку и передачу информации о степени их соответствия предоставленным биометрическим персональным данным физического лица (ЕБС).

Как отмечается в пояснительной записке, законопроект должен устанавливать правовые основы обработки биометрических ПДн в целях осуществления идентификации и (или) аутентификации с применением ЕБС, иных государственных информационных систем. Законопроектом предусмотрено, что идентификация с применением биометрических ПДн должна осуществляться с применением ЕБС. При этом аутентификация может быть осуществлена с применением иных информационных систем.

Положение о платформе "ГосТех"

Проект постановления Правительства РФ "Об утверждении Положения о единой цифровой платформе Российской Федерации "ГосТех" и внесении изменений в постановление Правительства Российской Федерации от 6 июля 2015 г. № 676" [22] доступен на официальном сайте для размещения проектов нормативных правовых актов.

Проектом устанавливается, что федеральные органы исполнительной власти и государственные внебюджетные фонды должны руководствоваться Положением о единой цифровой платформе Российской Федерации "ГосТех" (далее – Положение) при осуществлении мероприятий по созданию, развитию и эксплуатации ГИС. Для органов исполнительной власти субъектов РФ, территориальных государственных внебюджетных фондов, органов местного самоуправления, иных государственных органов и организаций Положение носит рекомендательный характер при осуществлении мероприятий по созданию, развитию и эксплуатации ГИС и муниципальных информационных систем.

Согласно Положению, создаваемая платформа "ГосТех" предназначена для реализации процессов жизненного цикла ГИС, в том числе инфраструктурного, организационно-технологического и документационного обеспечения процессов жизненного цикла.

Платформа "ГосТех" должна позволить решать, например, следующие задачи:

- обеспечение процессов создания, развития, эксплуатации ГИС на платформе;

- внедрение и развитие итерационного подхода к разработке ГИС на основе архитектуры доменов;

- реализация унифицированных механизмов информационной безопасности платформы "ГосТех";

- обеспечение информационной безопасности сервисов, работающих в инфраструктуре облачных вычислений, на всех этапах жизненного цикла ГИС (создание, ввод в эксплуатацию, эксплуатация, развитие, вывод из эксплуатации).

Предлагаемые проектом изменения в постановление Правительства РФ от 06.07.2015 № 676 "О требованиях к порядку создания, развития, ввода в эксплуатацию, эксплуатации и вывода из эксплуатации государственных информационных систем и дальнейшего хранения содержащейся в их базах данных информации" также вводят ряд положений, касающихся оценки определения целесообразности проведения мероприятий по созданию ГИС на платформе "ГосТех".

- См. Заведенская А.А. Обзор изменений в законодательстве. Июль – 2022 //“Information Security/Информационная безопасность" 2022. № 4. С. 6–8.

- https://regulation.gov.ru/projects#npa=131426

- https://regulation.gov.ru/projects#npa=131425

- https://regulation.gov.ru/projects#npa=131424

- https://pd.rkn.gov.ru/cross-border-transmission/form/

- http://publication.pravo.gov.ru/Document/View/0001202209200008

- http://publication.pravo.gov.ru/Document/View/0001202209200007

- https://regulation.gov.ru/projects#npa=131674

- См. Заведенская А.А. Предновогодние изменения в законодательстве. Ноябрь – 2022 //“Information Security/ Информационная безопасность" 2020. № 6. С. 4–5.

- https://regulation.gov.ru/projects#npa=132326

- https://regulation.gov.ru/projects#npa=132272

- https://pd.rkn.gov.ru/incidents/form/

- https://regulation.gov.ru/projects#npa=132338

- https://regulation.gov.ru/projects#npa=132621

- http://publication.pravo.gov.ru/Document/View/0001202210190024

- https://regulation.gov.ru/projects#npa=132438

- https://fstec.ru/tekhnicheskaya-zashchita-informatsii/dokumenty/114-spetsialnye-№rmativnye-dokumenty/2529-metodicheskij-dokument-utverzhden-fstek-rossii-28-oktyabrya-2022-g-2

- https://fstec.ru/tekhnicheskaya-zashchita-informatsii/dokumenty/114-spetsialnye-№rmativnye-dokumenty/2527-metodicheskijdokument-utverzhden-fstek-rossii-28-oktyabrya-2022-g

- https://bdu.fstec.ru/calc3, https://bdu.fstec.ru/calc31

- http://publication.pravo.gov.ru/Document/View/0001202210310033

- https://sozd.duma.gov.ru/bill/211535-8

- https://regulation.gov.ru/projects#npa=132245