Опасные связи

Цифровая долина Сочи, 22/01/21

Популярные мессенджеры оказались под прицелом из-за нарушений конфиденциальности. Можно ли им доверять?

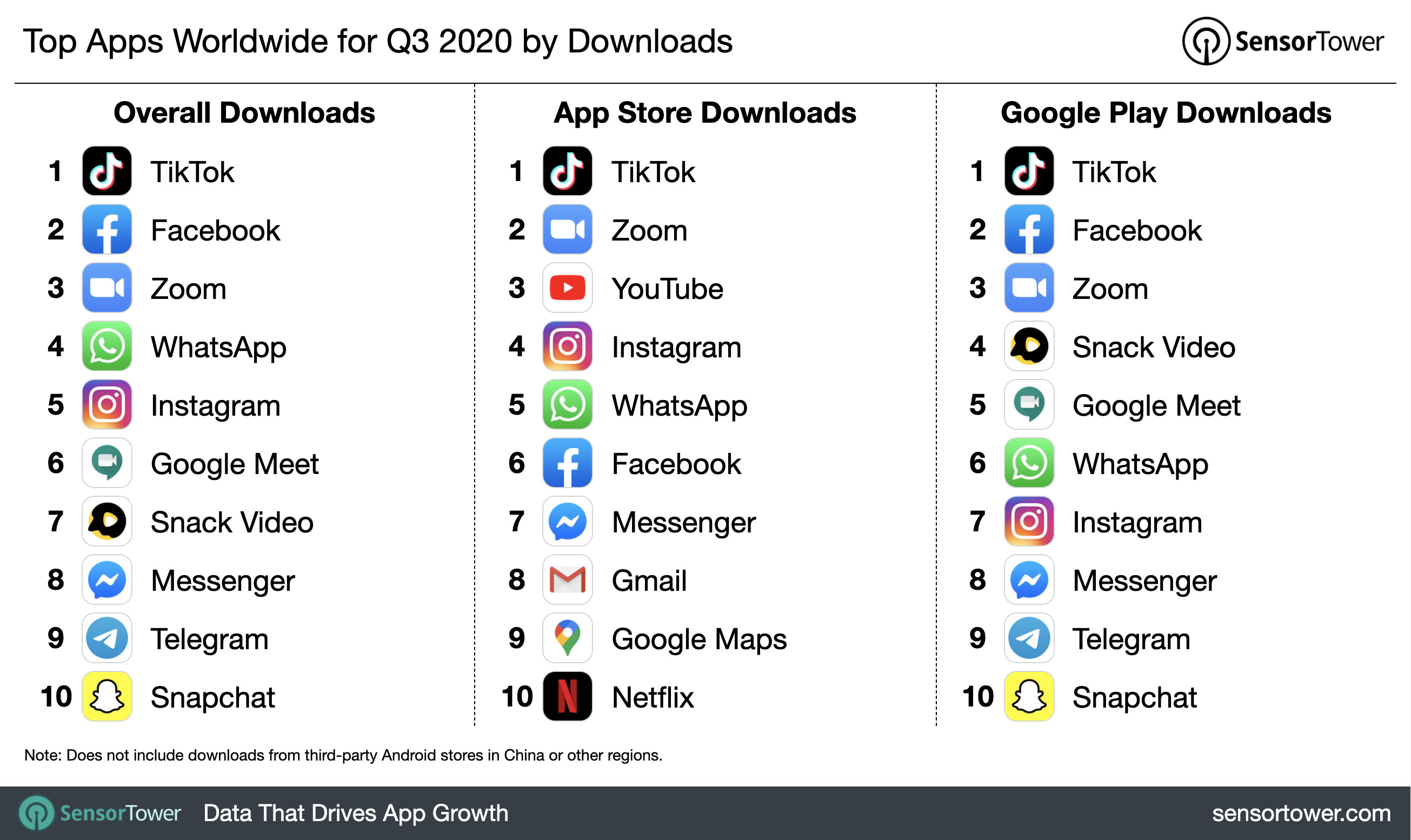

Сказать, что мессенджеры в топах приложений — это как сказать, что самой популярной жидкостью является вода. По итогам прошлого года Whatsapp попал в тройку лидеров мобильных приложений сразу по двум параметрам — по скачиваемости и по активности аудитории. (аналитическая компания App Annie). В список часто загружаемых также попали Facebook Messenger и Telegram.

Ту же самую картину показал соответствующий отчет SensorTower за третий квартал 2020 года.

Источник: sensortower.com/blog

Этот год для WhatsApp начался с скандала, но информационная безопасность мессенджеров находилась под прицелом задолго до этого из-за их популярности.

Не только WhatsApp

В январе этого года WhatsApp анонсировал обновление политики конфиденциальности, по которому данные пользователей будут передаваться в Facebook. В результате мессенджер начал терять своих пользователей, а у конкурентов подскочили проценты скачиваний (например, количество загрузок мессенджера Signal выросло на 4200% за неделю после анонса).

«Данные изменения в политике конфиденциальности не влияют на существующие методы или действия WhatsApp в отношении обмена данными с Facebook, а просто, если можно так сказать, легитимизируют их. Для пользователей ничего не изменится, а реакция вызвана тем, что после скандала с Cambridge Analytica люди сомневаются, что политика конфиденциальности Facebook работает должным образом», — считает председатель совета фонда «Цифровая долина Сочи» Антон Немкин.

Но и до этого WhatsApp и Viber неоднократно критиковали за проблемы с безопасностью. Например, в феврале 2020 года стало известно, что хакеры могли получить доступ к личным данным пользователя при помощи единственного текстового сообщения, отправленного жертве. Об этом сообщил исследователь кибербезопасности Гэл Вайзман. Чуть позже исследователи из Вюрцбургского и Дармштадтского технического университета выяснили, что WhatsApp, Signal и Telegram сливают номера своих пользователей (а в случае с Telegram даже и тех кто в нем не зарегистрирован, но есть в списках контактов пользователей, имеющих аккаунт в нем.), что позволяет мошенникам использовать эту информацию для создания поддельных аккаунтов.

В июне 2020 г. стало известно, что номера пользователей в WhatsApp, в течение длительного времени находились в открытом доступе. Для этого не нужно идти в даркнет — достаточно поисковой выдачи Google. Уязвимость обнаружил исследователь кибербезопасности из Индии Атула Джаярама и сообщил о ней на форуме Medium. По его словам при помощи Google можно было найти номера около 300 тыс. пользователей мессенджера. WhatsApp мог бы избежать этой проблемы, если бы не хранил телефоны пользователей в виде простого текста, а применял к ним шифрование.

Источник: shutterstock.com

При этом все три мессенджера (WhatsApp, Signal и Telegram) по версии профильного ресурса TechRadar и разработчика антивирусных решений AVG входят в пятерку самых защищенных. В свою очередь авторы исследования Obstacles to the Adoption of Secure Communication Tools уже писали о том, что «подавляющее большинство участников опроса не понимают основную концепцию сквозного шифрования». Комментируя его результаты эксперт в области кибербезопасности Дмитрий Кожухов отметил, что люди обычно выбирают мессенджер «сердцем, а не мозгом» но судя по январским событиям мы начинаем наблюдать обратный тренд. Людям становится интересен не только интерфейс, но и безопасность своих данных.

Шифрование

Cуть защиты мессенджеров заключается в том, что весь пересылаемый между пользователями контент шифруется и дешифруется без участия третьей стороны, т.е. напрямую на устройстве пользователя. Большинство приложений используют разработанный организацией Open Whisper Systems протокол с открытым исходным кодом Signal или его варианты. Telegram работает на базе собственного закрытого протокола TM. Однако эти протоколы обеспечивают шифрование данных только в процессе передачи, но не во время их обработки или после получения конечным пользователем, рассказал член Экспертного совета по информационной политике и СМИ Молодежного парламента при Госдуме Денис Нырков.

Нырков отмечает, что к атакам уязвимы и другие функции, например, хранилище данных, фреймворк пользовательского интерфейса, а также механизмы и развертывание групп. В качестве примера он приводит Telegram, чья десктопная версия уязвима к перехвату сеанса. И хотя дополнительный сеанс будет виден в настройках, среднестатистический пользователь вряд ли его заметит.

Кроме того, в случае с Telegram злоумышленник может отправить код восстановления на свой номер телефона, тем самым получив доступ к вашей учетной записи, если вы не используете двухфакторную авторизацию. Таким образом злоумышленники могут получить доступ ко всей истории коммуникации пользователей (исключая историю секретных чатов).

«Все это позволяет заключить, что сквозное шифрование отнюдь не является панацеей. Да, владельцы сервиса не смогут вскрыть содержимое вашей переписки. Однако всегда остаются другие вектора атак – например, на конечные устройства, в том числе эксплуатирующие уязвимости самих мессенджеров», — заключает Денис Нырков.

Если говорить о десктопных версиях, то здесь уязвимы даже самые продвинутые и сделавшие своим приоритетом безопасность мессенджеры типа Signal и Telegram.

«При желании можно найти можно скопировать папку на персональном компьютере и перенести все данные и переписки, которые хранятся в незашифрованном виде, на любое другое устройство. Для этого даже не нужно быть хакером или обладать какими-то специализированными знаниями», — считает председатель совета фонда «Цифровая долина Сочи» Антон Немкин.

Немкин упоминает о том, что важно обратить внимание на то, доступен ли открытый исходный код в сети для просмотра и изучения.

«Безусловно, обычный пользователь вряд ли сможет самостоятельно прочитать его и убедиться в отсутствии уязвимостей и слежки, но само наличие кода в свободном доступе, как минимум, признак того, что разработчик хочет быть с вами максимально открытым», — добавляет Немкин.

Об открытом доступе к своим протоколам заявляли Signal и Telegram, но если говорить о последнем, то вы не найдете код сервера Telegram, чтобы его можно было скомпилировать и использовать для интранета, то есть использования во внутренней сети.

И Денис Нырков, и Антон Немкин говорят о том, что важным аспектом безопасности отсутствие идентификаторов пользователя. Если при авторизации в системе у вас нет никаких данных (почта, номер телефона), то деанонимизировать вас будет сложно.

«Все разговоры о приватности упираются в один факт — если мессенджер такой защищенный и конфиденциальный, то зачем ему знать номер телефона», — добавляет Антон Немкин.

А что в итоге?

Любой мессенджер уязвим, как и любая система, передающая данные от клиента к серверу и от сервера к следующему клиенту, считает Нырков. И хоть разработчики активно используют и внедряют все новые методы обеспечения безопасности пользователя, но важным аспектом является стоимость атаки на пользователя и стоимость информации, которую хочет получить злоумышленник. Но чаще всего методы обеспечения безопасности в комплексе позволяют существенно усложнить атаку направленную на пользователя.

Если говорить о безопасности, то самым защищенным будет мессенджер, сервера которого лежат у вас, добавляет Антон Немкин. С написанием такой программы для корпоративной локальной сети справится реально — достаточно небольшой толковой команды. Куда сложнее организовать хранение данных и многое зависит от того, как организована их обработка. Например, если данные хранятся в зашифрованном виде и ключ, позволяющий расшифровать их, есть только у клиента и нет бэкдоров с возможностью подкинуть запасной или лишний ключ, то они могут храниться на любых серверах.

А в остальных случаях если данные хранятся у кого-то, кроме вас (например, на серверах компании, которая занимается разработкой и поддержкой мессенджера), то риск утечки остается.