Проблемы импортозамещения компонентов объектов КИИ

Константин Саматов, 26/01/22

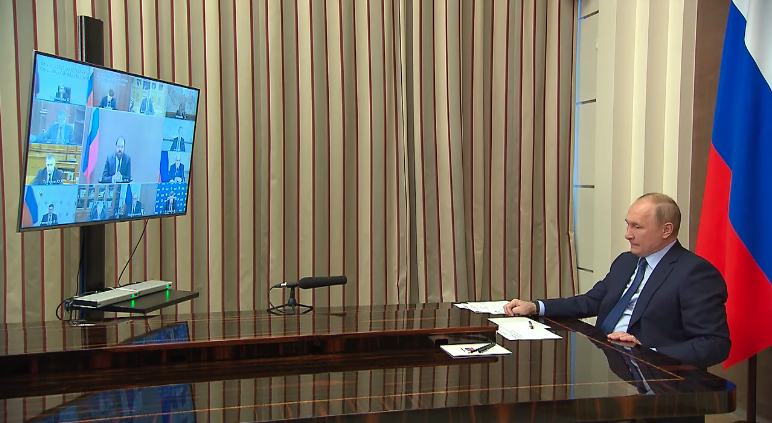

По итогам совещания с членами Правительства РФ, состоявшегося 24 ноября 2021 г., президентом России поручено обеспечить внесение в законодательство Российской Федерации изменений, направленных на установление обязательного требования о преимущественном использовании отечественного программного обеспечения, телекоммуникационного оборудования и радиоэлектронной продукции субъектами критической информационной инфраструктуры в срок до 1 июля 2022 г.

Автор: Константин Саматов, руководитель комитета по безопасности КИИ, член Правления Ассоциации руководителей служб информационной безопасности

В соответствии с п. 1а–2 Перечня поручений Президента России В.В. Путина № Пр-2253 от 30.11.2021 Правительству РФ поручено обеспечить внесение в законодательство Российской Федерации изменений, направленных на установление обязательного требования о преимущественном использовании отечественного программного обеспечения, телекоммуникационного оборудования и радиоэлектронной продукции субъектами критической информационной инфраструктуры Российской Федерации в срок до 1 июля 2022 г. [1]

Под преимущественным использованием понимается приоритетное использование российского ПО, телекоммуникационного оборудования и радиоэлектронной продукции при наличии соответствующих российских аналогов. Иными словами, импортозамещение не означает полный отказ от зарубежного ПО и оборудования, а предусматривает установление приоритета для использования отечественной продукции.

В настоящее время нормативно-правовая база в части импортозамещения компонентов объектов КИИ представлена лишь проектами разработанных Министерством цифрового развития и массовых коммуникаций Российской Федерации нормативно-правовых актов: Указ Президента Российской Федерации "О мерах экономического характера по обеспечению технологической независимости и безопасности объектов критической информационной инфраструктуры" (далее – проект Указа), а также связанный с ним проект постановления Правительства Российской Федерации "Об утверждении требований к программному обеспечению, телекоммуникационному оборудованию и радиоэлектронной продукции, используемым на объектах критической информационной инфраструктуры, и порядка перехода на преимущественное использование российского программного обеспечения, телекоммуникационного оборудования и радиоэлектронной продукции" [2].

Согласно проекту Указа, субъектам КИИ необходимо до 1 января 2023 г. осуществить переход на преимущественное использование российского ПО и до 1 января 2024 г. – на преимущественное использование российского телекоммуникационного оборудования и радиоэлектронной продукции.

По мнению автора, выполнение данного требования в части объектов КИИ, относящихся к автоматизированным системам управления производственным или технологическим процессом, может быть затруднено ввиду длительности циклов создания и модернизации указанных объектов. Иными словами, замена уже используемых компонентов иностранного производства потребует перепроектирования архитектуры автоматизированных систем управления и проведения тестирования работоспособности и выполнения необходимого функционала. Кроме того, замена зарубежных компонентов на российские возможна только в периоды технологического останова либо при создании нового объекта и вводе его в эксплуатацию с выводом старого, что вряд ли возможно, по моим оценкам, в столь короткие сроки.

Указанные проблемы могут относиться и к объектам КИИ, являющимся информационными системами, однако циклы создания и модернизации таких систем, как правило, значительно короче.

Помимо этого, указанные нормативно-правовые акты не предусматривают дифференциации требований в части разных с точки зрения значимости объектов КИИ. Таким образом, получается, что субъекты КИИ обязаны осуществить переход на преимущественное использование российского ПО в отношении всех объектов КИИ, независимо от наличия категории значимости или ее отсутствия.

Проект постановления Правительства Российской Федерации "Об утверждении требований к программному обеспечению, телекоммуникационному оборудованию и радиоэлектронной продукции, используемым на объектах критической информационной инфраструктуры, и порядка перехода на преимущественное использование российского программного обеспечения, телекоммуникационного оборудования и радиоэлектронной продукции" получил отрицательное заключение по итогам оценки регулирующего воздействия (как уже писали на страницах журнала "Информационная безопасность" [3]).

Данное постановление Правительства РФ планирует утвердить два документа:

- Порядок перехода на преимущественное использование российского программного обеспечения, телекоммуникационного оборудования и радиоэлектронной продукции (далее по тексту – Порядок перехода).

- Требования к программному обеспечению, телекоммуникационному оборудованию и радиоэлектронной продукции, используемым на объектах критической информационной инфраструктуры (далее по тексту – Требования).

Порядок перехода предусматривает следующие обязанности для субъекта КИИ:

- провести аудит существующего и/или планируемого к созданию объекта КИИ, определить его текущие показатели и характеристики;

- провести анализ наличия аналогов используемого (планируемого к использованию) иностранного ПО и/или оборудования, текущих сроков амортизации используемого субъектом КИИ оборудования и срока действия прав на использование ПО в отношении используемого ПО и/или оборудования;

- направить на согласование перечень используемого и/или планируемого к использованию иностранного ПО и/или оборудования с кратким обоснованием предъявляемых требований:

- в отношении ПО (за исключением банковской сферы и иных сфер финансового рынка) – в Минцифры России;

- в отношении оборудования (за исключением банковской сферы и иных сфер финансового рынка) – в Минпромторг России;

- в отношении ПО, оборудования, используемых в банковской сфере и в иных сферах финансового рынка, – в Банк России; - при наличии (в случае необходимости) согласования Минцифры России, Минпромторга России и/или Банка России определить перечень потенциального российского ПО и оборудования для дальнейшего перехода на его преимущественное использование в своей деятельности;

- с учетом сроков перехода на преимущественное использование российского ПО и оборудования, установленных проектом Указа, в течение 180 дней с момента принятия проекта акта подготовить и утвердить план перехода на преимущественное использование российского ПО и оборудования;

- в течение 30 рабочих дней с момента утверждения направить копию такого плана в Минцифры России, Минпромторг России, Банк России при необходимости.

Проблемные моменты возникают с первого же пункта ("а") порядка перехода: как провести аудит планируемого к созданию объекта КИИ? Скорее всего, имеется в виду не аудит объекта КИИ, а аудит проектной документации на него. В части аудита существующего объекта КИИ, пожалуй, проблем возникнуть не должно, необходимая информация должна содержаться в сведениях о категорировании.

Выполнение пункта "б" тоже может вызвать определенный набор трудностей: как оценить, что российский аналог способен полноценно заменить зарубежный? Очевидно, что только тестирование (пилот) может однозначно показать возможности продукта, так как зачастую заявленный в маркетинговой документации функционал продукта не соответствует действительности.

В части пункта "в" непонятно, что должен сделать субъект КИИ, если получит отказ в согласовании, а также непонятны критерии, по которым должен согласовываться перечень иностранного ПО.

Остальные пункты в целом понятны, однако нет механизма внесения изменений в планы перехода на преимущественное использование отечественного ПО и/или оборудования (что также было отмечено в рамках оценки регулирующего воздействия).

Требований к оборудованию и ПО, по сути, два:

- Наличие в реестрах: Единый реестр российских программ для электронных вычислительных машин и баз данных (далее – РПО) или Единый реестр программ для электронных вычислительных машин и баз данных из государств – членов Евразийского экономического союза (далее – РЕП) и/или Единый реестр российской радиоэлектронной продукции (далее – РРП).

- При использовании ПО, телекоммуникационного оборудования и/или радиоэлектронной продукции, не включенных в РПО (или РЕП) и/или в РРП, должна быть возможность модернизации, гарантийного обслуживания и технической поддержки ПО, телекоммуникационного оборудования и/или радиоэлектронной продукции российскими организациями.

При этом для соответствия требованиям достаточно выполнить любое из этих условий. В целом, как видится, особых трудностей выполнение данных требований вызвать не должно. Однако проектом предусмотрено установление дополнительных требований со стороны ФСБ России и ФСТЭК России к оборудованию и ПО, используемому на значимых объектах КИИ, и пока непонятно, что это будут за требования.

Помимо проблем регулирования перехода на преимущественное использование российского ПО, имеются и объективные трудности, связанные с отсутствием необходимых отечественных аналогов. Если в части системного и прикладного обеспечения информационных систем есть достаточно хорошие российские продукты, на которые уже перешли многие государственные структуры, то, например, в части прикладного ПО автоматизированных систем управления таких аналогов может не быть. Еще большей проблемой является импортозамещение радиоэлектронной продукции, так как большинство компонентов такой продукции не являются российскими и, как видится, еще долгое время не будут таковыми.

Ну и в заключение упомяну такой немаловажный аспект, отмечаемый многими экспертами отрасли, как дороговизна российских аналогов. Понятно, что она вызвана во многом объективными причинами, но с позиции субъекта КИИ это бремя дополнительных затрат. Кроме того, принятие обязательных требований может привести к увеличению спроса и, соответственно, цены на российские аналоги.

Комментарий эксперта

Защита КИИ – задача номер один

Григорий Сизоненко, генеральный директор компании ИВК

Вице-премьер правительства РФ Юрий Борисов сообщил [1], что за первую половину 2021 г. количество хакерских атак на критическую информационную инфраструктуру, к которой относятся сети связи и информационные системы госорганов, топливно-энергетического комплекса, транспортных, финансовых, телекоммуникационных и ряда других компаний, превысило общий объем 2020 г.

В действительности ситуация, вероятно, еще острее, ведь в России не ведется строгая статистика кибератак. Традиция российской деловой среды такова, что организации предпочитают не обнародовать ни сами факты хакерских атак, ни их последствия для деятельности организаций. Наблюдая тенденцию последних лет, можно с уверенностью спрогнозировать, что в будущем году число атак снова увеличится.

Чтобы снизить риски, необходимо срочно переводить критическую информационную инфраструктуру на российское оборудование и программное обеспечение. При этом важно, чтобы они были созданы не на заимствованных, а на отечественных технологиях. Процессор должен быть построен на архитектуре, разработанной российскими инженерами, а операционная система – развиваться на российском технологически независимом репозитории "Сизиф". Только такой подход обеспечит реальную технологическую независимость и безопасность критической информационной инфраструктуры.

1 https://www.rbc.ru/technology_and_media/13/12/2021/61b377649a7947d59106869f

- http://www.kremlin.ru/acts/assignments/orders/67249

- Разработан Минцифры России во исполнение подпункта "д" пункта 1 поручения Президента Российской Федерации от 2 июля 2019 г. No Пр-1180 (http://www.kremlin.ru/acts/assignments/orders/60879)

- Анастасия Заведенская. Обзор изменений в законодательстве. Импортозамещение столкнулось с реальностью // Information Security/Информационная безопасность. 2021. No 2. С. 7.