SIEM – мастхэв в защите организации: разбираем на примере задач

Павел Пугач, 29/09/23

SIEM – мастхэв-инструмент для обнаружения потенциальных угроз. Система полезна крупному бизнесу, субъектам КИИ, операторам ПДн и другим организациям. В некоторых отраслях внедрение SIEM-системы – требование регуляторов. На примере “СёрчИнформ SIEM” расскажем, какие задачи поможет решить внедрение этого класса защитных решений.

Автор: Павел Пугач, системный аналитик “СёрчИнформ”

В условиях беспрецедентного роста кибератак одна из главных задач служб ИБ – выявление событий безопасности в цифровой инфраструктуре. Отслеживать эти события в ручном режиме проблематично, ведь даже в небольшой компании ИТ-инфраструктура генерирует миллионы событий. Поэтому большинству организаций сегодня не обойтись без мощной системы "наблюдения", которая в режиме реального времени будет выявлять подозрительные события, атаки и неполадки в ИТ-инфраструктуре.

Что такое SIEM?

SIEM (Security Information and Event Management) – система для обработки потока событий, выявления ИБ-инцидентов и реагирования на них. SIEMсистемы собирают данные из таких источников в корпоративной сети, как ПК сотрудников, серверы, СХД, маршрутизаторы, роутеры, принтеры – словом, почти с любого оборудования и ПО, установленных в организации.

Логика работы "СёрчИнформ SIEM"

"СёрчИнформ SIEM" аккумулирует информацию из различных источников, анализирует ее, фиксирует подозрительные события, атаки, сбои и оповещает о них ответственных лиц. SIEM постоянно "сканирует" ИТ-инфраструктуру на уязвимости, дыры в защите, риски в безопасности, выявляет эти и подобные им угрозы, чтобы ИБ-специалист мог оперативно на них реагировать.

Сложный механизм работы системы сводится к нескольким действиям простого алгоритма

- Сбор информации и событий. По умолчанию в "СёрчИнформ SIEM" доступно больше 30 коннекторов, которые получают информацию из самых распространенных источников данных, от железа до ПО:

- ОС (Windows, Linux);

- почтовых серверов (Exchange, Domino); l баз данных (PostgreSQL, MS SQL, Oracle);

- антивирусов (Kaspersky, McAfee, ESET, Symantec, DrWeb и др.);

- оборудования (Fortigate, PaloAlto, Cisco и пр.);

- виртуальных сред (VMware);

- ПО для бизнеса (DLP, 1C);

- сканеров уязвимостей (RedCheck);

- систем физической безопасности (СКУД RusGuard);

- EventLog, Syslog и др.

Если же заказчику не хватает предустановленных коннекторов, то в "СёрчИнформ SIEM" есть пользовательский Custom Connector для донастройки системы и подключения дополнительных устройств. - Приведение разнородных данных к общему виду. Для этого в SIEM используются стандартные операторы, при этом система обогащает события недостающей информацией, выделяет значимую информацию о произошедшем в отдельные поля.

- Анализ данных и выявление потенциальных угроз. Система делает это автоматически, с помощью встроенных правил корреляции.

- Фиксация инцидентов и оповещение в реальном времени. "СёрчИнформ SIEM" оповещает ответственных лиц об инцидентах и дает информацию, необходимую для проведения расследования.

Какие задачи помогает решить "СёрчИнформ SIEM"?

Выявить угрозы информационной безопасности и предупредить о них

Система определяет инциденты в потоке событий благодаря предустановленным правилам корреляции. Администратор SIEM уже на этапе внедрения получит информацию о ситуации в ИТ-инфраструктуре. Встроенное описание поможет определить события, которые действительно являются инцидентами и требуют дополнительного расследования. "СёрчИнформ SIEM" выявит и оповестит о резком скачке количества событий.

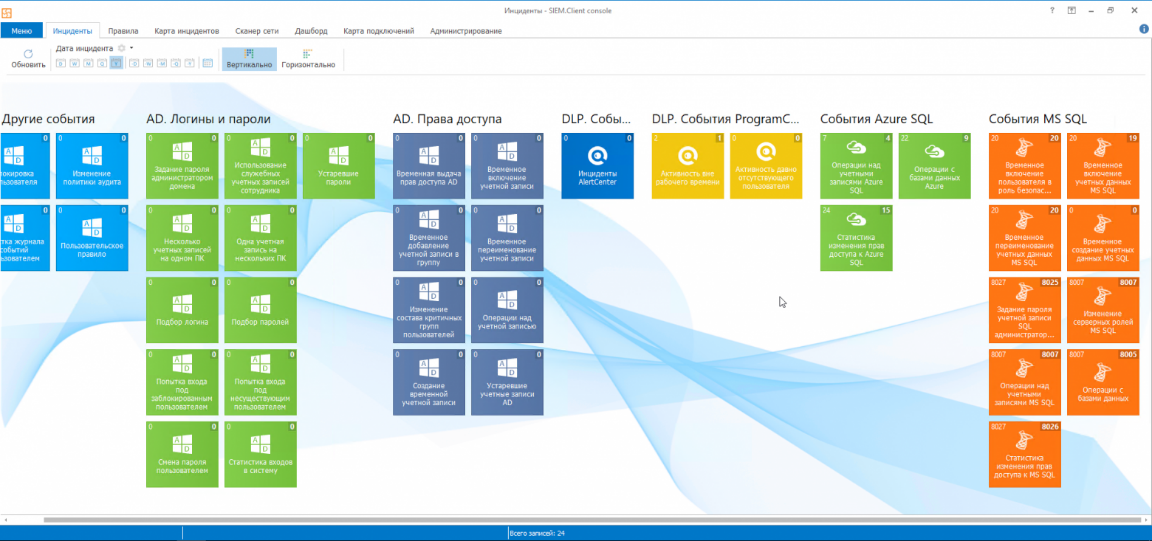

События, подходящие под правила корреляции, будут собраны во вкладке "Инциденты" и рассортированы по правилам за выбранный период (вчера, неделю назад). Это поможет ИБ-специалисту удобно и быстро получить информацию и отреагировать на подозрительные активности.

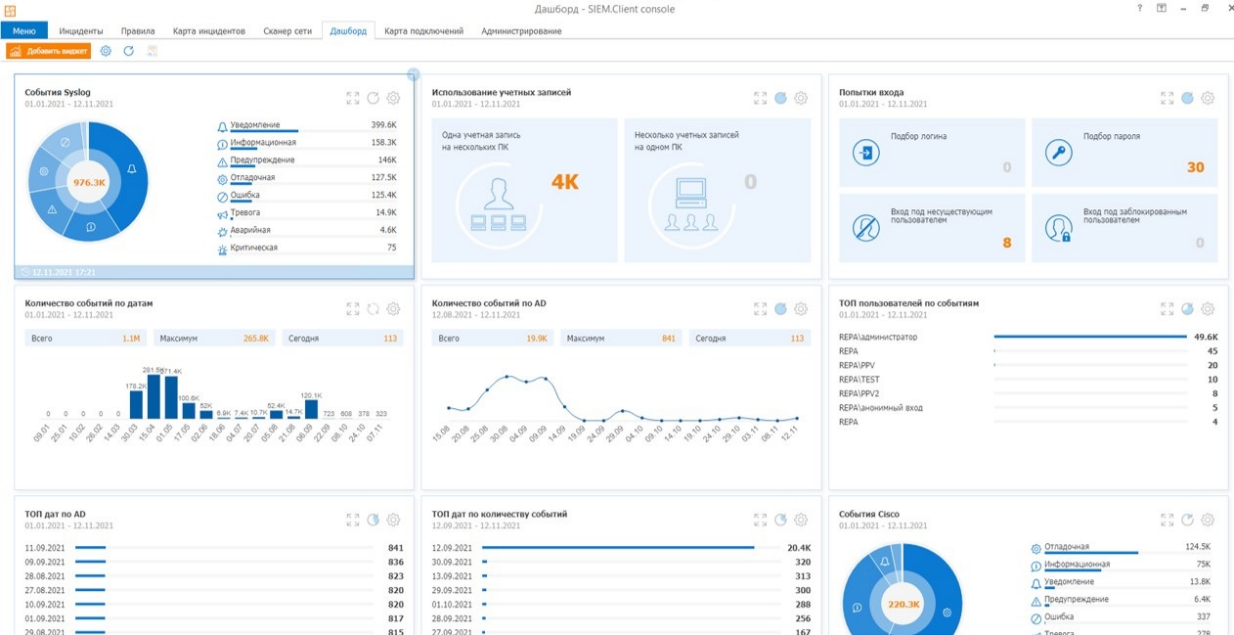

В SIEM от "СёрчИнформ" есть дашборд с редактируемыми виджетами (в системе 12 типов шаблонов). Их можно тонко настроить: выбрать отчетный период, частоту обновлений, источник данных, коннекторы, правила и/или пользователей, по которым система показывает данные, а также вид графического представления (круговая диаграмма, график, гистограмма и т.п.). Благодаря гибким настройкам отчетов, основываясь на имеющихся шаблонах, можно настроить сотни уникальных виджетов для каждой ситуации, требующей отдельного мониторинга. И в итоге ИБспециалист увидит полную картину в удобном для него формате.

Рис. 2. Дашборд с настраиваемыми виджетами

В 2023 г. в "СёрчИнформ SIEM" появился функционал, который позволяет не только выявлять, но и устранять угрозы, – запуск автоматической реакции на инциденты. ИБ-специалист может прописать сценарий действий, который запустит в SIEM устранение угрозы. Эта возможность встроена прямо в интерфейс системы.

Например, если идет брутфорс (подбор методом перебора) пароля значимой учетной записи (главбуха или директора), SIEM может автоматически запустить скрипт, который осуществит блокировку данной учетной записи, давая время службе ИБ выяснить обстоятельства и принять адекватные меры.

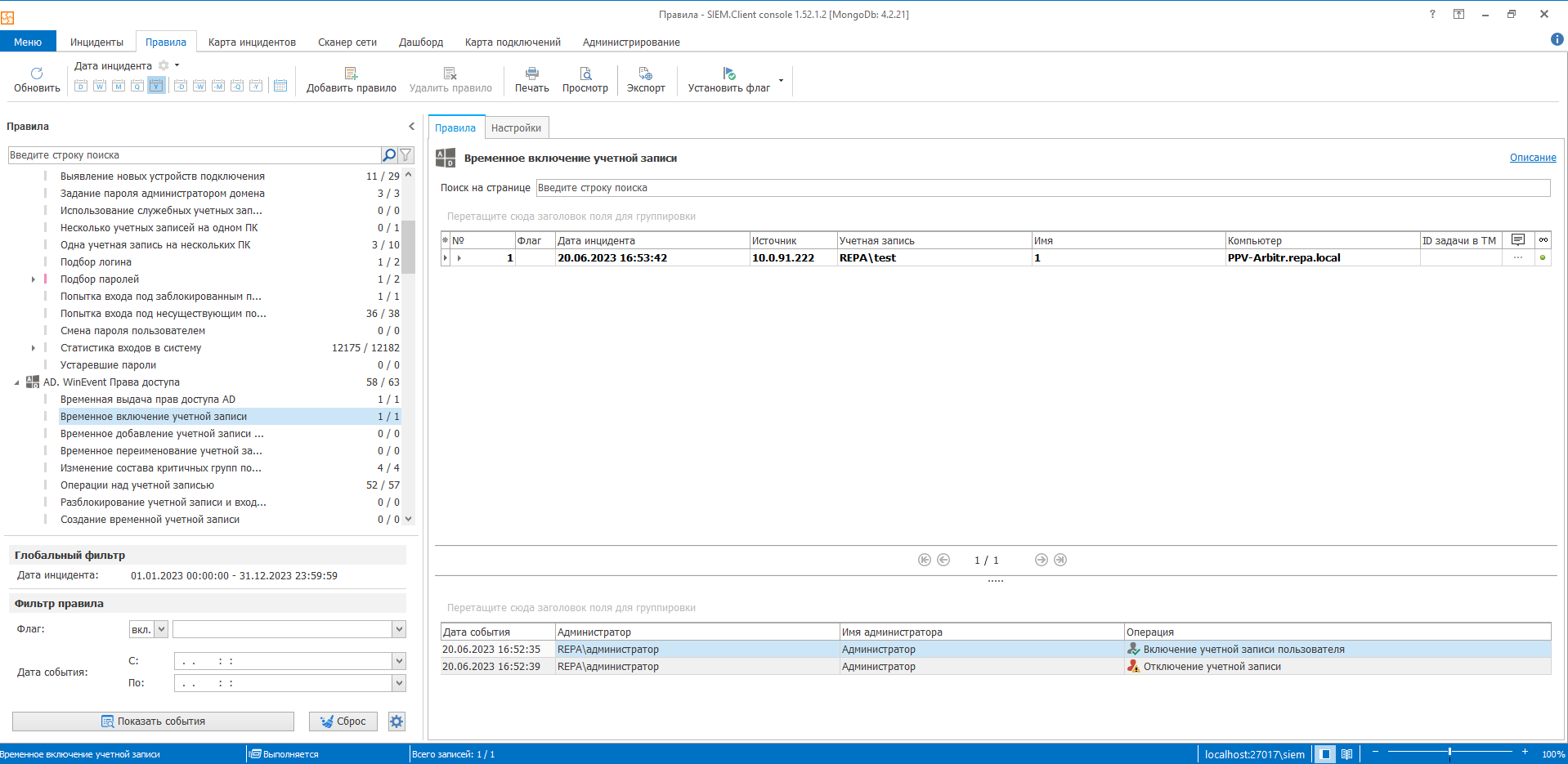

Рис. 3. Блокирование учетной записи по скрипту

Выполнить требования регуляторов

Есть целый ряд требований регуляторов, которые обязывают организации отслеживать определенные события в ИТ-инфраструктуре. Одно из таких требований – мониторинг входов в учетную запись и распределения прав доступа. "СёрчИнформ SIEM" осуществляет подобный мониторинг в автоматическом режиме, основываясь на готовых (предустановленных, комплектных) правилах корреляции – в системе их встроено около 400.

К таким требованиям относятся, например, технические меры, перечисленные в ГОСТ Р 57580.1–2017. В данном ГОСТе указана необходимость контроля незаблокированных учетных записей, установления фактов неиспользования прав на осуществление логического доступа, регистрация данных о событиях защиты от различных ИС (информационных систем) и пр. Для реализации значимой части списка данных требований "СёрчИнформ SIEM" выступает в качестве основного инструмента, а для многих прочих – в качестве дополнительного.

Кроме того, "СёрчИнформ SIEM" отвечает требованиям регуляторов в части готовности к контролю импортозамещенной инфраструктуры – поддерживает множество отечественных источников, ПО и оборудования.

Из последних обновлений: "СёрчИнформ SIEM" интегрирована в систему с сетевым шлюзом безопасности VipNet от отечественного производителя "ИнфоТекс", а также совместима с промышленным компьютером ELEUM 02.450.2U.R от "РАДИУС IT".

Проводить расследования и составлять отчетность

Таск-менеджер с "СёрчИнформ SIEM" – удобный функционал для расследования инцидентов: специалист по безопасности может координировать процесс, не подключая дополнительные инструменты, такие как Jira, CRM или Сonfluence. Таск-менеджер позволяет отследить жизненный цикл инцидента, объединить в одно расследование несколько событий, назначить ответственных сотрудников ИБ-отдела, а также присвоить статусы хода расследования, добавлять комментарии и подводить итоги. По результатам расследований можно создавать новые правила кросс-корреляции.

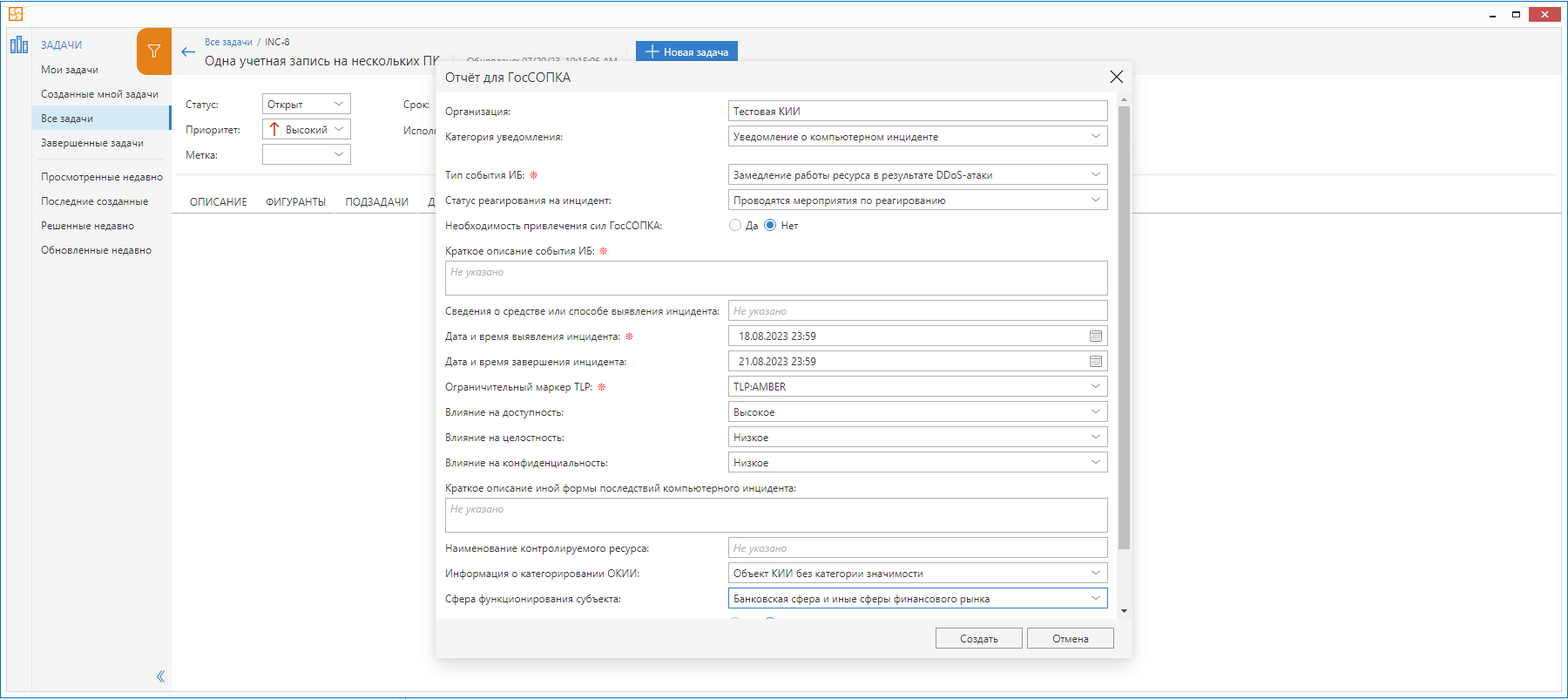

Из таск-менеджера "СёрчИнформ SIEM" можно экспортировать отчеты об инцидентах в ГосСОПКА. Это упрощает взаимодействие с регулятором компаниям, которые попадают под действие Федерального закона "О безопасности критической информационной инфраструктуры Российской Федерации".

Рис. 4. Встроенная форма отчета в НКЦКИ

Контролировать работоспособность оборудования

На одного системного администратора в компании, как правило, может приходиться 20–30 единиц оборудования, которое нуждается в постоянном мониторинге. Важно отслеживать его работоспособность, настройки конфигурации, обновления.

"СёрчИнформ SIEM" позволяет все это мониторить одновременно, а также выявлять значения, выходящие за рамки допустимого. Например, в системе есть готовые правила корреляции, которые помогают заказчику контролировать оборудование Cisco (отказ системы охлаждения, ошибки питания, ошибки маршрутизации, изменение конфигурации).

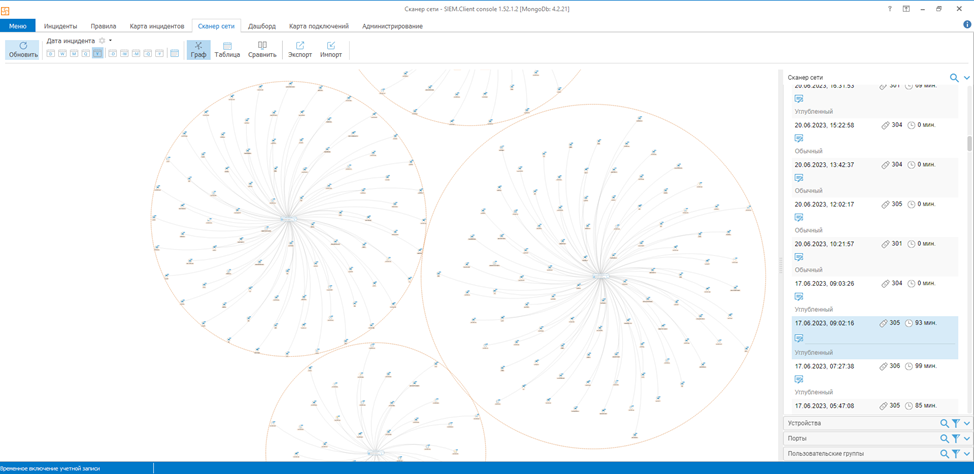

В "СёрчИнформ SIEM" встроен сканер сети, который визуализирует ИТ-инфраструктуру – компьютеры, роутеры, свитчи, принтеры и прочее оборудование. С его помощью администратор системы без труда обнаружит открытые порты и отследит попытки нелегитимного подключения новых устройств. Сканер использует данные из девяти баз уязвимостей, включая базу ФСТЭК России, и выдает информацию по актуальным угрозам, связанным с каждым элементом корпоративной сети.

Рис. 5. Сканер сети в «СёрчИнформ SIEM»

В "СёрчИнформ SIEM" реализован мониторинг работоспособности ПО. К примеру, многие компании возлагают большие надежды на антивирусную защиту, особенно когда необходимо снизить риски механических утечек из-за вирусов и т.п. SIEM оповещает, если антивирусная защита отключена, и таким образом снижает риски ИБ.

Попробуйте "СёрчИнформ SIEM" бесплатно: вендор предоставит ПО без ограничений по пользователям и функциональности на 30 дней.