Виртуальный город: как цифровой двойник мегаполиса помогает бизнесу снижать риски

Владимир Заполянский, 29/01/21

Несмотря на вызванный глобальной пандемией экономический кризис, компании продолжают инвестировать в обеспечение кибербезопасности даже на фоне снижения других расходов. Например, по прогнозу Gartner1, затраты бизнеса на ИТ в текущем году упадут на 8%, но при этом на информационную безопасность увеличатся на 2,4%, до $123,8 млрд. Однако расходы на безопасность еще не гарантируют высокий уровень защиты. Какие способы оценки реальной защищенности бизнес-инфраструктуры существуют на данный момент и какие подходы к осмыслению своего уровня безопасности действительно эффективны?

Автор: Владимир Заполянский, директор по маркетингу Positive Technologies

Пандемия как стимул к диджитализации

Любой кризис всегда вызывает у злоумышленников желание использовать сложную обстановку для наживы. Например, мы наблюдали за распространенным сценарием атак, связанным с темой пандемии: злоумышленники, понимая критичность той или иной инфраструктуры, в определенный момент времени пытались вывести ее из строя. Речь о так называемых атаках на отказ в обслуживании. Так, операторы вирусов-шифровальщиков и вирусов-вымогателей переключили свое внимание на медицинские учреждения. По нашим данным, во II квартале 2020 г. жертвами шифровальщиков в 17% случаев становились именно медицинские учреждения, и в III квартале рост таких атак продолжился2.

Пандемия существенно изменила и ландшафт ИТ-систем. Большинство организаций всегда существовали в консервативной модели, по максимуму размещая все возможные системы и сервисы внутри защищенного периметра. И даже концепция BYOD у нас так и не прижилась. Коронавирус все изменил: большинство сотрудников вынужденно перешли на удаленный режим работы, а это потребовало перестройки бизнес-процессов, которые сами по себе являются очень сложной и порой неповоротливой сущностью. В нормальных условиях изменения происходят годами. Пандемия же заставила произвести их в считанные недели, месяцы.

По статистике, 11% компаний3 тогда впервые организовали удаленный доступ4, то есть создали новые сервисы, которые, естественно, подверглись атакам. Размылся периметр организаций, и злоумышленники получили значительно большее число целей, доступных для атак.

Цена атаки для жертвы

Коронавирус открыл неиссякаемые возможности для мародерства в сфере высоких технологий, и ущерб от него еще только предстоит подсчитать. Тем не менее эксперты уже делают прогнозы. Так, по данным Cybersecurity Ventures5, в 2021 г. ущерб от действий киберпреступников во всем мире превысит $6 трлн. В эту сумму входят последствия от повреждения и уничтожения данных, непосредственная кража денег, похищение личных и финансовых данных, нарушение деятельности бизнеса, репутационный ущерб и т.п.

Цифры из отчетов аналитиков не позволяют понять, каковы реальные риски и возможные последствия для компаний. Существуют различные методы проверки защищенности корпоративной инфраструктуры, и один из самых распространенных способов – пентест. Но во время пентестов проверить реализуемость рисков не представляется возможным, ответа на вопрос, способна ли служба ИБ вовремя выявить атаку и эффективно ей противостоять, он не дает. Доведение атаки до конца (к примеру, до остановки печи сталелитейного завода) является абсолютно недопустимым и чревато реальными убытками.

В итоге у служб безопасности нет понимания, что является наиболее ценным активом и наиболее существенным с точки зрения бизнеса риском, который они должны предотвратить. Как правило, появляются отчетные материалы, в которых указывается, что такая-то компания за такой-то год отразила столько-то миллионов атак. Столько-то миллионов из скольких? 5 млн из 10 млн – это одна ситуация, а 5 млн из 5 млн – другая. Поэтому цифры, которые часто присутствуют в публичной риторике и в аналитике, де-факто не дают понимания того, насколько компания реально готова противостоять атакам.

Киберучения как краш-тест для бизнеса

Есть иной подход к оценке защищенности – проведение киберучений. Такие мероприятия, с одной стороны, позволяют изучить возможные векторы атак и методы киберпреступников, а с другой – проверить навыки служб информационной безопасности по обнаружению угроз и реагированию на них. Как следствие, мы получаем понимание актуальных техник и тактик защиты. В рамках киберучений проводятся контролируемые атаки в виртуальной среде – на киберполигоне, полностью эмулирующем производственные цепочки, бизнес-сценарии и технологический ландшафт ключевых объектов экономики. Киберучения позволяют доводить атаки до логического конца, чего не позволяют пентесты. В итоге руководители компаний лучше представляют риски, а специалисты по ИБ повышают собственные навыки противодействия киберугрозам.

Основная задача киберучений – изучение того, как хакеры реализуют неприемлемые для бизнеса сценарии. Компания выделяет ряд наиболее критичных для себя рисков, а специалисты в области нападения подтверждают возможность или невозможность реализации этих рисков с использованием тех защитных мер, которые предприняты компанией.

The Standoff позволяет учиться на ошибках своего цифрового двойника

Самый эффективный способ проверки защищенности компании на сегодня – киберучения с несколькими Offensive-командами, которые атакуют так называемый цифровой двойник (Digital Twin). Это понятие зародилось в промышленности. Цифровой двойник подразумевает создание прототипа организации, который соответствует ее реальной инфраструктуре.

Развитие киберполигона в нашей концепции основано на опыте, который мы получили за десять лет организации международных киберучений в рамках форума Positive Hack Days. В самом начале это были соревнования студенческих команд, выполнявших различные задания, которые уже заключали в себе элемент новизны. Но уже тогда это был не просто CTF6 с традиционными для него задачами, напоминающий соревнования с искусственными сценариями, мы формировали задания, используя знания о реальных уязвимостях и векторах взлома, которые собирали на основе наших практических работ по оценке защищенности. Нигде в мире на тот момент нельзя было увидеть реальные сценарии взлома.

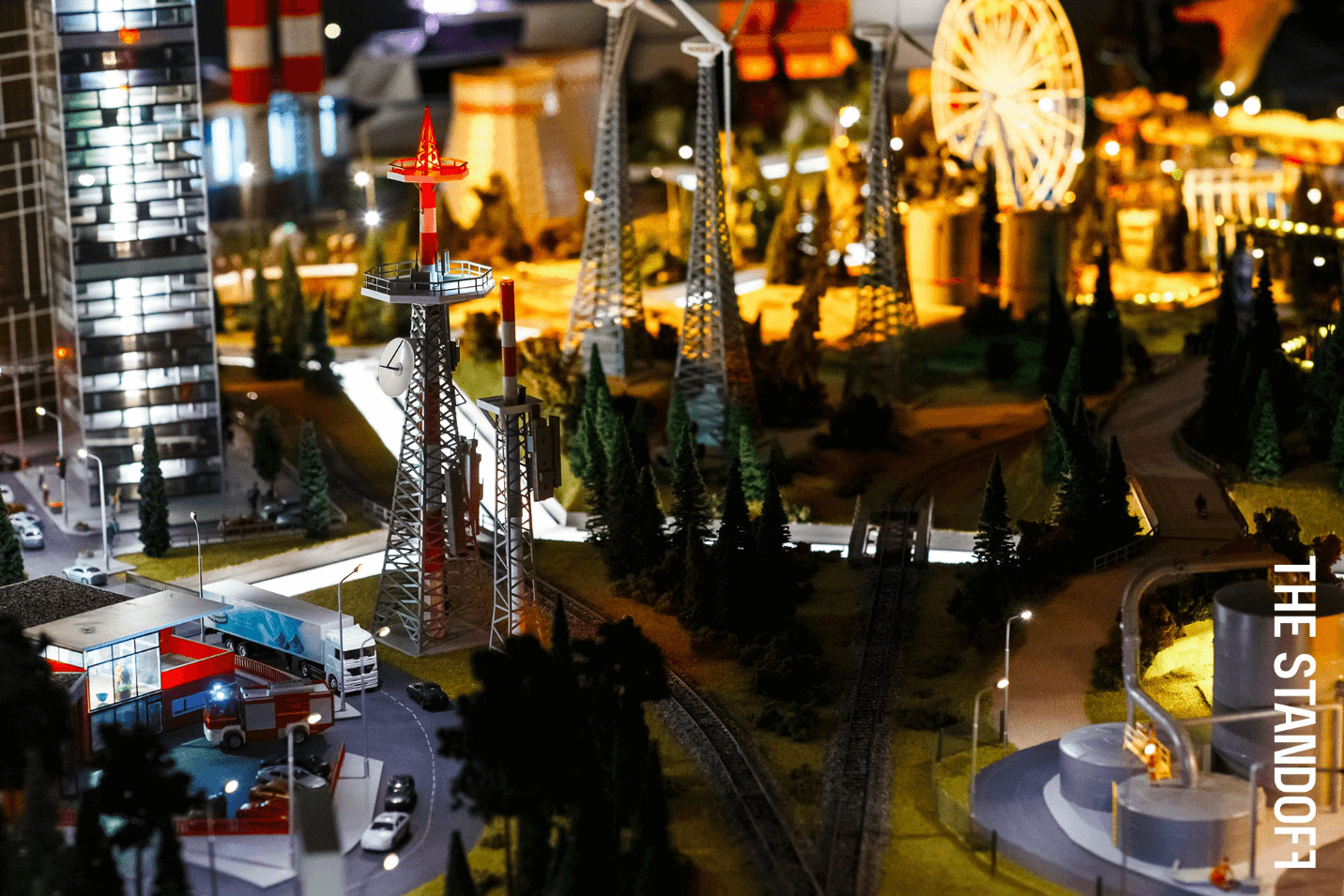

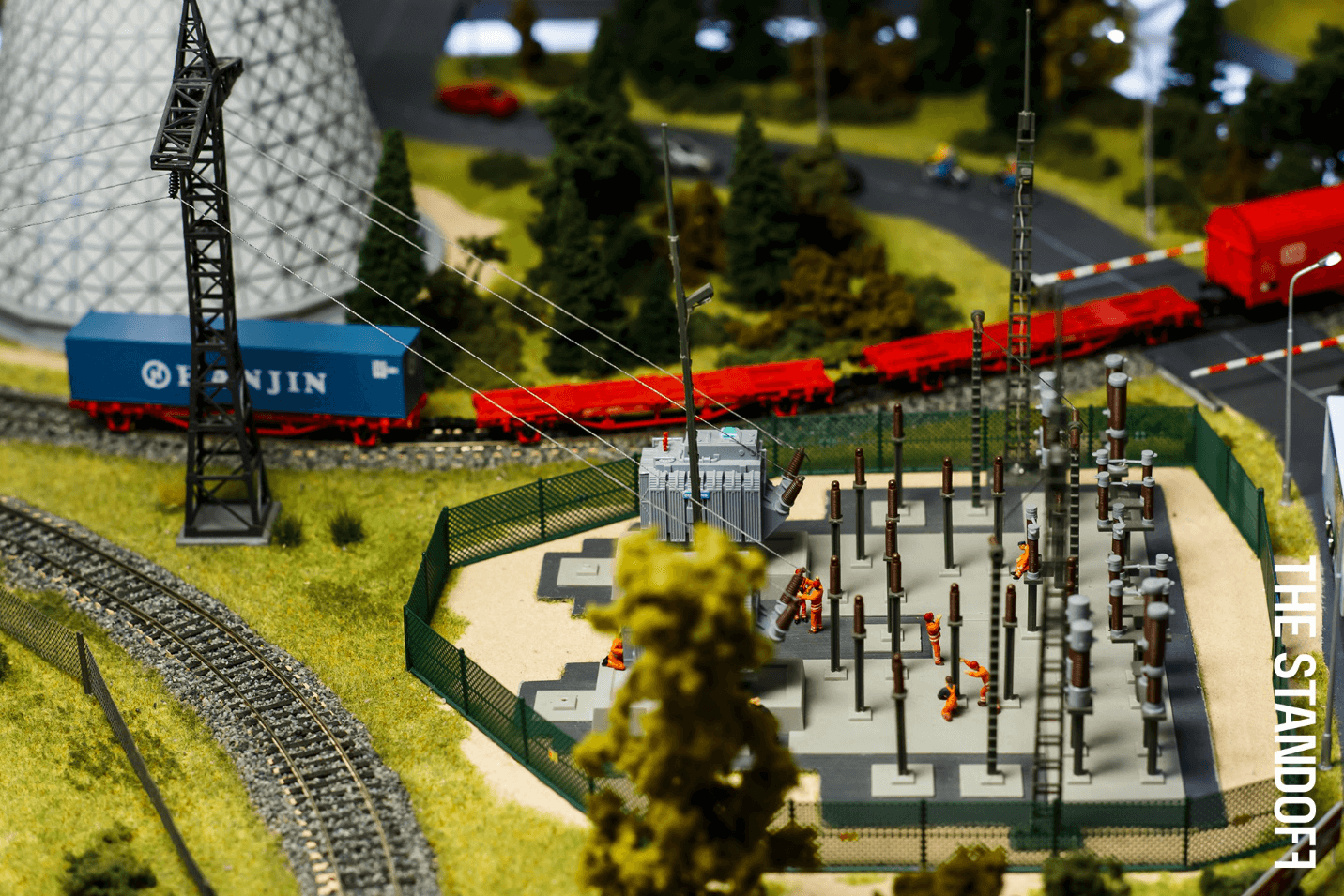

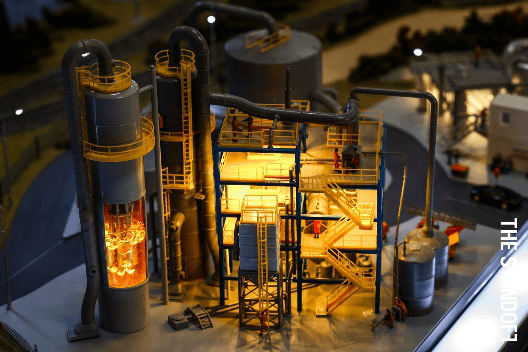

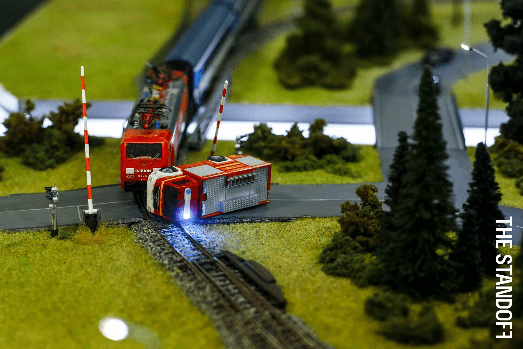

С тех пор наше понимание киберполигона неоднократно эволюционировало, от формата противостояния на искусственно смоделированной инфраструктуре до глобального киберполигона. В этом формате уже были задания с реальными векторами, основанные на нашем практическом опыте оценки защищенности разных инфраструктур – банков, заводов, транспортных систем и пр. Позже мы трансформировали это в "Противостояние" как вариацию киберучений, в которых киберэксперты представлены не только одиночными специалистами в области нападения, но и профессиональными консалтерами. С ними боролись действующие эксперты по кибербезопасности, решавшие задачи защиты своих организаций. Впоследствии это позволило построить площадку The Standoff7 с цифровым городом, в котором представлены все наиболее критичные инфраструктуры современного мегаполиса, включая транспортную, развлекательную, энергетическую и промышленную.

В чем основное отличие этого формата? На киберполигоне The Standoff нападающие не выполняют задания, заготовленные организаторами мероприятия, они реализуют конкретные бизнес-риски, сформированные для каждого из развернутых на нем прототипов реальных компаний: в этом году мы продумали добывающие и распределительные энергетические инфраструктуры, телекоммуникационные и финансовые структуры, системы умного городского хозяйства, логистические, транспортные системы и многое другое. Командам атакующих для демонстрации своего умения мало найти уязвимость и эксплуатировать ее, им нужно реализовать риски, то есть: организовать транспортный коллапс в мегаполисе, украсть деньги, направить дорогостоящий груз по другому адресу, устроить аварию на предприятии, вывести из строя энергетическую систему и т.д.

Такой подход является наиболее актуальным, учитывая задачи и вызовы современного мира и безопасности.

Киберполигон формата The Standoff позволяет формировать агрессивную среду для тестирования технологий, в том числе погружать их в условия чрезвычайных ситуаций и форс-мажоров.

Чрезвычайные ситуации могут случиться или нет, но, как показывает опыт 2020 г., готовиться к ним нужно заранее.

Комментарий компании Innostage, чья команда принимала участие в "Противостоянии" – The Standoff на стороне защиты.

Практическая цель кибербезопасности – не допустить реализации бизнес-рисков. Работа с цифровыми двойниками информационных систем – наиболее "живой" формат киберучений. Для компании это и мозговой штурм, и проверка на практике максимума известных и неизвестных сценариев того, как злоумышленники реализовывают недопустимые риски. После мероприятий, подобных The Standoff, компания получает объективную оценку уровня собственной киберустойчивости и результативный роадмап его повышения.

- gartner.com/en/newsroom/press-releases/2020-06-17-gartner-forecasts-worldwide-security-and-risk-managem

- ptsecurity.com/ru-ru/research/analytics/cybersecurity-threatscape-2020-q3

- ptsecurity.com/ru-ru/research/analytics/remote-work-in-russia-and-the-cis-2020

- https://www.ptsecurity.com/ru-ru/research/analytics/remote-work-in-russia-and-the-cis-2020/

- securitylab.ru/news/484791.php

- Capture the flag, CTF – соревнования по информационной безопасности.

- standoff365.com