NGFW Интернет Контроль Сервер: единое решение вместо целого стека программ

Игорь Сухарев, 27/12/23

Межсетевые экраны нового поколения перестали быть просто надежной системой защиты сетевого периметра. Сегодня заказчикам важно эффективно закрывать ключевые ИТ-задачи без дополнительных расходов и инсталляций стороннего программного обеспечения.

Автор: Игорь Сухарев, директор “А-Реал Консалтинг”

Замена импортного программного обеспечения стала важным стимулом для развития отрасли информационных технологий в России в 2023 г. Уход крупных зарубежных участников с рынка открыл возможность для отечественных компаний укрепить свои позиции в области корпоративного ПО.

Заметные изменения затронули и рынок межсетевых экранов, систем Unified Threat Management (UTM) и Next Generation Firewall (NGFW): почти все зарубежные компании бессрочно приостановили свою деятельность на территории России. Тысячи клиентов остались без технической поддержки и доступа к обновлениям, столкнувшись с необходимостью поиска решений для вынужденной миграции.

Но процесс замещения импортного программного обеспечения не всегда прост. Необходимо осознавать, что переход с одного NGFW-решения на другое невозможен в автоматическом режиме. Каждая система имеет свои уникальные настройки и особенности в реализации отдельных модулей.

Межсетевой экран ИКС

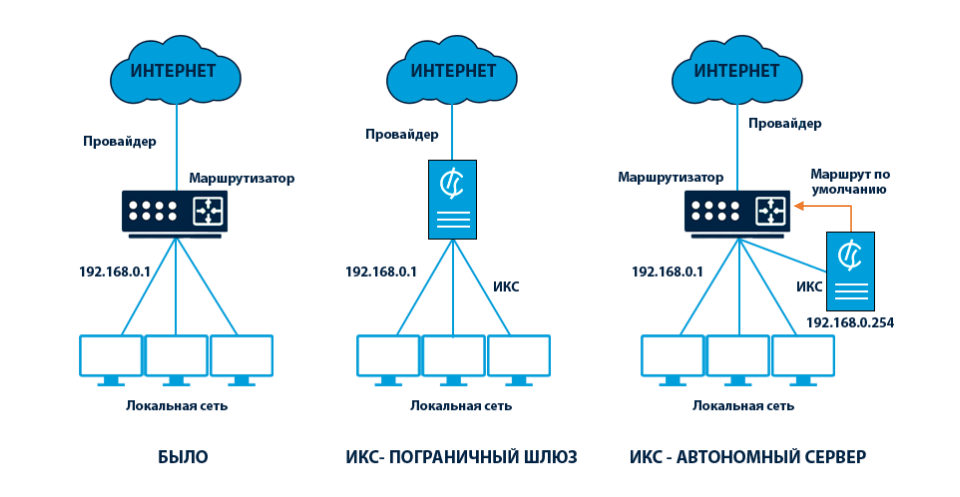

Межсетевой экран "Интернет Контроль Сервер" (ИКС) – это комплексное решение для защиты сети, включенное в реестр российского ПО. ИКС быстро и легко интегрируется в корпоративную сеть любой архитектуры и поставляется в виде готового ПАК либо в виде загрузочного образа, который может быть развернут на собственной аппаратной платформе заказчика или виртуальной машине.

Ключевой принцип, соблюдаемый при разработке ИКС, заключается в готовности решения адаптироваться к текущей обстановке в области информационной безопасности и отвечать на запросы клиентов. Этого удается добиваться регулярными обновлениями системы и оперативной реакцией разработчиков на возникающие угрозы в ИБ-ландшафте.

Защита сети

Основной функцией ИКС является защита сетевого периметра и корпоративных данных, для этого в ИКС реализованы несколько модулей, характерных для решений класса NGFW.

Межсетевой экран осуществляет контроль движения трафика на уровне IP-адресов, позволяет выполнять настройку запрещающих и разрешающих правил с указанием приоритетов, устанавливает ограничение количества подключений к ИКС, а также реализует сервис NAT.

Система предотвращения вторжений IPS/IDS занимается блокировкой попыток несанкционированного доступа (эксплойты, ботнеты, DoS-атаки, вирусная активность в сети, spyware, TOR, анонимайзеры, телеметрия Windows, скомпрометированные IP-адреса). Она также позволяет создавать свои правила блокировки в детекторе атак и ведет журналирование выявленных инцидентов информационной безопасности.

ИКС, как и положено NGFW, осуществляет контроль над трафиком на уровне приложений, блокировка в случае обнаружения аномалий осуществляется подсистемой Application Firewall. Отслеживание и блокировка трафика пользователей проводится на основании категорий библиотеки nDPI, а также информации о соединениях пользователей, которые подключаются к ИКС через собственную разработку – утилиту Xauth.

Защита веб-ресурсов осуществляется подсистемой Web Application Firewall (WAF), которая анализирует и, если требуется, блокирует HTTP-/HTTPS-трафик от установленных веб-приложений, а также предотвращает атаки, которые основаны на недостатках защиты вебприложений (SQL-инъекции, межсайтовый скриптинг XSS). В ИКС реализована защита сервисов от брутфорс-атак, перебора паролей и многократного подключения к сервисам.

Потоковое антивирусное сканирование осуществляется антивирусом ClamAV или дополнительным модулем "Антивирус Касперского" и отвечает за проверку почтовых писем, а также HTTPи HTTPS-трафика при соответствующих настройках почтового и прокси-сервера на ИКС.

Расширенная контентная фильтрация

Контентная фильтрация играет ключевую роль в NGFW-решениях. Ее важность обусловлена необходимостью эффективной защиты от угроз, связанных с контентом, который проходит через сеть организации. Контентная фильтрация блокирует вредоносные электронные письма, спам и попытки фишинга, ограничивает доступ к сайтам с неподходящим или нежелательным контентом, а также помогает управлять пропускной способностью, предотвращая нецелевое потребление ресурсов на скачивание больших файлов или просмотр стримингового видео.

В ИКС модуль контентной фильтрации регулярно пополняется списками Минюста, а собственные категории трафика Garnet определяют категории сайта на основе анализа текстового содержимого при помощи алгоритмов машинного обучения. Нейросеть в модуле контентной фильтрации непрерывно обучается и регулярно обновляет категории, анализируя содержание каждого сайта, на который идет запрос от пользователей.

Даже в случае смены IP-адреса нежелательный веб-ресурс будет заблокирован исходя из содержащегося в нем контента и наличия слов-маркеров. Запросы пользователей к поисковым системам проверяются модулем контентной фильтрации еще до отображения в поисковой выдаче.

При этом реализована возможность для создания своих категорий для блокировки по адресам, ключевым словам, MIME-типу, расширению.

Проверка HTTPS-трафика проводится либо через SSL-бампинг с подменой сертификата и полной расшифровкой трафика, либо через SNI при работе без подмены сертификата.

Управление доступом и отчетность

Авторизация пользователей ИКС проводится по IP- и MAC-адресам, протоколам Kerberos/LDAP и NTLM, Captive Portal или через утилиту Xauth. Возможна также синхронизация и авторизация пользователей и почтовых ящиков через Active Directory и LDAP-серверы (поддерживаются FreeIPA, ALD Pro и Samba DC). ИКС может блокировать доступ к Интернету со стороны неавторизованных устройств.

Встроенный модуль формирования отчетов для руководителей и системных администраторов для оценки степени использования ресурсов Интернета сотрудниками позволяет формировать стандартные отчеты и создавать собственные по индивидуальной настройке.

Удаленные подключения

ИКС предоставляет возможность для удаленного подключения офисов и филиалов. Подключение VPN типа Site-to-site проводится по протоколам OpenVPN, WireGuard, IPSec, GRE, GRE over IPSec, IPIP, IPIP over IPSec.

Реализована и возможность удаленного VPN-подключения сотрудников по протоколам PPTP, L2TP/IPSec, PPPoE, OpenVPN, SSTP, WireGuard, причем аутентификация для VPN поддерживает двухфакторную аутентификацию через Telegram.

ИКС может проводить балансировку трафика между несколькими интернетканалами и управлять полосой пропускания, например присваивая одному виду трафика более высокий приоритет над другим.

Почтовый сервер и корпоративные коммуникации

В ИКС реализован полноценный почтовый сервер с возможностью работы в роли входящего или исходящего SMTP-релея. Сервер поддерживает фильтрацию, черные и белые списки почтовых адресов, сборщиков почты и передачу писем по зашифрованному каналу SSL/TLS. Реализована также поддержка Greylisting (серые списки).

Поддерживаются как обычные протоколы IMAP, POP3, SMTP, так и их шифрованные версии POP3S, IMAPS, STARTTLS. Все протоколы используются с максимально криптостойкими алгоритмами шифрования.

В качестве почтового веб-клиента можно использовать встроенный RoundCube.

В почтовый сервер встроены бесплатные антиспам-модули SpamAssasin и Rspamd, а дополнительно может быть установлен "Антиспам Касперского" для защиты от спама и DoS-атак. Проверка спам-фильтром соответствия SPF-записи и DKIM-подписи.

Полноценная виртуальная IP-АТС для организации звонков, видеоконференций, факса и голосовой почты со встроенным веб-софтфоном Xphone.

Jabber-сервер выполняет передачу сообщений и файлов в режиме реального времени для организации корпоративного чата с поддержкой защищенного SSL-соединения.

Управление и мониторинг

При первоначальной настройке используется консольный интерфейс для входа в систему, а все дальнейшее управление сервером осуществляется через веб-интерфейс или SSH. Более того, реализована возможность управления ИКС удаленно при помощи команд в Telegram-бот.

Из двух инсталляций ИКС может быть организован кластер отказоустойчивости в режиме Active-Passive.

О нештатных ситуациях ИКС уведомляет через почту, Jabber или Telegram-бот.

Есть возможность подключения Zabbix-агента для сбора данных об использовании CPU, памяти, диска и сетевых интерфейсов.

Заключение

Замена иностранных ИБ-решений на российские – это долгосрочный процесс, который поддерживается осознанным стремлением компаний к переходу на отечественные программные продукты. При этом важно, чтобы функциональные возможности и эффективность работающих программ не уступали зарубежным аналогам.

Команда ИКС старается облегчить миграцию с иностранных NGFW за счет бесплатной технической поддержки с первого дня тестирования, вариативности поставки, а также программы комфортной миграции с зарубежного ПО.

Практический опыт использования ИКС включает успешные внедрения на промышленных предприятиях, в офисных сетях, медицинских организациях, в компаниях с филиальной структурой и в образовательных учреждениях.

Сервис "Демо Онлайн" позволяет оценить интерфейс ИКС без установки, в режиме реального времени. Доступ предоставляется по запросу: hello@a-real.ru

Скачать ИКС для пилотирования в реальной инфраструктуре можно с официального сайта [1]. В течение 35 дней после загрузки дистрибутива действует бесплатный тестовый период с приоритетной технической поддержкой. Возможно проведение индивидуальной презентации с демонстрацией возможностей ИКС.

А-РЕАЛ КОНСАЛТИНГ

150044, Ярославль, ул. Полушкина Роща, 16, стр. 67а, оф. 3

Тел.: 8 (800) 555-9297

E-mail: hello@a-real.ru

xserver.a-real.ru

Реклама ООО "А-Реал Консалтинг", ИНН 7606047112, ERID 2SDnjey5cuE