Остались ли у нас секреты?

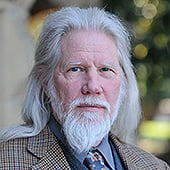

Уитфилд Диффи, 17/01/19

Уитфилд Диффи – один из "пионеров" криптографии с открытым ключом и один из первых шифропанков1 – в своем интервью журналу Information Security рассказал, насколько важна криптография сегодня, что мы должны и можем защитить, а также о своем отношении к российской школе криптографии.

Уитфилд Диффи – один из "пионеров" криптографии с открытым ключом и один из первых шифропанков1 – в своем интервью журналу Information Security рассказал, насколько важна криптография сегодня, что мы должны и можем защитить, а также о своем отношении к российской школе криптографии.

IS: Уитфилд, в последние годы в прессе обсуждается влияние АНБ на безопасность криптографических систем в мире. Вы смогли ощутить это влияние еще 40 лет назад. Как изменилось и изменилось ли Ваше отношение к деятельности этой организации за прошедшие годы?

WD: Более сорока лет изучения технологии, истории и культуры защищенности линий и каналов связи, а также радиотехнической разведки заставили меня с куда большим почтением относиться к работе АНБ.

IS: И, в связи с этим, что бы Вы порекомендовали научному сообществу, чтобы по максимуму обезопаситься от содержащих закладки решений, подобных Dual-EC-DRBG?

WD: Действия большей части открытого криптографического сообщества в контексте Dual-EC-DRBG были крайне неплохие. Вероятные проблемы с методологией были предметом наблюдений исследователей в Microsoft и Certicom.

Первым требованием безопасных систем является то, что информация о системах – проект, реализация и анализ – должна быть доступна для оценки исключительно тем специалистам, которые отвечают за внедрение и развитие такой системы. То, что еще предстоит разработать, несмотря на то, что данный вопрос с различных сторон затрагивался вариантами AES (Продвинутый стандарт шифрования), касается проектирования систем с определенным известным набором свойств, которые не обладают сторонними характеристиками.

IS: Криптография призвана защищать секреты субъекта, однако в современном информационно-телекоммуникационном мире человек во многом является объектом, его частью: нас снимают видеокамеры на улице, наша активность в сети фиксируется и обрабатывается, чтобы предоставить рекламу товаров, наши данные хранятся в облаках. Так остались ли у нас секреты и что мы должны и, главное, можем защитить?

WD: Криптография – незаменимый метод обеспечения техники безопасности, который защищает конфиденциальность данных в условиях, когда не представляется возможным применить ни один другой метод. Так, криптография была крайне важна в Советском Союзе, поскольку в этой стране одиннадцать часовых поясов, и укладка соответствующего кабеля от края до края была невероятно дорогой, в связи с чем было необходимо полагаться на радио. Криптография обеспечила защиту содержимого радиосообщений. С другой стороны, криптография лишь отчасти внесла вклад в сокрытие радиокоммуникационных шаблонов, структуры радиосетей, а также распределение средств связи.

Наша жизнь в современном мире основана на взаимозависимости. В этом мире все больше и больше действий требуют взаимодействия с людьми или машинами, когда у пользователя отсутствует полный контроль, а секретов, которые нельзя защитить посредством криптографии, появляется все больше и больше.

Причина, по которой мы проявляем терпимость в отношении повсеместного вторжения в частную жизнь, заключается в том, что мы получаем огромные преимущества от услуг, которые правительство и корпорации могут нам предоставлять при условии, что им известны наши потребности. Если бы мы могли доверить институту власти полный контроль, все бы только выиграли, однако до сих пор ни капиталистическое, ни социалистическое общество не смогли создать социальные структуры, которым человек мог бы довериться в достаточной степени.

IS: Ваша коллега Сьюзан Ландау (Susan Landau) как-то сказала, что построение стойкой криптосистемы основано в том числе и на некоторой доли магии. Насколько верно это утверждение сейчас, в условиях, когда криптография как наука сделала огромный шаг вперед и использует глубокие математические результаты, а также автоматизированные методы анализа и синтеза? Криптография еще наука с большой долей искусства или уже ремесло?

WD: Все проекты и конструкции состоят и из элементов искусства, и из продуктов ремесла. Данное явление более всего заметно в архитектуре, но также актуально и в инженерии, и в математике.

IS: На разработку систем безопасности в настоящее время корпорации тратят огромные людские и финансовые ресурсы. По Вашему мнению, какую роль в этом большом бизнесе играют независимые энтузиасты?

WD: Некоторые вещи требуют значительных ресурсов; некоторые лучше всего получаются у отдельных умов. Могут ли они оказать значимое влияние на развитие индустрии? Отдельные энтузиасты внесли огромный вклад в прошлом и, возможно, продолжат это делать в будущем.

IS: Какой самый интересный стартап, с которым Вам пришлось ознакомиться?

WD: На мой взгляд, это RSA, но Sun Microsystems в данном контексте наступает ему на пятки.

IS: Уитфилд, каково Ваше отношение к open-source, в том числе с учетом последних данных о найденных уязвимостях в open-source-проектах (openSSL, доклад на PHD о шифровании в Ubuntu)?

WD: На мой взгляд, открытость источника невероятно важна для безопасности, но безопасность также требует специальной организации и технической поддержки добровольцев, современные системы, обеспечивающие безопасность, не всегда адекватны.

IS: Не будет ли потеряно доверие к таким проектам в связи с этим?

WD: Пробелы в системе безопасности любого предприятия уменьшают саму уверенность в этом предприятии. То же самое касается и проектов с открытым исходным кодом.

IS: Сейчас развитие информационно-телекоммуникационных технологий идет колоссальными темпами. Информационная безопасность идет в ногу или отстает?

WD: Темпы развития коммуникаций всегда превосходили развитие средств их защиты и, скорее всего, продолжат это делать.

IS: Какие технологии безопасности могут быть востребованы через 5, 10, 15 лет?

WD: Вопрос в том, какие технологии безопасности будут доступны в будущем.

Самая явная ошибка в области обеспечения безопасности на сегодняшний день – это отказ от решения проблемы ограждения данных, которую предвидели сорок лет назад на раннем этапе работ над обеспечением безопасности вычислительной техники. Оптимальное название для того, что необходимо, – это русский термин "Шарашка" (Shiraska), что-то вроде тюремной лаборатории, в которой был заключен Александр Солженицын в 1949 г. Никакие известные средства, отличающиеся применимыми подходами, как например, изолированная программная среда, "тюрьмы", контейнеры или виртуальные машины, полностью не предотвращают безнаказанное действие вредоносных программ. Если данная проблема будет решена, соответствующие шаги будут революцией в области кибербезопасности, а также, вне всяких сомнений, обретут крайнюю популярность.

Если гомоморфное шифрование2 будет успешно развиваться, оно изменит ландшафт безопасности аналогичным образом.

Если квантовые вычисления станут предполагаемой угрозой, понадобятся другие криптосистемы, отличающиеся от основного механизма Diffie-Hellman и RSA.

IS: Известно ли Вам что-то об информационной безопасности и криптографии в России? Каково Ваше отношение к российским специалистам, компаниям, методам и алгоритмам защиты?

WD: Когда я был главным сотрудником по вопросам безопасности в компании Sun, мы успешно сотрудничали с российскими организациями в области развития.

Россия обладает колоссальным наследием в области математики и криптографии – помните роман Александра Солженицына "В круге первом", где речь шла о криптографической лаборатории, в которой он работал в 1949 г.?

IS: Какие наиболее интересные события в области информационной безопасности за последние десять лет Вы можете назвать?

WD: Последние пятнадцать лет ознаменовались взрывным ростом в области безопасности.

В Соединенных Штатах, несмотря на движение в другом направлении, как вы заметили в первом вопросе, произошло удивительное событие. Правительство внедрило ряд общественных стандартов (Suite B) для защиты секретной информации.

Из-за повсеместного использования смартфонов, планшетов и других небольших мобильных устройств произошло развитие всей сферы мобильной безопасности. Уязвимость нашей интернет-инфраструктуры была неоднократно продемонстрирована взломом корпоративных и государственных организаций.

IS: Конец XX – начало XXI вв. ознаменовались большим количеством криптографических конкурсов (по выбору лучшего алгоритма) NESSIE, ESTREAM, AES, SHA-3, CAESAR, PHC и др. Насколько прозрачны такие конкурсы? Какой бы конкурс провели Вы?

WD: Я не очень понимаю, что подразумевается под словом "прозрачный". Вопрос, который следует задать: "Насколько хороши конкурсы в контексте развития криптографических систем?". Они достойны комплиментов за открытость, однако эти конкурсы не предусматривают постоянного развития, когда идеи из одного предложения могут сочетаться с идеями из других.

Конкурсы являются убедительным – хоть и, возможно, недофинансированным – способом развития; однако они не подходят в качестве способа проведения исследований. Он является наиболее приемлемым выбором в уже хорошо развитой области. Данный тезис актуален в контексте блочных шифров из конкурса AES, равно как и, вероятно, не совсем актуален в контексте хеширования в конкурсе SHA-3.

____________________

1 Шифропанк – неформальная группа людей, которая считает частную жизнь неприкосновенной и всю информацию о себе защищает с помощью криптографии.

2 Гомоморфное шифрование – форма шифрования, позволяющая производить определенные математические действия с зашифрованным текстом и получать зашифрованный результат, который соответствует результату операций, выполняемых с открытым текстом.