Утечки данных подорожали в 2019 году. Статистика убытков

Андрей Фёдоров, 22/01/20

Независимый эксперт по ИБ

На основании полученных результатов исследования специалисты Ponemon сформулировали ряд ключевых выводов. Рассмотрим их в этой статье наряду со спецификой российских утечек в 2019 г.

Средние потери одной компании от утечки данных в 2018– 2019 гг. составили $3,92 млн. С 2014 г. эта сумма увеличилась почти на 12%. На рис. 1 приведены данные за последние пять лет.

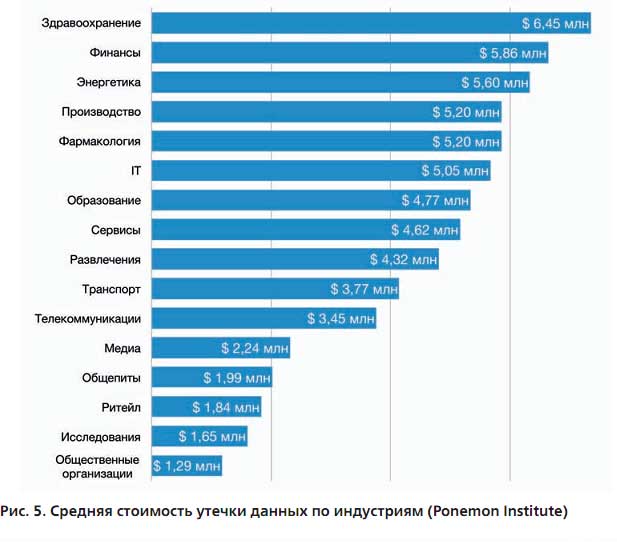

По данным аналитиков Ponemon Institute, в 2019 г. наибольшую ценность представляли собой данные из медицинского сектора. Средняя стоимость одной утечки медицинских данных составила $6,45 млн. Здоровье для многих людей – более чувствительная тема, нежели состояние банковского счета.

Таким образом, прослеживается тенденция увеличения средней стоимости одной утечки данных. Да, на графике видно, что в 2019 г. средние потери от утечки ниже, чем, например, в 2016-м, но, скорее всего, это связано с тем, что именно в 2016 г. имело место множество скандалов из-за нарушения конфиденциальности данных пользователей Facebook, компании Cambridge Analytics и проведения выборов президента США.

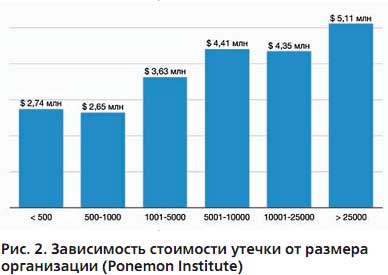

Далее в отчете приводится соотношение размера компании и убытка, который она несет в связи с утечкой. Вполне закономерно, что большие компании (более 50 тыс. сотрудников) несут почти в два раза более серьезные потери, в среднем $5,11 млн.

Интересно вот что. В ряде случаев утечки данных компаниям малого бизнеса (менее 500 сотрудников) обходятся дороже, чем средним компаниям, и это не может не вызывать беспокойство. Так, малому бизнесу будет сложнее перенести подобный удар по бюджету и оправиться после него.

Данных о том, сколько стоит утечка в России, коллеги из Ponemon не приводят, не располагают сведениями и российские аналитики. Единственная оценка, которую удалось найти, принадлежит компании Zecurion, занимающейся предотвращением утечек данных, и датирована концом 2014 г. Это $820 тыс. для российских компаний, без учета малого бизнеса, – сумма солидная, но все равно заметно меньше, чем за рубежом.

По данным экспертов, в зоне наибольшего риска в России находятся финансовые данные, а в целом по миру – медицинские. Очевидно, что клиенты перестают доверять компаниям, допустившим любую утечку, и уходят к конкурентам, тем самым снижая доходы.

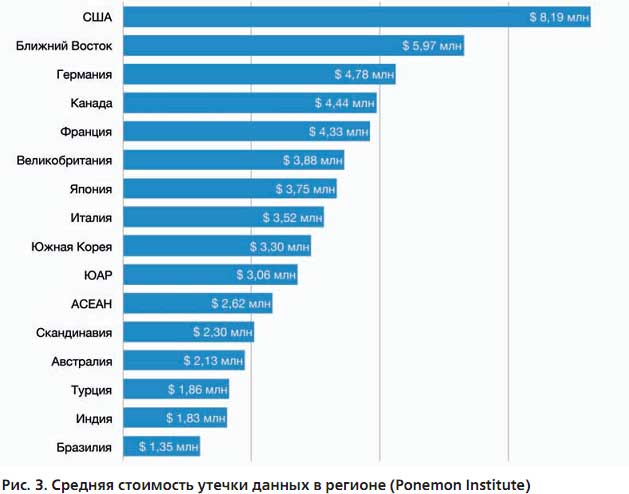

Самые большие утечки – на Ближнем Востоке, самые дорогие – в США

Несмотря на то что средний общемировой размер убытков от утечки составил $3,92 млн, аналитики Ponemon отметили, что лидером по стоимости одной утечки конфиденциальных данных стали США. В среднем американская компания теряет на одном инциденте $8,2 млн, что практически в два раза больше, чем в среднем по Европе, и в 7,5 раз больше, чем в Индии или Бразилии, закрывающих список. Это связано с тем, что общество в США гораздо более остро реагирует на утечки данных и, как следствие, потери бизнеса гораздо выше из-за отказа клиентов пользоваться продуктами и услугами компании, допустившей утечку.

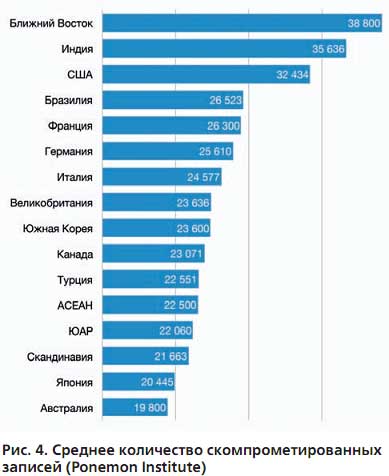

Если посмотреть на график, демонстрирующий средний размер одной утечки данных (рис. 4), то мы увидим практически обратную картину. Самые большие утечки допускают компании Ближнего Востока, Индии и Бразилии. В первую очередь это связано с более слабой защитой информации в развивающихся странах, во вторую – с количеством населения этих регионов. Скандинавия, Япония и Австралия, замыкающие список, являются достаточно развитыми странами с относительно небольшим населением.

Примечательно, что ни на одной из 76 страниц отчета не фигурируют Россия и страны постсоветского пространства. Не совсем понятно, с чем это может быть связано, ведь в России также ежегодно происходит достаточно большое количество значимых утечек. Чего стоят только утечки данных клиентов Альфа-Банка и Бинбанка в этом году или, например, утечка данных сотрудников РЖД. И таких примеров с серьезными последствиями в российских реалиях очень много. Несколько лет назад в сеть утекли данные 1 млн российских клиентов страховой компании Zurich, и уже через год ей пришлось свернуть свой бизнес в России.

Однако исследования в области информационной безопасности не ограничиваются одним Ponemon Institute. Отчеты и исследования с фокусом на российские реалии часто проводят такие крупные консалтинговые агентства, как PwC, и независимые аналитические центры, например Zecurion Analytics или Anti-Malware.

Медицинские данные – на вес золота

По данным аналитиков Ponemon Institute, в 2019 г. наибольшую ценность представляли собой данные из медицинского сектора (данные о пациентах, врачах, диагнозах, лечении и т.д.). Средняя стоимость одной утечки медицинских данных составила $6,45 млн. Здоровье для многих людей – более чувствительная тема, нежели состояние банковского счета. Например, имея на руках данные и контакты людей, страдающих от тяжелых болезней, мошенники могут попытаться обмануть их, предложив "дешевое и простое лечение". Или иногда люди пытаются скрыть какие-либо свои заболевания, например ЗППП, опасаясь того, что это станет общеизвестно, и становятся мишенью вымогателей. Финансовые данные, несмотря на свою высокую важность, продолжают уступать и закрепились на втором месте.

Стоимость утечки данных в организациях государственного сектора традиционно более низкая, поскольку в результате инцидентов они не теряли платящих клиентов, в отличие от бизнеса.

Что касается России, то ситуация немного другая. Поскольку уровень цифровизации российской медицины по-прежнему остается достаточно низким, утечек данных в этой сфере происходит достаточно мало. За последние несколько лет стало известно лишь о нескольких таких случаях. В марте 2019 г., например, в сеть попали данные пользователей сервиса телемедицины Doc+, а чуть позже в открытом доступе оказалась база данных пациентов московских станций скорой помощи. Известных случаев с утечками данных клиентов финансовых учреждений намного больше.

На стыке 2018–2019 гг. Россию захлестнула волна "банковского мошенничества", когда злоумышленники, оперируя реальными данными пользователей, похищали у доверчивых клиентов деньги, а у тех не было основания не доверять мошенникам, ведь такие данные могли знать только сотрудники банка. В основном злоумышленники получали информацию от инсайдеров внутри банков, они предоставляли им фотографии экрана с нужными данными, сделанными на смартфон.

Многие компании начали бороться с подобным каналом утечек, например Аэрофлот в мае 2019 г. запретил сотрудникам пользоваться смартфонами на территории офиса. Подстроились под ситуацию и производители систем информационной безопасности, и в июле российская компания Zecurion первой на рынке выпустила модуль контроля фотографирования экрана компьютера.

Вероятность повторных инцидентов растет

Казалось бы, компания, допустившая утечку данных один раз, уже не должна повторять своих ошибок. Но данные исследования говорят об обратном: вероятность аналогичной утечки из той же компании в течение двух лет выросла и составила уже 30%, продемонстрировав рост почти на треть по сравнению с 2014 г.

Почему так происходит? Дело в том, что темпы внедрения решений для предотвращения утечек сильно отстают от роста объема клиентских данных у компаний и развития возможностей для их похищения. Скорее всего, при грамотном подходе, повышении сознательности крупных компаний в отношении хранения данных и внедрении систем Data Loss Prevention эта цифра постепенно будет снижаться.

В отчете фигурирует и такое понятие, как "средний срок жизни" утечки. Под этим термином эксперты понимают время с того момента, как произошла утечка, до того момента, как ее удалось локализовать. По последним данным, средний срок жизни утечки в 2019 г. составил приблизительно 279 дней. Для сравнения: за аналогичный период в 2018 г. эта цифра составила 266 дней. Найти и устранить инцидент становится сложнее.

Исследователи отмечают, что чем позже компания находит и устраняет утечку, тем большие убытки она несет в результате. Устраненные более чем за 200 дней инциденты обходятся компаниям в среднем на 30% дороже, чем устраненные менее чем за 200 дней.

Однако эксперты чаще говорят о тех компаниях, в которых не было технических решений для предотвращения утечек. Ведь при наличии таких систем время на обнаружение и устранение инцидента может легко сократиться с 279 дней до одного, что, конечно, значительно снизит убытки.

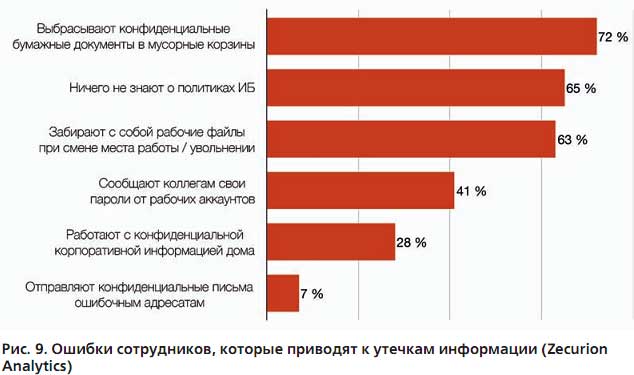

Интересно, что в исследовании Ponemon Institute не раскрывается подробно, какие именно ошибки сотрудников приводят к утечкам информации. Зато подобную статистику собрал аналитический центр Zecurion Analytics (рис. 9).

Куда смотреть компаниям?

Помимо вышеприведенных выводов, авторы отчета Cost of a Data Breach Report 2019 приходят еще к нескольким.

Выводы Ponemon наглядно показывают, что если компания не планирует выделять отдельные ресурсы для борьбы с возможными утечками данных, то ее убытки могут быть гораздо выше и корпоративная репутация тоже может быть испорчена. Компании хоть и стремятся предотвращать утечки данных и внедрять профильные решения, но данные копятся у них намного быстрее, и злоумышленники быстрее адаптируются к новым условиям.

- Почти треть убытков компаний, связанных с утечками данных, составляют прямые бизнес-потери. Здесь специалисты имеют в виду уход клиентов к конкурентам и снижение продаж в результате утраты доверия. И правда, будут ли люди продолжать пользоваться услугами компании, которая допустила утечку крайне чувствительных данных? Будут, но гораздо менее охотно.

- Более 50% утечек произошли в результате злонамеренного слива/взлома. Человеческий фактор (утечка по неосторожности) составил лишь 24%. Примечательно, что здесь нет почти никакой динамики с 2014 г. Ничего не меняется, мы по-прежнему знаем, от чего стоит защищаться в первую очередь.

- Автоматизация ИТ-безопасности набирает обороты. Количество компаний, внедривших решения по ИТ-безопасности, продолжает расти. Почти 52% опрошенных компаний уже имеют установленные профильные системы. Это позволяет им сократить издержки на защиту от утечек данных и снизить вероятность их возникновения в целом.

Выводы Ponemon наглядно показывают, что если компания не планирует выделять отдельные ресурсы для борьбы с возможными утечками данных, то ее убытки могут быть гораздо выше и корпоративная репутация тоже может быть испорчена. Компании хоть и стремятся предотвращать утечки данных и внедрять профильные решения, но данные копятся у них намного быстрее, и злоумышленники быстрее адаптируются к новым условиям.

Ускорение реагирования на инциденты путем создания специальных команд этого профиля и большая автоматизация ИТ-безопасности, например внедрение DLP-систем, могут помочь сократить потенциальные убытки от утечек данных. Да, полностью искоренить подобные инциденты в мире практически невозможно, как и свести убытки от них к нулю, но постараться минимизировать – вполне.

Опубликовано: Журнал "Information Security/ Информационная безопасность" #6, 2019