Хакеры используют новую стратегию вымогательства, объединив мощи программ Crysis и Venus

04/07/23

Исследователи кибербезопасности из ASEC (AhnLab Security Emergency Response Center) обнаружили , что операторы программы-вымогателя Crysis активно используют программу-вымогатель Venus в своих операциях. Это передают Securitylab.

Crysis и Venus хорошо известны тем, что нацелены на службы удаленных рабочих столов (Remote Desktop Protocol, RDP), доступные в Интернете. Атаки запускаются через RDP с помощью журналов AhnLab Smart Defense (ASD).

Злоумышленники используют RDP в качестве вектора атаки и ищут активные и доступные извне системы. Затем хакеры проводят брутфорс-атаку или атаку по словарю на уязвимые системы – слабые учетные данные позволяют злоумышленникам легко получить доступ к учетным записям в системе.

Затем программа-вымогатель Venus использует RDP в качестве вектора атаки, генерируя несколько типов вредоносных программ через «explorer.exe», легитимный процесс Windows Explorer.

Более того, злоумышленник постоянно использовал программу-вымогатель Crysis для атак на системы в сети и аналогичным образом нацеливался на службы RDP, открытые извне. В случае успеха хакер заражал целевые системы программой-вымогателем Crysis через RDP.

В зараженной системе помимо Venus и Crysis киберпреступник развертывает различные сканеры и инструменты для кражи учетных данных, в том числе Port Scanner и Mimikatz.

Злоумышленник захватывает систему, используя RDP, и сканирует сеть, чтобы проверить, принадлежит ли зараженная система к определенной сети. Если система выбрана верно, программа-вымогатель проводит внутреннюю разведку, собирает учетные данные и шифрует другие системы в сети. Все эти действия позволяют также проводить боковое перемещение по сети.

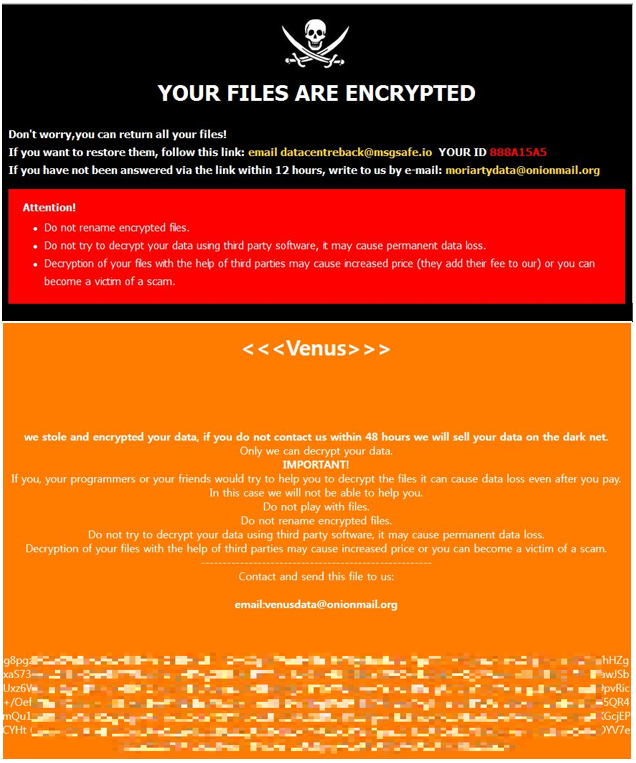

После запуска программа-вымогатель Crysis отображает записку о выкупе, а Venus, в свою очередь, отображает записку с требованием выкупа, в которой киберпреступник предлагает пользователям установить контакт в течение 48 часов.

Такие атаки являются напоминанием о том, что программы-вымогатели остаются серьезной угрозой для безопасности данных и бизнеса. Они также подчеркивают, как злоумышленники могут эксплуатировать RDP для проникновения в системы и распространения вредоносных программ. Пользователям советуется следить за обновлениями своего программного обеспечения, устанавливать сложные пароли, особенно для служб RDP, и делать резервные копии данных, а также быть осторожными при открытии неизвестных вложений или ссылок.