Прогноз программ-вымогателей на 2025 года

Komolov Rostislav 31/01/25

Аналитики издания Cybernews, используя инструмент Ransomlooker, выявили тревожные тенденции в области киберпреступности в 2024 году. Несмотря на усилия правоохранительных органов, число атак с применением программ-вымогателей продолжает расти. По данным Ransomlooker, количество зафиксированных жертв таких атак достигло 5300 — это на 26% больше, чем …

Исследователи SquareX выявили новый метод кибератаки под названием «Browser Syncjacking»

Komolov Rostislav 31/01/25

Он позволяет злоумышленникам перехватывать управление браузером жертвы через, казалось бы, безобидное расширение для Chrome. Несмотря на сложность исполнения, атака требует минимум разрешений и взаимодействия со стороны жертвы — достаточно лишь установить вредоносное расширение, пишет Securitylab.

Компания Wallarm опубликовала отчёт API ThreatStats 2025

Komolov Rostislav 31/01/25

Согласно исследованию, API стали основной поверхностью атак, а уязвимости, связанные с AI, выросли на 1205% по сравнению с прошлым годом. Почти все эти уязвимости непосредственно касаются API, пишет Securitylab.

Рекламный инструмент Amazon обвиняют в тайном сборе персональных данных пользователей

Komolov Rostislav 31/01/25

Иск утверждает, что компания без ведома пользователей отслеживала их местоположение и продавала данные третьим лицам. Суть претензий сводится к работе рекламного инструмента Amazon Ads SDK, который внедряется в сторонние мобильные приложения и, помимо показа рекламы, якобы собирает конфиденциальные сведения о пользователях. Согласно иску, Amazon по …

Хакеры парализовали сайт метеослужбы ЮАР

Komolov Rostislav 31/01/25

Южноафриканская метеорологическая служба (SAWS), предоставляющая данные для авиации, сельского хозяйства и стран-партнеров, оказалась недоступной из-за кибератаки. Сайт организации перестал работать еще 26 января вечером, и теперь прогнозы погоды публикуются через соцсети и сторонние платформы.

Хакеры совершили атаку на цепочку поставок Windows-версии DogWifTools

Komolov Rostislav 31/01/25

В результате атаки из кошельков пользователей было выведено более $10000000. Разработчики DogWifTools сообщили, что злоумышленники получили доступ к закрытому репозиторию проекта на GitHub. Атакующие провели реверс-инжиниринг программного обеспечения и извлекли токен доступа к репозиторию, а затем использовали токен для загрузки вредоносных обновле …

Группа Hellcat добавила Schneider Electric в список своих жертв

Komolov Rostislav 31/01/25

Hellcat действует по модели Ransomware-as-a-Service (RaaS), предоставляя инструменты шифрования и инфраструктуру для кибератак в обмен на часть прибыли. Исследователи связывают группу с высокопоставленными участниками форума BreachForums. Как и другие банды, Hellcat применяет тактику двойного вымогательства: сначала крадёт данные, а затем блокирует …

Новая кибергруппировка NGC4020 специализируется на отключении защитных решений при атаках на российские компании

Komolov Rostislav 31/01/25

В одном из недавних случаев киберпреступники атаковали промышленную организацию, используя технику, которая позволяет деактивировать защитные решения независимо от вендора. В ходе расследования выяснилось, что злоумышленники проникли в сеть через уязвимость в программном обеспечении «DameWare Mini Remote Control», предназначенном для удаленного упр …

Angara SOC получила патент на атрибуцию угроз

Komolov Rostislav 31/01/25

Эксперты по кибербезопасности Angara SOC Тимур Зиннятуллин, Виктория Варламова, Артем Грибков и Александр Носарев оформили авторские права на способ приоритизации угроз информационной безопасности на основе данных из открытых источников.

«Лаборатория Касперского» возглавила Рейтинг работодателей-2024 от hh.ru среди крупных компаний

Komolov Rostislav 31/01/25

«Лаборатория Касперского» заняла первое место в категории «Крупные компании»* в Рейтинге работодателей России от hh.ru за 2024 год. В 2025 году компания продолжит активно инвестировать в развитие персонала, а также в разработку приоритетных продуктов, и планирует нанять порядка 1000 специалистов в регионах присутствия.

Программные решения ОНКОР совместимы с ключевыми носителями Рутокен ЭЦП 3.0

Komolov Rostislav 31/01/25

Компании «Актив» и «БизнесКомпьютер» обеспечили корректную совместную работу USB-токенов и смарт-карт линейки Рутокен ЭЦП 3.0, а также USB-токенов Рутокен Lite с региональным онкологическим программным комплексом ОНКОР.

Выпустили новую версию программного комплекса САКУРА 2.35

Komolov Rostislav 31/01/25

Вышла в свет новая версия программного комплекса информационной безопасности САКУРА – релиз получил номер 2.35.

R-Vision TDP получила сертификат ФСТЭК России и представила новые возможности длязащиты инфраструктуры

Komolov Rostislav 31/01/25

Компания R‑Vision — российский разработчик систем кибербезопасности, объявила, что платформа R-Vision Threat Deception Platform (TDP) прошла испытания ФСТЭК России и получила сертификат соответствия 4-го уровня доверия. Сертификат №4900 был выдан 9 января 2025 года и подтверждает высокий уровень безопасности платформы для защиты корпоративных инфор …

BI.ZONE: компании стали в 3,5 раза чаще получать письма с вредоносным ПО

Komolov Rostislav 30/01/25

Специалисты сервиса BI.ZONE CESP выяснили, что в 2024 году доля писем с вредоносным ПО в корпоративном почтовом трафике выросла на 250%. Кроме того, сотрудникам стало приходить на 25% больше сообщений с фишинговыми ссылками. В первую очередь с этой проблемой столкнулись организации в сферах промышленности, строительства и недвижимости, транспорта и …

SpyNote, Mamont, NFCGate: три программы, которые определяют российский ландшафт финансовых угроз для владельцев Android-устройств в 2025 году

Komolov Rostislav 30/01/25

Эксперты «Лаборатории Касперского» проанализировали самые распространённые финансовые киберугрозы, которые были нацелены на российских пользователей Android в 2024 году и остаются актуальными в начале 2025 года. Среди них: троянец с функциями удалённого доступа, мобильный банковский троянец и вредоносная версия утилиты для анализа NFC-трафика*.

Выручка «Кода Безопасности» выросла на 38%

Komolov Rostislav 30/01/25

По итогам 2024 года ведущий отечественный ИБ-вендор «Код Безопасности» увеличил выручку до 12,7 млрд рублей, что на 38% больше показателей в 2023-м. Основная часть дохода – 79% – была получена за счет продаж продуктов из сегмента безопасности сетевой инфраструктуры.

Система непрерывного автоматического пентеста PT Dephaze внесена в единый реестр российского ПО

Komolov Rostislav 30/01/25

Продукт для автоматического внутреннего тестирования на проникновение PT Dephaze внесен в единый реестр российского ПО. В соответствии с решением Минцифры России от 27 января 2025 года PT Dephaze отнесен к классу средств для автоматизации процессов информационной безопасности.

Системный интегратор «Траектория Технологий» с 2021 года сотрудничает с компанией UserGate и в очередной раз успешно выполняет требования партнёрской программы производителя

Komolov Rostislav 30/01/25

UserGate обеспечивает решения для информационной безопасности корпоративных сетей разного размера – от малого и среднего бизнеса до крупных корпораций с распределенной инфраструктурой.

В новый год — с новым стилером: январь начался с масштабной волны атак на российские компании

Komolov Rostislav 30/01/25

Злоумышленники использовали новый стилер NOVA — модификацию известного SnakeLogger. Полученные аутентификационные данные другие кластеры могут задействовать в своих целевых атаках на скомпрометированные компании.

Академия UserGate подвела итоги осенне-зимней практики для студентов

Komolov Rostislav 30/01/25

Компания UserGate, ведущий российский разработчик экосистемы ИБ-решений, объявила о завершении осенне-зимней производственной практики для студентов. 68 учащихся второго и третьего курсов ИБ-специальностей Национального исследовательского ядерного университета «МИФИ», Политехнического колледжа №8 дважды Героя Советского Союза И.Ф. Павлова и Московс …

Система управления безопасностью файлов от NGR Softlab включена в Реестр отечественного ПО

Komolov Rostislav 29/01/25

Министерство цифрового развития, связи и массовых коммуникаций РФ включило Систему управления безопасностью файлов от компании NGR Softlab в Единый реестр российских ПО. Продукт зарегистрирован в классе «Средства управления событиями информационной безопасности» https://reestr.digital.gov.ru/reestr/2992998/ и теперь может использоваться не только в …

В Великобритании вынесли приговор создателям мошеннического сервиса для обхода банковской защиты

Komolov Rostislav 29/01/25

Трое молодых людей организовали работу сайта OTP.Agency, который позволял преступникам получать доступ к банковским счетам жертв в обход системы безопасности, пишет Securitylab. Национальное агентство по борьбе с преступностью установило , что сервисом управляли 23-летний Каллум Пикари из Эссекса, 21-летний Виджаясидхуршан Виджаянатан из Бакингемши …

Сенат США исследует риски маршрутизаторов из недружественных стран

Komolov Rostislav 29/01/25

В Сенате США предложили новый законопроект, направленный на изучение угроз национальной безопасности, связанных с роутерами, модемами и аналогичными устройствами, произведёнными "враждебными странами".

Издание CNN Indonesia стало жертвой хакерской группы INC Ransom

Komolov Rostislav 29/01/25

Киберпреступники заявили о взломе 28 января, добавив медиакомпанию в список атакованных компаний на своем сайте. Хакеры разместили в даркнете так называемый «пакет доказательств», однако он оказался недоступен при попытке просмотра, пишет Securitylab.

Ботнет Aquabot нашел хитрый путь к корпоративным сетям

Komolov Rostislav 29/01/25

Команда Akamai SIRT обнаружила третью версию ботнета Aquabot, основанного на коде Mirai, который активно эксплуатируетуязвимость CVE-2024-41710 в SIP-телефонах Mitel. Ошибка позволяет получить root-доступ к устройству через уязвимые конфигурационные файлы, пишут в Securitylab.

С июля 2024 года ведётся фишинговая кампания, направленная на пользователей в Польше и Германии

Komolov Rostislav 29/01/25

Атаки организованы финансово мотивированной группой, которая использует вредоносное ПО Agent Tesla, Snake Keylogger и недавно обнаруженный бэкдор TorNet, распространяемый с помощью загрузчика PureCrypter. Это пишет Securitylab.

Как MintsLoader избегает обнаружения

Komolov Rostislav 29/01/25

Исследователи компании eSentire недавно выявили новую волну атак с использованием вредоносного загрузчика MintsLoader. Киберпреступная операция, направленная на секторы энергетики, нефти и газа, а также юридических услуг в США и Европе, демонстрирует высокую изощрённость современных угроз, пишет Securitylab.

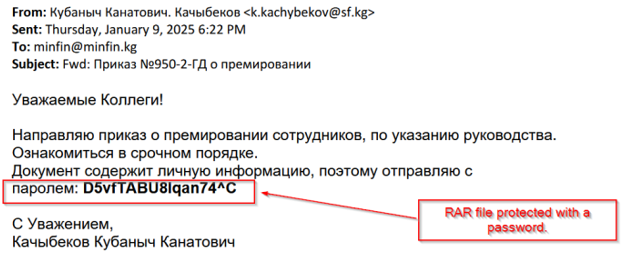

Хакеры атаковали нацбанк и министерство финансов Кыргызстана

Komolov Rostislav 29/01/25

Исследователи из компании Seqrite Labs выявили новую вредоносную кампанию хакерской группы, получившей название Silent Lynx. Эта группа ранее атаковала объекты в Восточной Европе и Центральной Азии, включая аналитические центры и банки, участвующие в экономическом планировании. Новые кампании направлены на Национальный банк Кыргызстана и Министерст …

Фишинговый инструмент «Premium Panel» используется в масштабных кампаниях по всему миру

Komolov Rostislav 29/01/25

Исследование, проведённое Intrinsec CTI, выявило, что этот набор инструментов функционирует на базе панели управления, содержащей .php-страницы и .js-скрипты для сбора данных жертв и их перенаправления на фальшивые страницы.

«КрасЭКо» выбрала решения «Лаборатории Касперского» для создания кибериммунной инфраструктуры рабочих мест

Komolov Rostislav 29/01/25

Красноярская региональная энергетическая компания («КрасЭКо») внедрила комплексное решение на базе Kaspersky Thin Client, разработанное «Лабораторией Касперского». Проект стартовал после успешного завершения пилотной версии и направлен на создание безопасной и управляемой инфраструктуры рабочих мест сотрудников. Новая система отвечает требованиям с …

InfoWatch Device Control — эффективный контроль внешних устройств

Komolov Rostislav 29/01/25

ГК InfoWatch выпустила новое решение в системе защиты данных — InfoWatch Device Control. Решение автоматически контролирует подключение внешних устройств и попытки их неправомерного использования.

R-Vision и Гарда помогут заказчикам эффективнее реагировать на угрозы

Komolov Rostislav 29/01/25

Благодаря интеграции решений R-Vision и группы компаний «Гарда» заказчики смогут лучше ориентироваться в данных об угрозах и повышать эффективность реагирования. Разработчики R-Vision TIP и «Гарда Threat Intelligence» («Гарда TI») подтвердили совместимость продуктов.

Новая техника взлома Windows превращает обычные учётные записи в администраторские

Komolov Rostislav 28/01/25

AhnLab Security Intelligence Center (ASEC) сообщил об активности группировки Andariel, которая использует метод RID Hijacking для выполнения атак на системы Windows. Техника позволяет злоумышленникам изменять значения RID (Relative Identifier) учетной записи с низкими привилегиями, превращая её в аккаунт с правами администратора. Особенность методи …

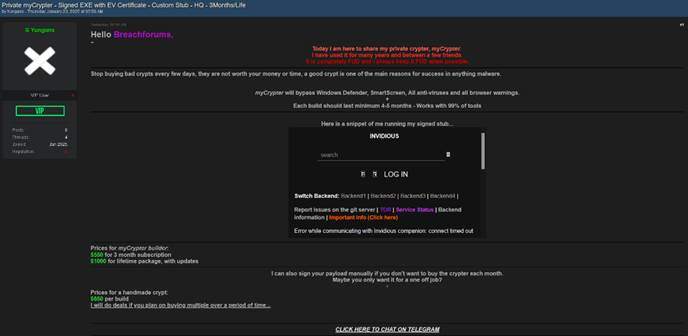

В сети появился криптор с усиленными способностями обхода киберзащиты

Komolov Rostislav 28/01/25

На хакерском форуме BreachForums пользователь под ником «Yunguns» выставил на продажу инструмент MyCrypter. Программа предназначена для обхода защитных механизмов, включая Защитник Windows, SmartScreen, антивирусное ПО и предупреждения безопасности браузеров. В объявлении утверждается, что приватный FUD-криптор (Fully Undetectable) поддерживает под …

Cisco Talos заметил резкий рост числа атак по электронной почте, использующих метод скрытого добавления текста

Komolov Rostislav 28/01/25

Эта простая, но эффективная техника позволяет злоумышленникам обходить спам-фильтры и системы обнаружения, внедряя в HTML-код сообщений символы, которые не видны пользователю, но затрудняют анализ данных, пишет Securitylab.

Американская страховая компания UnitedHealth потеряла данные 190 миллионов клиентов

Komolov Rostislav 28/01/25

Американская страховая компания UnitedHealth заявила, что хакерская атака на её дочернее предприятие Change Healthcare в феврале 2024 года затронула около 190 миллионов человек — почти в два раза больше, чем первоначально предполагалось.

ICL Services получила серебряный статус партнерства с Ideco

Komolov Rostislav 28/01/25

Эксперты продуктово-сервисной компании ICL Services продемонстрировали высокий профессионализм своих навыков в области проектирования и внедрения решений Ideco. Благодаря успешному опыту по интеграции ИБ-решений в инфраструктуру крупных компаний из разных отраслей, ICL Services получила серебряный партнерский статус.

Онлайн-мошенники эксплуатируют популярность дубайского шоколада в своих схемах

Komolov Rostislav 28/01/25

Они выманивают деньги на поддельных сайтах по продаже разрекламированной сладости. Эксперты «Лаборатории Касперского» рассказывают о наиболее распространённых мошеннических схемах, в которых злоумышленники используют спрос на дубайский шоколад как приманку. В частности, они могут выдавать себя за официальных поставщиков или независимых продавцов.

«Новые платформы» продемонстрировали устойчивый рост в 2024 году

Komolov Rostislav 28/01/25

Российская компания «Новые платформы», специализирующаяся на разработке радиоэлектронной продукции для рынка ИБ, в 2024 году продолжила демонстрировать устойчивый рост. Объем выручки превысил рубеж в 2 млрд рублей.

Полный обзор во всех сегментах сети и более быстрый поиск киберугроз: обновлена платформа Kaspersky Anti Targeted Attack для защиты от целевых кибератак

Komolov Rostislav 28/01/25

«Лаборатория Касперского» представила седьмую версию Kaspersky Anti Targeted Attack (KATA), в которую включён новый модуль NDR (Network Detection and Response).

«Базис» и ИСП РАН при поддержке «Фобос-НТ» обнаружили уязвимости в популярном открытом ПО виртуализации

Komolov Rostislav 28/01/25

Специалисты «Базис», компании-лидера российского рынка средств виртуализации, вместе с сотрудниками ИСП РАН и испытательной лаборатории «Фобос-НТ» провели очередной этап тестирования компонентов с открытым исходным кодом, которые используются в инструментах виртуализации по всему миру, в том числе в продуктах компании. Результатом совместной работы …

Новинки в Merlion: компьютерные корпуса MONTECH в ретро-дизайне с экокожей

Komolov Rostislav 28/01/25

В качестве официального дистрибьютора MONTECH, Merlion привез в Россию очень стильные продукты этого тайваньского бренда - новые линейки компьютерных корпусов Heritage и Heritage PRO.

Компания PRO32 стала членом ассоциации AVAR

Komolov Rostislav 27/01/25

Компания PRO32, российский поставщик IT-решений, объявила о своем вступлении в Азиатскую ассоциацию исследователей антивирусных технологий AVAR (Association of Anti Virus Asia Researchers). В организацию входят лидеры рынка информационной безопасности из 17 стран, включая Японию, Китай, Индию, Корею и др.

Платформа NoOnes наконец признала кражу средств

Komolov Rostislav 27/01/25

P2P-платформа NoOnes подверглась кибератаке, которая привела к потере активов на сумму около $8 миллионов. Обинцидентесообщил гендиректор компании Рэй Юсеф, подтвердив, что взлом произошёл 1 января через уязвимость , связанную с мостом Solana.

Sygnia: вымогатели атакуют гипервизоры ESXi

Komolov Rostislav 27/01/25

Хакеры, нацеленные на гипервизоры ESXi, используют туннелирование SSH для сохранения доступа к системе и обхода обнаружения. Эти устройства позволяют запускать на одном физическом сервере множество виртуальных машин.

Microsoft остаётся любимым прикрытием для фишеров

Komolov Rostislav 27/01/25

Согласно новому отчёту компании Check Point, Microsoft занимает первое место среди брендов, которые чаще всего используются мошенниками в фишинговых атаках. В 2024 году на эту марку пришлось 32% от всех попыток фишинга. Apple и Google поделили второе и третье места (по 12%), а LinkedIn, так же принадлежащий Microsoft, оказался на четвёртом месте (1 …

Криптобиржа лишилась $70 млн в результате сложной атаки КНДР

Komolov Rostislav 27/01/25

Сингапурская криптовалютная биржа Phemex потеряла более $70 миллионов в результате кибератаки, за которой, как считают эксперты, могут стоять хакеры, спонсируемые государством Северной Кореи. В четверг, 25 января, платформа обнаружила подозрительную активность, после чего остановила вывод средств. На тот момент было украдено около $30 миллионов, но …

На более чем 500 правительственных и университетских веб-сайтах по всему миру обнаружена новая атака с использованием JavaScript

Komolov Rostislav 27/01/25

Злоумышленники внедрили вредоносные программы, создающие скрытые ссылки в DOM (Document Object Model), которые перенаправляют пользователей на сторонние ресурсы. Атака была выявлена 20 января 2025 года, но по состоянию на 22 января ни одна система обнаружения угроз не заметила её, пишет Securitylab.

438 миллионов номеров россиян были утекли в тёмную сеть

Komolov Rostislav 27/01/25

Объем утечек персональных данных россиян за год вырос на 70%, сообщает издание «Ведомости» со ссылкой на исследование сервиса DLBI. Согласно данным, в 2024 году было зафиксировано 382 утечки, что значительно меньше, чем в 2023 году, когда их число составило 445. Однако объем данных, попавших в руки злоумышленников, существенно вырос: в прошлом году …

Злоумышленники уже начали использовать уязвимости в шлюзах SonicWall

Komolov Rostislav 27/01/25

SonicWall, компания, специализирующаяся на решениях в области сетевой безопасности, предупреждает о критической уязвимости с рейтингом 9.8 из 10, которая затрагивает широко используемые шлюзы безопасного доступа серии SMA 1000. Согласно данным, злоумышленники уже начали усиленно эксплуатировать этот недостаток.

RED Security SOC: в феврале российские компании могут подвергнуться новой волне кибератак

Komolov Rostislav 27/01/25

Компания RED Security, открытая экосистема решений и экспертизы в сфере кибербезопасности, провела исследование хакерской активности в 2024 году. Данные центра мониторинга и реагирования на кибератаки RED Security SOC свидетельствуют о том, что основную угрозу в киберпространстве для российских организаций по-прежнему представляют политически мотив …

Доктор, откуда у вас такие картинки? Использование стеганографии при добыче криптовалюты

Komolov Rostislav 27/01/25

В ходе анализа данных телеметрии специалисты вирусной лаборатории «Доктор Веб» выявили образцы вредоносного ПО, которые при ближайшем рассмотрении оказались компонентами активной кампании по майнингу криптовалюты Monero. Эта кампания примечательна тем, что реализована в виде ряда вредоносных цепочек, две из которых построены на запуске скриптов, из …

PCCOOLER - новый бренд в портфеле Merlion

Komolov Rostislav 27/01/25

В рамках развития товарного портфеля в категории «Компьютерные комплектующие» компания Merlion подписала дистрибьюторское соглашение с производителем компьютерного оборудования под брендом PCCOOLER - компанией Shenzhen Fluence Technology PLC, основанной в Китае в 2005 году и занимающейся научно-исследовательскими и опытно-конструкторскими работами …

Завершение сертификации ViPNet SafeBoot 3.2

Komolov Rostislav 24/01/25

Компания «ИнфоТеКС» сообщает о получении сертификата ФСБ России №СФ/517-5070 от 25.12.2024 на новую версию высокотехнологичного программного модуля доверенной загрузки (ПМДЗ) ViPNet SafeBoot 3. Сертификат выдан на основании положительного заключения ФСБ России, действующего до 1 октября 2034, и подтверждает, что модуль ViPNet SafeBoot 3 (версии 3.2 …

ИБ-платформа Security Vision получила новую функциональность

Komolov Rostislav 24/01/25

Вышел новый релиз актуальной на сегодняшний день версии платформы Security Vision 5. Он включает в себя ряд важных улучшений, направленных на повышение гибкости и удобства работы пользователей, а также на усиление аналитических возможностей платформы.

Обновлённые версии Jatoba сертифицированы ФСТЭК по 4-ому уровню доверия

Komolov Rostislav 24/01/25

СУБД Jatoba версий 4.13.2 и 5.8 сертифицирована ФСТЭК России по 4-ому уровню доверия. Это позволяет использовать их на значимых объектах критической информационной инфраструктуры, что делает их надёжным решением как для государственных учреждений, так и для коммерческих организаций, работающих с конфиденциальными данными.

J-Magic: новый невидимый бэкдор нацелился на корпоративные VPN

Komolov Rostislav 24/01/25

Специалисты Black Lotus Labs обнаружили новый бэкдор J-Magic, который активно использовался для атаки на корпоративные VPN, работающие на Junos OS от Juniper Networks. Вредоносный инструмент отличается высокой степенью скрытности и технологической изощрённости. Бэкдор использует механизм пассивного агента, остающегося в состоянии покоя до тех пор, …

Ботнеты не умирают: разбор крупномасштабного ботнета AIRASHI

Komolov Rostislav 24/01/25

Целью атак стали сотни серверов, расположенных в 13 регионах мира, что позволило добиться максимального разрушительного эффекта. В этой операции использовалась ботнет-сеть под названием AISURU, которая впоследствии обновилась и получила название AIRASHI, пишет Securitylab.

Поддельный мемкоин достиг капитализации в $80 миллионов благодаря взлому учётной записи Nasdaq в X

Komolov Rostislav 24/01/25

Официальная запись Nasdaq в X* (бывший Twitter)подвергся хакерской атаке и была использован для продвижения поддельной криптовалюты STONKS, пишет Securitylab. Текст, опубликованный от имени Nasdaq, якобы был прислан дружественной компанией, которая продвигала товар.

Криптомошенники охотятся на кошельки пользователей с помощью Google Ads

Komolov Rostislav 24/01/25

Киберпреступники начали активно использовать поддельные рекламные объявления в Google для распространения вредоносного ПО, нацеленного на криптокошельки. Злоумышленники маскируют свои атаки под легальные рекламные кампании популярных программ, таких как Homebrew, что делает их схемы более убедительными и увеличивает вероятность успеха, пишет Securi …

Американский господрядчик Conduent подвергся кибератаке

Komolov Rostislav 24/01/25

Американская технологическая компания Conduent, работающая с государственными контрактами, сообщила, что недавний сбой в её операционных системах был вызван кибератакой, связанной с компрометацией стороннего подрядчика, пишет Securitylab. Эксперты по кибербезопасности, привлечённые Conduent, подтвердили, что на данный момент в технологической инфра …

RED Security: в декабре 2024 объем DDoS-атак на сферу услуг и здравоохранение вырос в два раза

Komolov Rostislav 23/01/25

Компания RED Security зафиксировала более чем двукратный рост количества DDoS-атак на организации сфер услуг и медицины в конце четвертого квартала 2024 года. Всего же с октября по декабрь прошлого года провайдер кибербезопасности отразил свыше 22,7 тысяч DDoS-атак на ресурсы заказчиков, а за весь год – больше 68,5 тысяч атак этого типа.

«Приложите вашу карту»: приложение NFCGate помогло похитить у клиентов российских банков 40 млн рублей

Komolov Rostislav 23/01/25

Компания F.A.C.C.T., российский разработчик технологий для борьбы с киберпреступлениями, предупреждает о новой угрозе для клиентов российских банков с использованием легального приложения NFCGate. Софт, способный через NFC-модули перехватывать и передавать данные банковских карт, злоумышленники маскируют под приложения популярных госсервисов, Центр …

«ДиалогНаука» вошла в ТОП-20 крупнейших компаний России в сфере защиты информации по версии CNews

Komolov Rostislav 23/01/25

Компания « ДиалогНаука », системный интегратор в области информационной безопасности, заняла 16-е место среди крупнейших компаний рынка в сфере защиты информации в России по итогам 2023 года. Рейтинг по выручке российских компаний был опубликован на крупнейшем интернет-портале в сфере высоких технологий в России и странах СНГ CNews в конце декабря …

В Контур.Доступе появилась функция автоматического мониторинга состояния компьютеров

Komolov Rostislav 23/01/25

Теперь технические специалисты могут удобно и быстро собирать, хранить и анализировать данные об устройствах компании.

Gootloader атакует через поддельные форумы

Komolov Rostislav 23/01/25

В сети активизировался опасный загрузчик Gootloader, использующий изощрённую схему социальной инженерии и SEO-манипуляции для распространения вредоносного ПО. Как отмечает руководитель лаборатории исследований кибербезопасности компании «Газинформсервис» Вадим Матвиенко, Gootloader чрезвычайно сложно обнаружить, и для быстрого детектирования и реаг …

SlowStepper захватил десятки тысяч ПК через корейский VPN

Komolov Rostislav 23/01/25

Южнокорейский VPN-провайдер IPany оказался в центре крупной кибератаки, совершённой группировкой PlushDaemon, предположительно связанной с Китаем. Злоумышленники проникли в систему разработчика и внесли изменения в установщик IPanyVPN, в результате чего при скачивании и установке программы с официального сайта пользователи заражались бэкдором под н …

Хакеры получают ключи от сайтов WordPress через плагин Easy Real Estate

Komolov Rostislav 23/01/25

В сентябре 2024 года специалистыPatchstackобнаружили критические уязвимости в теме RealHome и плагине Easy Real Estate для WordPress, позволяющие неавторизованным пользователям получать права администратора на сайте. Несмотря на многочисленные попытки связаться с разработчиком (InspiryThemes), ответа от него так и не последовало, передаёт Securityl …

Хакеры DarkGaboon полтора года атакуют финансовые подразделения российских компаний

Komolov Rostislav 23/01/25

Группа киберразведки экспертного центра безопасности Positive Technologies (PT Expert Security Center, PT ESC ) выявила и отследила новую APT -группировку под названием DarkGaboon. Для этой группы характерно использование вредоносного ПО Revenge RAT в сочетании с шаблонами финансовых документов, загруженными с легитимных российских ресурсов, связан …

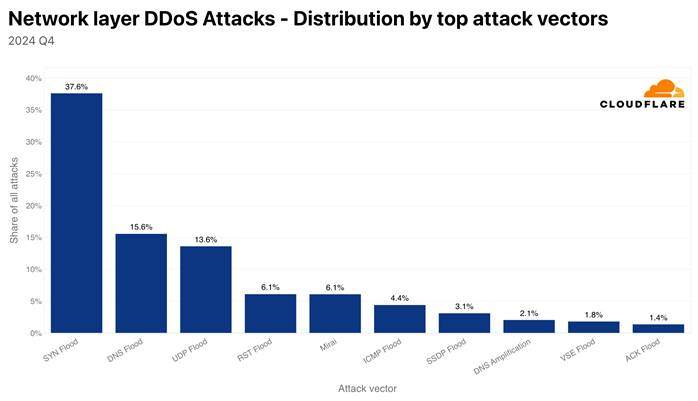

Cloudflare представил отчёт о DDoS-атаках за последний квартал 2024

Komolov Rostislav 23/01/25

Рекордную DDoS-атаку мощностью 5,6 Тбит/с зафиксировала Cloudflare в октябре 2024 года. Этот инцидент стал частью глобального тренда роста объёма и сложности атак, о чем свидетельствует последний отчёт компании за четвёртый квартал 2024 года.

CNCERT: США тайно взломали секретный научный институт в Китае

Komolov Rostislav 23/01/25

Национальный центр экстренного реагирования на компьютерные инциденты Китая (CNCERT) опубликовал подробный отчёт о кибератаке на один из китайских научно-исследовательских институтов, специализирующийся на разработке передовых материалов. Согласно документу, атака, организованная злоумышленниками из США, была тщательно спланирована и проведена с ис …

Троян QBot вернулся с новыми функциями обхода защиты

Komolov Rostislav 23/01/25

Троян QBot (Qakbot, Pinkslipbot) снова привлекает внимание специалистов. Вредоносный инструмент, активно функционирующий с 2007 года, остаётся одним из самых стойких примеров банковских троянов, который эволюционировал в мощную платформу для атак, пишет Securitylab.

Сетевые мошенники использут платформу Blogspot для распространения вредоносных ссылок

Komolov Rostislav 23/01/25

Эти ссылки, замаскированные под тематически подходящие публикации, перенаправляют жертв на фишинговые сайты, загрузку вредоносное ПО или страницы с рекламным мошенничеством, пишет Securitylab. Предварительно такие ссылки выглядят безвредными, поэтому у пользователей не возникает сомнений. Уникальность ситуации заключается в том, что жертвы легко мо …

Две кампании группировок используют Microsoft Teams для проникновения в организации

Komolov Rostislav 23/01/25

Sophos начала расследование инцидентов в ноябре и декабре 2024 года. Обе группы используют собственные учетные записи Microsoft Office 365 для подготовки атак и задействуют стандартные настройки Teams, позволяющие внешним пользователям связываться с сотрудниками целевых организаций, пишет Securitylab.

Обнаружен целый ряд вредоносных расширений для Google Chrome

Komolov Rostislav 23/01/25

Несмотря на введение технических ограничений в рамках перехода на Manifest V3, Google до сих пор не принял чётких политик, запрещающих исполнение удалённого кода, что позволяет злоумышленникам находить лазейки, пишет Securitylab.

Murdoc Botnet: как базовые команды Linux стали оружием злоумышленников

Komolov Rostislav 23/01/25

Компания Qualys обнаружила новую активную кампаниюботнета Mirai, названную Murdoc Botnet. В ходе исследования выяснилось, что злоумышленники используют уязвимости в устройствах AVTECH и роутерах Huawei HG532 для создания обширной сети ботнета. Эта атака выделяется улучшенными механизмами распространения и заражения устройств.

Платформа «Вебмониторэкс» получила сертификат соответствия требованиям ФСТЭК России

Komolov Rostislav 22/01/25

Комплексное средство защиты веб-приложений и API от российского разработчика Вебмониторэкс подтвердило соответствие требованиям, предъявляемым к межсетевым экранам уровня приложений.

GamaCopy копирует Gamaredon: новые атаки на российскую инфраструктуру

Komolov Rostislav 22/01/25

Специалисты Knownsec 404 обнаружили новые атаки, в ходе которых злоумышленники использовали документы с информацией о военных объектах, чтобы обманом заставить открыть их и установить удаленный доступ к устройству, пишет Securitylab.

NGR Softlab выпустил новое поколение аналитической платформы Dataplan

Komolov Rostislav 22/01/25

Российский разработчик решений по информационной безопасности NGR Softlab к пятилетию аналитической платформы Dataplan представил ее масштабное обновление – версию 2.0. Изменения затронули ключевые компоненты системы, особое внимание уделено модернизации модуля аналитики данных.

Решения «Лаборатории Касперского» показали абсолютную эффективность против киберугроз по итогам всех четырёх тестов SE Labs в 2024 году

Komolov Rostislav 22/01/25

Речь идёт о решениях для домашних пользователей, малого бизнеса и крупных компаний «Лаборатория Касперского» продолжает задавать высокие стандарты в сфере кибербезопасности. В квартальных тестированиях SE Labs приняли участие три решения: Kaspersky Plus (с четвёртого квартала 2024 года — Kaspersky Premium), Kaspersky Security для бизнеса и Kaspersk …

«Ростелеком» сообщила о возможной утечке данных из инфраструктуры подрядчика

Komolov Rostislav 22/01/25

По предварительной информации, инцидент не затронул особо чувствительные персональные данные клиентов. Об этом заявила пресс-служба компании РИА Новости, передаёт Securitylab. В «Ростелекоме» отметили, что в ответ на анонимные сообщения о возможной утечке данных, приписываемых интернет-ресурсам компании, ранее были зафиксированы инциденты информаци …

Вредонос PNGPlug прячется в загрузчиках ПО и нападает на китаеязычных пользователей

Komolov Rostislav 22/01/25

Исследователи из Intezer Labs выявили серию кибератак, нацеленных на организации в китаеязычных регионах, включая Гонконг, Тайвань и материковый Китай. В ходе этих атак используется многоэтапный загрузчик PNGPlug для доставки вредоносного ПО ValleyRAT, пишет Securitylab.

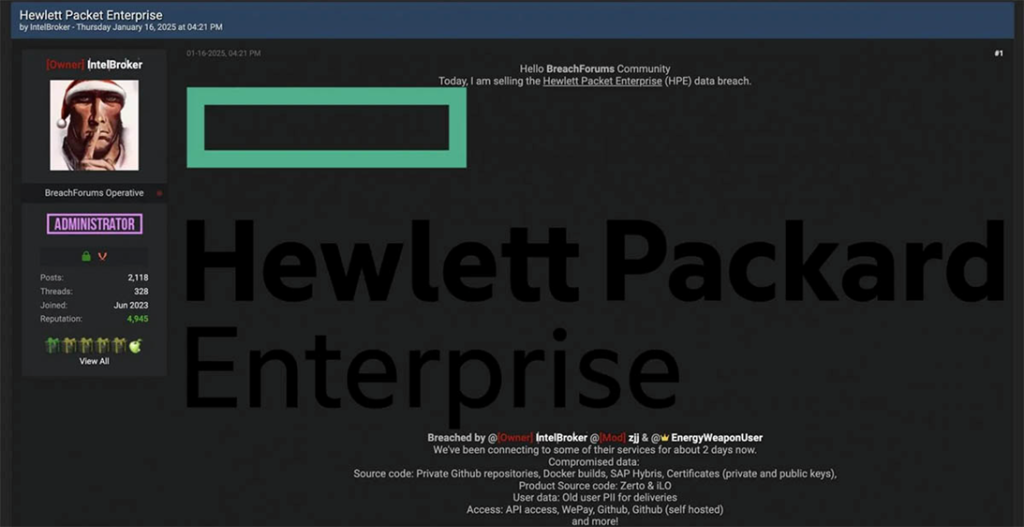

Hewlett Packard расследует заявления о возможном взломе

Komolov Rostislav 22/01/25

Компания Hewlett Packard Enterprise (HPE) начала внутреннее расследование после заявлений хакера IntelBroker о краже документов из сред разработки компании. Представители HPE заявляют, что пока нет доказательств взлома, однако угрозы тщательно проверяются, передаёт Securitylab.

Хакеры из КНДР сделали инструмент кражи данных из Uniswap Sniper Bot

Komolov Rostislav 22/01/25

Команда 360 Advanced Threat Research Institute обнаружила новую кампанию группировки Lazarus, ходе которого распространяется вредоносное ПО, замаскированное под установщик популярного инструмента для автоматической торговли криптовалютами — Uniswap Sniper Bot. Программа выглядит как легальное приложение, но в процессе установки запускает скрытые вр …

Каждое второе промышленное предприятие столкнулось с утечкой по вине сотрудников

Komolov Rostislav 22/01/25

В рамках ежегодного исследования уровня ИБ в компаниях России эксперты «СёрчИнформ» выяснили, как за год изменилась ситуация с информационной безопасностью в российских промышленных организациях.

В портфеле BI.ZONE появилось решение класса governance, risk and compliance

Komolov Rostislav 22/01/25

BI.ZONE GRC помогает компаниям соответствовать требованиям регуляторов, эффективно управлять процессами безопасности и снижать киберриски. А еще экономит ресурсы и повышает зрелость внутренних процессов. Решение сокращает расходы на комплаенс в 2,2 раза и ускоряет устранение уязвимостей в 4 раза.

Кибермошенники стали чаще маскировать фишинг под письма работодателей

Komolov Rostislav 21/01/25

Кибермошенники все чаще используют фишинговые ссылки, замаскированные под проверку сервисов работодателя, чтобы получить доступ к инфраструктуре различных компаний. За последние два месяца таким атакам подверглись организации из финансового сектора, ретейла, логистики, производства и телекома. Об этом «Известиям»рассказали специалисты по информацио …

Positive Technologies назвала тренды, формирующие высокоорганизованный рынок киберпреступности

Komolov Rostislav 21/01/25

Компания Positive Technologies, лидер в области результативной кибербезопасности, выяснила, в каких направлениях развивается рынок дарквеба. В качестве главных трендов теневых площадок эксперты выделяют распространение сервисов по подписке, рост популярности услуг по модификации ВПО, формирование рынка дешевых вредоносов и создание комфортных услов …

Каким должен быть идеальный NGFW? Секция Ideco на Инфофорум 2025

Komolov Rostislav 21/01/25

5–6 февраля 2025 года в Москве состоится Инфофорум-2025 — одна из главных площадок для обсуждения ключевых вопросов ИБ в России. Команда Ideco примет активное участие в форуме и проведет собственную секцию на тему «Как прийти к идеальному NGFW?».

Тренажёры «Лаборатории Касперского» для проекта «Урок цифры» за первую неделю прошли 2 миллиона раз

Komolov Rostislav 21/01/25

В этом учебном году «Урок цифры» от «Лаборатории Касперского» проходит в российских школах с 13 января по 2 февраля 2024 года. Всероссийский проект «Урок цифры» ежегодно реализуют Минпросвещения России, Минцифры России и АНО «Цифровая экономика» в партнёрстве с ведущими технологическими компаниями в поддержку реализации нацпроекта «Экономика данных …

Среда общих данных Pilot-BIM для цифровизации строительства работает на ОС «Альт»

Komolov Rostislav 21/01/25

АСКОН и «Базальт СПО» подтвердили совместимость операционных систем семейства «Альт» и продуктов линейки Pilot для цифровизации строительства. Проведенные испытания показали, что серверные компоненты и web-редакции продуктов Pilot корректно работают c ОС «Альт Сервер» 10 и «Альт Рабfile:///home/ushinaov/Документы/Размещение/Пресс-релиз_АСКОН_Базаль …

Безопасность на уровне: KasperskyOS успешно прошла сертификацию ФСТЭК

Komolov Rostislav 20/01/25

Операционная система KasperskyOS получила сертификат Федеральной службы по техническому и экспортному контролю (ФСТЭК) России. Документ подтверждает, что она соответствует необходимым требованиям регулятора в области информационной безопасности.

BI.ZONE и CyberED обучат веб-разработчиков основам безопасной разработки

Komolov Rostislav 20/01/25

Компании запускают совместный курс, который позволит укрепить SSDLC-компетенции команд разработки и повысить безопасность продуктов.

Идёт приём заявок на конкурс «Цифровые Вершины» 2025

Komolov Rostislav 20/01/25

Премия «Цифровые Вершины» проводит отбор проектов для участия в конкурсе IT-разработок для бизнеса и государственных структур. В этом году проекты из России и стран ЕАЭС поборются за победу более чем в 20 номинациях.

«Лаборатория Касперского» вновь стала лидером на глобальном рынке управляемых решений

Komolov Rostislav 20/01/25

«Лаборатория Касперского» названа технологическим лидером в отчёте SPARK Matrix™ от консалтинговой компании Quadrant Knowledge Solutions за 2024 год. По итогам тестирования сервисы управляемой безопасности, цифровой криминалистики и реагирования на инциденты от «Лаборатории Касперского» получили высокую оценку за технологическую эффективность и кач …

Платформа Otelier допустила кражу данных миллиона гостиничных постояльцев

Komolov Rostislav 20/01/25

Платформа управления гостиничным бизнесом Otelier столкнулась с утечкой данных после того, как злоумышленники получили доступ к облачному хранилищу Amazon S3, похитив личные данные и информацию о бронированиях миллионов гостей известных гостиничных предприятий, пишет Securitylab.

В промышленных коммутаторах Planet Technology WGS-804HPT обнаружены уязвимости

Komolov Rostislav 20/01/25

Обнаруженные в промышленных коммутаторах Planet Technology WGS-804HPT уязвимости представляют серьезную угрозу для систем автоматизации зданий и домашних сетей. Злоумышленники могут использовать эти уязвимости для дистанционного управления компрометированными устройствами без каких-либо ограничений, что может привести к значительным финансовым поте …

Индонезийские хакеры используют серверы с PHP-приложениями для рекламы запрещённых сайтов

Komolov Rostislav 20/01/25

Исследователи безопасности выявили новую масштабную кампанию, нацеленную на серверы с PHP-приложениями, для продвижения сайтов азартных игр в Индонезии. По данным компании Imperva, за последние два месяца зарегистрирован значительный объём атак с использованием Python-ботов. Эти действия связывают с ростом количества сайтов азартных игр на фоне уси …

Новая схема кражи учётных данных Sneaky 2FA нацелена на учётные записи Microsoft 365

Komolov Rostislav 20/01/25

Исследователи в области кибербезопасности раскрыли новый фишинговый инструмент типа Adversary-in-the-Middle (AitM), который нацелен на учётные записи Microsoft 365 и способен красть учётные данные и коды двухфакторной аутентификации (2FA). Этот инструмент, получивший название Sneaky 2FA, активно используется с октября 2024 года, пишет Securitylab.

Уязвимость CVE-2024-7344 позволяет хакерам устанавливать буткиты даже при включённой защите Secure Boot

Komolov Rostislav 20/01/25

Проблема затрагивает приложение, подписанное Microsoft, и используется в ряде инструментов для восстановления системы от сторонних разработчиков. Буткиты представляют серьёзную угрозу безопасности, так как их действия начинаются ещё до загрузки операционной системы. Они также могут выживать после переустановки ОС, что делает их труднообнаружимыми. …

RuBackup 2.4 поддерживает российские почтовые системы и нативную работу с ленточными библиотеками

Komolov Rostislav 17/01/25

В версии 2.4 добавлен новый механизм работы системы с ленточными библиотеками, реализована уникальная поддержка резервного копирования почтового сервиса RuPost, расширена функциональность ряда существующих модулей. Также разработчик представил версию RuBackup c поддержкой мобильных устройств.

У жертв взлома продуктов Cleo есть до 18 января, чтобы заплатить выкуп

Komolov Rostislav 17/01/25

Впервые о взломе стало известно в середине декабря, когда Clop проникла в системы Cleo, однако тогда масштаб атаки не был понятен полностью, поясняет Securitylab. При этом 59 компаний — это явно не полный список жертв, так как ранее хакеры уже выдвигали ультиматум 66 компаниям. Вероятно, хакерам удалось договориться с кем-то из жертв, в связи с чем …

Мобильное приложение и RMM Keenetic прекращают работу в странах ЕАЭС

Komolov Rostislav 17/01/25

С 1 марта 2025 года мобильное приложение Keenetic для управления одноименными сетевыми устройствами, а также система удаленного мониторинга и управления rmm.keenetic.com перестанут функционировать. На сайте компании указано , что изменения связаны с новыми требованиями законодательства, однако подробности о конкретных законах или странах, на которы …

Хакеры получили доступ к 15 000 устройствам FortiGate

Komolov Rostislav 17/01/25

15 января исследователь безопасности Кевин Бомонт сообщил об утечке конфигурационных файлов и информации VPN для 15 000 устройств FortiGate. Данные, содержащие имена пользователей, пароли (в том числе в открытом виде), сертификаты управления устройствами и правила настройки межсетевого экрана, были выложены в даркнете.

Malwarebytes: мошенники создают точные подобия страниц входа Google Ads

Komolov Rostislav 17/01/25

Киберпреступники из Бразилии и Азии распространяют вредоносные объявления в Google, которые маскируются под платформу Google Ads. Пользователи, введя свои учетные данные на поддельных страницах, невольно помогают злоумышленникам взламывать еще больше аккаунтов.

В Екатеринбурге в офисе компании SpectrumData прошли обыски

Komolov Rostislav 17/01/25

Следственные действия начались утром в четверг в штаб-квартире компании на улице Добролюбова, пишет Securitylab. На месте присутствовали представители спецслужб. Сообщается, что сотрудники компании были уложены на пол, а их телефоны изъяты. Тем, кто не находился в офисе, было рекомендовано оставаться дома.

13 000 роутеров MikroTik превращены в хакерскую сеть

Komolov Rostislav 17/01/25

В ноябре 2024 года была обнаружена сеть из 13 000 маршрутизаторов MikroTik, использующая уязвимость в записях DNS для обхода почтовой защиты и доставки вредоносного ПО. Хакеры эксплуатируют ошибку в конфигурации SPF-записей, отвечающих за авторизацию серверов для отправки писем от имени доменов, пишет Securitylab.

Билет, которого нет: специалисты F.A.C.C.T. обнаружили новую угрозу – FakeTicketer

Komolov Rostislav 17/01/25

Компания F.A.C.C.T., российский разработчик технологий для борьбы с киберпреступлениями, исследовала рассылки злоумышленника, получившего название FakeTicketer. Он действует как минимум с июня 2024 года, основной мотивацией, предположительно, является шпионаж, а вероятными целыми — чиновники и спортивные функционеры. Под видом билетов на матчи футб …

Сорванные сделки и аудит ИБ: бизнес оценил ущерб от утечек информации

Komolov Rostislav 17/01/25

Убытки от сорванных сделок и затраты на аудит информационной безопасности стали самыми дорогостоящими последствиями утечек данных в российских компаниях. По каждому из указанных направлений расходы составляют в среднем до 5 млн рублей за один инцидент. Суммарный ущерб от одного инцидента пострадавшие компании оценили в сумму более 41 млн рублей. Та …

«Лаборатория Касперского» подписала пакт Европейской комиссии об искусственном интеллекте

Komolov Rostislav 17/01/25

Выступая за безопасное использование технологий искусственного интеллекта, «Лаборатория Касперского» подписала Пакт об ИИ. Это инициатива Европейской комиссии, направленная на создание общей нормативно-правовой базы для применения искусственного интеллекта. Подписание пакта отражает стремление «Лаборатории Касперского» содействовать разумному и отв …

Защитите свои персональные данные

Komolov Rostislav 17/01/25

Несмотря на социальную ответственность ИБ-компаний, которая стимулирует бизнес повышать уровень киберграмотности населения, мошенники продолжают изобретать новые способы хищения личной информации граждан для собственного обогащения. Начало года – самое подходящее время, чтобы напомнить о важности и способах защиты персональных данных. Виктор Иевлев …

PT ISIM 5: единая точка мониторинга безопасности промышленных инфраструктур

Komolov Rostislav 16/01/25

Компания Positive Technologies выпустила новую версию системы мониторинга безопасности промышленных инфраструктур PT Industrial Security Incident Manager (PT ISIM). В этом поколении продукта появился компонент PT ISIM Endpoint, который выявляет киберугрозы на конечных узлах технологической сети. В числе других ключевых изменений — более удобная виз …

F.A.C.C.T. обнаружил новые атаки проукраинских кибершпионов Sticky Werewolf

Komolov Rostislav 16/01/25

Компания F.A.C.C.T., российский разработчик технологий для борьбы с киберпреступлениями, сообщил об атаке APT-группировки Sticky Werewolf на российские научно-производственные предприятия, которая произошла после новогодних праздников. На этот раз кибершпионы отправили фейковые фишинговые письма от имени Минпромторга России. Одно из таких писем веч …

Сотрудники компаний научатся распознавать кибератаки на топ-менеджеров и поставщиков, обеспечивать безопасность медицинских данных

Komolov Rostislav 16/01/25

В этом помогут новые обучающие модули на платформе Kaspersky Automated Security Awareness Platform (ASAP) «Лаборатория Касперского» расширила портфолио обучающих курсов на онлайн-платформе для повышения уровня цифровой грамотности Kaspersky Automated Security Awareness Platform. Теперь сотрудники компаний смогут узнать, как противостоять фишинговым …

В последней версии приложения LastPass обнаружены опасные приложения и отслеживающее ПО

Komolov Rostislav 16/01/25

В приложении LastPass версии 6.21.0.11584 зафиксировано наличие 4 отслеживающие и 29 разрешений, что вызывает вопросы о конфиденциальности и безопасности пользователей, согласно Securitylab. Отчёт, созданный 12 декабря 2024 года, показывает, что приложение использует следующие отслеживающие:

Хакеры взломали крупнейшего мобильного оператора Испании

Komolov Rostislav 16/01/25

Испанская телекоммуникационная компания Telefónica подтвердила взлом своей внутренней системы обращений после того, как украденные данные были опубликованы на хакерском форуме. Компания, известная как крупнейший оператор связи в Испании под брендом Movistar, ведёт расследование инцидента.

Минобороны Германии выводит свои учётные записи из соцсети X

Komolov Rostislav 16/01/25

Министерство обороны Германии приняло решение о прекращении работы своих каналов на платформе X* (ранее известной как Twitter). Ведомство объяснило этот шаг растущей сложностью ведения объективных обсуждений на площадке. Публиковать обновления также перестанут записи немецкой армии (Бундесвер), генерального инспектора Бундесвера Карстена Бройера и …

В Rsync, инструменте синхронизации файлов для Unix-систем, обнаружено шесть уязвимостей

Komolov Rostislav 16/01/25

CERT Coordination Center (CERT/CC) сообщил, что при наличии контроля над вредоносным сервером злоумышленники могут читать и записывать любые файлы на подключённых клиентах. Это создаёт угрозу утечки конфиденциальной информации, такой как SSH-ключи, и выполнения вредоносного кода путём изменения файлов, например, ~/.bashrc или ~/.popt.

Fortinet выпускает экстренное обновление после серии успешных атак на межсетевые экраны

Komolov Rostislav 16/01/25

Специалисты по информационной безопасности зафиксировали масштабную эксплуатацию критической уязвимости в межсетевых экранах FortiGate компании Fortinet. Производитель официально подтвердил наличие бреши, классифицированной как CVE-2024-55591. Несмотря на выпущенные патчи, злоумышленники продолжают активно использовать данную уязвимость, пишут в Se …

На мобильное приложение подали в суд за сбор данных автовладельцев

Komolov Rostislav 16/01/25

Генеральный прокурор Техаса Кен Пакстон подал иск против компании Allstate и её дочернего подразделения Arity за незаконный сбор, использование и продажу данных о перемещениях более 45 миллионов американцев. Компании обвиняются в том, что они платили разработчикам мобильных приложений миллионы долларов за встраивание кода отслеживания, позволяющего …

Исследователи сообщили о трёх критических уязвимостях в SimpleHelp

Komolov Rostislav 16/01/25

Эти уязвимости, зарегистрированные под номерами CVE-2024-57727, CVE-2024-57728 и CVE-2024-57726, могут привести к серьёзным последствиям, включая несанкционированный доступ к файлам, повышение привилегий и удалённое выполнение кода, пишет Securitylab.

Компания Scholastic подверглась кибератаке, украдены данные около 8 миллионов пользователей

Komolov Rostislav 16/01/25

Хакер под псевдонимом «Parasocial» заявил, что получил доступ к информации через скомпрометированный аккаунт сотрудника. Scholastic предоставляет ресурсы для обучения с дошкольного возраста до 12-го класса, а также издаёт книги, поясняет Securitylab.

УЦСБ внедрил межсетевой экран следующего поколения UserGate в АО ВТБ Специализированный депозитарий

Komolov Rostislav 15/01/25

УЦСБ внедрил межсетевой экран следующего поколения (NGFW) UserGate в АО ВТБ Специализированный депозитарий, обеспечив комплексную защиту от интернет-угроз. Решение российского разработчика заменило традиционные межсетевые экраны и прокси-серверы. Теперь их функции объединены в одной инновационной платформе.

Денежная киберпрачечная Huione Guarantee активно развивается, добавляя в систему самостоятельную инфраструктуру

Komolov Rostislav 15/01/25

По мере увеличения оборотов мошеннических операций сформировалась инфраструктура, предлагающая полный спектр услуг — от создания поддельных страниц в социальных сетях до продажи баз данных жертв и обеспечения перевода криптовалюты. Одной из крупнейших платформ в этой сфере стала Huione Guarantee, которая, по оценкам, обеспечила проведение операций …

Codefinger: хакеры использует функцию шифрования AWS для вымогательских атак на их пользователей

Komolov Rostislav 15/01/25

В ходе новой вымогательской кампании Codefinger хакеры атакуют облачные хранилища Amazon S3, используя встроенное шифрование AWS с ключами SSE-C. Злоумышленники шифруют данные, а затем требуют выкуп за предоставление ключа дешифровки. Об этом передаёт Securitylab.

Минфин предложил тюремные сроки за утечку банковской и налоговой тайны

Komolov Rostislav 15/01/25

Министерство финансов России разработало законопроект, ужесточающий уголовную ответственность за незаконное разглашение или использование сведений, составляющих коммерческую, налоговую или банковскую тайну. К такой информации относятся и сведения из баз данных таможенных органов, утечка которых может оказать негативное влияние на экономику России, …

Технический университет Эйндховена отключил IT-системы из-за кибератаки

Komolov Rostislav 15/01/25

Лекции и образовательные мероприятия не будут проводиться как минимум до 14 января. В университете отметили, что отключение сети стало «необходимой мерой для предотвращения худших последствий».

Исследователи обнаружили способ взлома USB-C провода ACE3 от Apple

Komolov Rostislav 15/01/25

Этот компонент используемого для зарядки и передачи данных в устройствах Apple и играет ключевую роль в функционировании экосистемы. Во время конференции Chaos Communication Congress в Гамбурге хакер Томас Рот продемонстрировал взлом провода. Он провёл обратную разработку ACE3, раскрыв внутреннее программное обеспечение и протоколы связи, пишет Sec …

VPN стал инструментом взлома британского регистратора доменов Nominet

Komolov Rostislav 15/01/25

Британский регистратор доменов Nominet расследует возможный взлом своей сети, в ходе которого хакеры использовали уязвимость нулевого дня в программном обеспечении Ivanti, пишет Securitylab. Подозрительная активность была выявлена в конце прошлой недели через ошибку в стороннем VPN-сервисе от Ivanti. ПО используется сотрудниками Nominet для удалённ …

Хакеры заразили 2800 сайтов через услугу по рассылке поздравительных открыток

Komolov Rostislav 15/01/25

Эксперты Malwarebytes обнаружили масштабную операцию, похожую на атаки с использованием вредоносного ПО NDSW/NDSX, направленную на популярную платформу, предоставляющую услуги создания электронных открыток, пишет Securitylab.

Кибератака нарушила работу кадастрового отдела Словакии

Komolov Rostislav 15/01/25

Министр сельского хозяйства Словакии Ричард Такач заявил, что страна столкнулась с крупнейшей кибератакой в истории. Целью стал геодезический, картографический и кадастровый отдел Словакии (UGKK), управляющий данными о земельной и имущественной собственности, пишет Securitylab.

Новый Linux-руткит компрометирует серверы через Netfilter

Komolov Rostislav 15/01/25

Эксперты FortiGuard обнаружили руткит, поражающий пользователей CentOS Linux. Угроза распространяется через уязвимости в системах, предоставляя злоумышленникам полный удалённый доступ к устройствам. Вредоносный код включает модуль ядра (sysinitd.ko), исполняемый файл (sysinitd) и установочный скрипт (Install.sh), которые обеспечивают скрытность и у …

Число хакерских нападений на российские компании за год выросло в 2,5 раза

Komolov Rostislav 14/01/25

За 2024 г. совокупное число ИТ-атак в российских компаниях выросло в 2,5 раза по сравнению с 2023 г. и почти достигло 130 тыс., об этом свидетельствуют данные аналитиков из компании RED Security.

Компания Fortis расширяет партнерские отношения с UserGate

Komolov Rostislav 14/01/25

Компании Fortis и UserGate, сотрудничающие с 2021 года, объявили о расширении партнерского взаимодействия: Fortis получила разрешение на дистрибуцию всех программных продуктов UserGate на территории России и в странах СНГ.

NGR Softlab дополнил PAM-систему Infrascope модулем поведенческой аналитики

Komolov Rostislav 14/01/25

Российский разработчик ИБ-решений NGR Softlab включил в новую версию своего решения класса PAM Infrascope модуль поведенческой аналитики (UEBA). Технология обогатит возможности системы и обеспечит еще более надежную защиту от внутренних и внешних киберугроз.

Обновление сертификата ФСТЭК России на Security Capsule SIEM (SC SIEM)

Komolov Rostislav 14/01/25

Сообщаем, что отечественная система мониторинга и корреляции событий информационной безопасности и реагирования на инциденты Security Capsule SIEM (SC SIEM) успешно прошла обновление сертификата ФСТЭК России.

Хакеры атаковали систему коммунальных платежей горда Уинстон-Салем

Komolov Rostislav 13/01/25

Жители города Уинстон-Салем, Северная Каролина, столкнулись с невозможностью оплаты коммунальных услуг онлайн из-за кибератаки, которая произошла после Рождества и вывела из строя городские системы. Местные власти сообщили о проблеме 30 декабря, отметив, что сбои в цифровых платформах были обнаружены ещё 26 декабря, пишет Securitylab.

Хакер получил контроль над серверами Facebook

Komolov Rostislav 13/01/25

В октябре 2024 года исследователь кибербезопасности Бен Садегипур выявил уязвимость в рекламной платформе Facebook*, которая позволила выполнять команды на внутреннем сервере компании. Ошибка фактически предоставила полный контроль над сервером, пишет Securitylab.

Пара из Подмосковья обманом добыла 18 миллионов рублей из онлайн-магазина, используя поддельные отзывы

Komolov Rostislav 13/01/25

На протяжении пяти месяцев пара обманывала систему крупного маркетплейса, где за отзывы о покупках начислялись бонусные баллы. Эти баллы можно было использовать для частичной оплаты последующих заказов на площадке, пишет Securitylab.

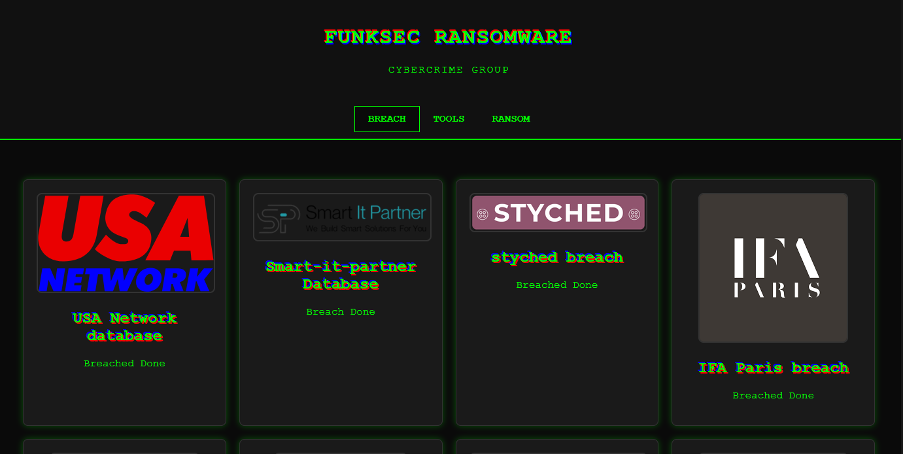

Алжирский FunkSec просит заметно меньше других вымогателей

Komolov Rostislav 13/01/25

Исследователи в области кибербезопасности раскрыли подробности о новой хакерской группировке FunkSec, занимающейся разработкой программного обеспечения для вымогательства на базе искусственного интеллекта. Группа появилась в конце 2024 года и уже насчитывает более 85 жертв, пишет Securitylab.

Google Tag Manager стал инструментом кражи банковских данных

Komolov Rostislav 13/01/25

Согласно новому отчету Trustwave, в преддверии праздничного времени хакеры активизировали атаки на сайты электронной торговли с целью кражи данных банковских карт и личной информации. Атаки Magecart, которые впервые начали действовать в 2015 году, остаются одной из самых серьёзных угроз для владельцев онлайн-магазинов.

Система заражения PEAKLIGHT отличаетя усиленной функцией сокрытия от антивирусов

Komolov Rostislav 13/01/25

Исследователи безопасности TRAC Labs обнаружили новый вредоносный загрузчик PEAKLIGHT на базе PowerShell, разработанный для распространения инфостилеров через модель «вредоносного ПО как услуга». Об этом пишет Securitylab.

«Лаборатория Касперского» расскажет школьникам на «Уроке цифры» про кибербезопасность в области искусственного интеллекта

Komolov Rostislav 13/01/25

Компания разработала для всероссийского образовательного проекта обучающие материалы и тренажёры Школьники научатся азам безопасного применения нейросетей, получат представление о том, как технологии машинного обучения помогают специалистам по кибербезопасности в их работе, а также узнают, как используют возможности подобных решений кибермошенники. …

Positive Technologies: какие технологии станут целью атак хакеров в 2025 году

Komolov Rostislav 10/01/25

Positive Technologies представила итоги аналитического исследования, посвященного ключевым технологическим трендам 2024 года и прогнозам их влияния на безопасность. Эксперты компании выделили пять основных направлений, которые, с одной стороны, определяют развитие технологий, а с другой — формируют новые вызовы в области защиты от киберугроз.

Инфостилер распространяется среди программистов под видом эксклоита для исправленной уязвимости Windows

Komolov Rostislav 10/01/25

В декабре 2024 года в рамках Microsoft Patch Tuesday были устранены две критические уязвимости в протоколе Lightweight Directory Access Protocol (LDAP) для Windows. Уязвимости получили высокую оценку опасности из-за широкого использования LDAP в инфраструктуре Windows, пишет Securitylab.

Криптокошельки и пароли macOS под прицелом нового вредоноса Banshee

Komolov Rostislav 10/01/25

В последние месяцы исследователи компании Check Point отслеживают новую версию вредоносной программы Banshee, нацеленной на пользователей macOS. Этотинфостилер умеет похищать данные браузеров, криптокошельков и прочую конфиденциальную информацию с устройств. Основной особенностью обновления стала шифровка строк, заимствованная у системы XProtect, в …

Злоумышленники используют поддельные домены для фишинговых атак на китайских пользователей

Komolov Rostislav 10/01/25

Исследователи Infoblox Threat Intel изучили деятельность загадочной группировки Muddling Meerkat, связанной с вредоносными рассылками (malspam) и операциями с DNS через Великий китайский файрвол.

В популярном плагине для дизайна товаров на WordPress обнаружена 0day-уязвимость

Komolov Rostislav 10/01/25

В популярном плагине для WordPress Fancy Product Designer от компании Radykal обнаружены две критические уязвимости, которые до сих пор остаются неустранёнными в последней версии, пишет Securitylab. Этот плагин, проданный более 20 000 раз, позволяет пользователям настраивать дизайн товаров (например, одежды, кружек, чехлов для телефонов) на сайтах …

Хакеры похитили коммерческие данные компании Casio

Komolov Rostislav 10/01/25

В октябре японский производитель электроники Casio стал жертвой масштабной атаки программы-вымогателя, которая привела к утечке данных тысяч сотрудников, клиентов и деловых партнёров.

Ivanti сообщила о начале использования критической уязвимости, затрагивающей продукты Connect Secure, Policy Secure и Neurons for ZTA Gateway

Komolov Rostislav 10/01/25

Эта уязвимость представляет собой переполнение буфера в стеке, позволяющее злоумышленникам выполнять удалённый код без авторизации, пишут в Securitylab. Ivanti сообщила, что угрозу удалось выявить благодаря инструменту Integrity Checker Tool (ICT), который зафиксировал активность в день её проявления. Это позволило компании оперативно выпустить исп …

Хакеры активно используют уязвимость в продукте GFI KerioControl

Komolov Rostislav 10/01/25

Эта критическая уязвимость типа CRLF Injection позволяет выполнять удалённый код при помощи одного клика, пишет Securitylab. GFI KerioControl представляет собой универсальное решение для сетевой безопасности, объединяющее функции брандмауэра, VPN, управления трафиком, антивирусной защиты и системы предотвращения вторжений. Уязвимость, затрагивающая …

Хакеры похитили криптовалюту на 787 тысяч долларов через уязвимостями в смарт-контрактах Orange Finance

Komolov Rostislav 10/01/25

Проблему заметили эксперты PeckShieldAlert, которые оперативно предупредили пользователей о необходимости прекратить любые взаимодействия с платформой. Также было рекомендовано немедленно отозвать все одобрения смарт-контрактов, связанных с Orange Finance, чтобы избежать дальнейших потерь, пишут в Securitylab.

Интернет-магазин Softline станет первой площадкой для продаж сканера безопасности Security Vision

Komolov Rostislav 10/01/25

Интернет-магазин лицензионного программного обеспечения Softline начинает поставлять коробочное решение для комплексного управления уязвимостями Security Vision. Продукт доступен в трех версиях: на 100, 250 и 500 IP-адресов.

Национальный координационный центр по компьютерным инцидентам переподписал соглашение о сотрудничестве с Positive Technologies

Komolov Rostislav 09/01/25

Positive Technologies и Национальный координационный центр по компьютерным инцидентам (НКЦКИ) переподписали бессрочное соглашение о сотрудничестве в области обнаружения, предупреждения и ликвидации последствий компьютерных атак. НКЦКИ подтверждает, что все субъекты критической информационной инфраструктуры (КИИ) Российской Федерации могут продолжат …

Мошенники активно используют голосовые услуги Apple и Google, чтобы обманывать пользователей

Komolov Rostislav 09/01/25

Расследования показали, как тщательно организованы схемы и какие технологии применяют злоумышленники. Одним из недавних случаев стала история криптовалютного инвестора по имени Тони, который лишился более $4,7 миллиона. Мошенники связались с ним, используя Google Assistant, и отправили ложные уведомления с поддельного адреса google.com. Впоследстви …

Хакеры заявили о взломе компании Gravy Analytics, торгующей даннми о местоположении смартфонов

Komolov Rostislav 09/01/25

Злоумышленники якобы получили доступ к большому объёму данных, включая списки клиентов, информацию об отрасли работы и точные геоданные пользователей. Хакеры угрожают опубликовать информацию, если компания не ответит в течение 24 часов, пишет Securitylab.

Китайские правительственные хакеры проникли в исполнительную ветвь власти Филиппин

Komolov Rostislav 09/01/25

Об этом сообщили источники, знакомые с ситуацией. По данным оповестителей, атака охватила множество филиппинских учреждений, включая сеть больниц и правительственные ведомства, занимающиеся обороной береговой линии, пишет Securitylab.

Вредоносное ПО FireScam притворяется приложением Telegram

Komolov Rostislav 09/01/25

Специалисты по кибербезопасности выявили новое вредоносное ПО FireScam, подделывающиеся под улучшенную версию Telegram для Android. Исследователи CyFirmaустановили, чтовирус специализируется на хищении учетных данных и личной информации пользователей, пишет Securitylab.

За прошлый год мошенники похитили криптовалюту на сумму $494 миллиона, используя атаки Wallet Drainer

Komolov Rostislav 09/01/25

Это на 67% больше по сравнению с 2023 годом, хотя число жертв увеличилось всего на 3.7%, что указывает на то, что средняя сумма на счетах жертв значительно выросла.

Новое вредоносное ПО под названием PLAYFULGHOST распространяется под видом бесплатного VPN

Komolov Rostislav 09/01/25

Среди его возможностей — кейлоггинг, захват экрана и аудио, удалённый доступ через командную строку, а также передача и выполнение файлов. Как отмечает команда Google Cloud Security, это вредоносное ПО имеет сходства с Gh0st RAT, известным инструментом удалённого администрирования, исходный код которого был раскрыт в далёком 2008 году. Основными пу …

Отчёт Cofense рассказывает о том, как киберпреступники используют различные форматы архивов для обхода протоколов безопасности-windows

Komolov Rostislav 09/01/25

Рост начался после значительного обновления Windows в конце 2023 года. Традиционно файлы .zip являются наиболее распространённым форматом архивов, используемым в вредоносных кампаниях из-за их повсеместности и совместимости с различными операционными системами, пишет Securitylab.

Розыгрыш «Новогоднего миллиарда» прошел под дополнительным контролем экспертов F.A.C.C.T.

Komolov Rostislav 09/01/25

Розыгрыш «Новогоднего миллиарда» — главного лотерейного тиража года «Русского лото» прошел под дополнительным контролем экспертов компании F.A.C.C.T. — российского разработчика технологий для борьбы с киберпреступлениями. Помимо законодательно установленных мер контроля, специалисты дополнительно удостоверились в том, что в розыгрыше «Новогоднего м …

.jpg)

.png)

-2.jpg)

.png)

.png)

.webp)

.png)

.jpg)

.png)

.jpg)

.png)

.png)