Security Vision вошла число 3 лидеров российского рынка Low-code платформ

Komolov Rostislav 31/03/25

По результатам комплексного исследования российского рынка универсальных Low-code платформ, проведенного Фондом «Сколково» совместно с Аналитическим центром TAdviser, платформа Security Vision заняла 3-е место. Всего в исследовании приняли участие Low-code платформы от 32 вендоров.

Похитиель данных PJobRAT расширил поле деятельности

Komolov Rostislav 31/03/25

Вредоносное ПО PJobRAT, ранее нацеленное на военных в Индии, вновь активизировалось — на этот раз целью стали пользователи Android на Тайване. Специалисты Sophos зафиксировали новую кампанию, в рамках которой злоумышленники распространяли вредонос через поддельные чат-приложения, маскируя его под обычное средство общения.

Вышел новый банковский троян TsarBot, поражающий устройства на базе Android

Komolov Rostislav 31/03/25

Исследователи из компании Cyble обнаружили его в цепочке атак, охвативших более 750 мобильных приложений в сферах онлайн-банкинга, финансов, криптовалют и электронной коммерции. Основной механизм работы TsarBot — наложение поддельных экранов входа поверх легитимных приложений. Это позволяет красть логины, пароли, реквизиты банковских карт и другие …

Киберпреступники использует ИИ для создания точных копий голосов знаменитых спортсменов

Komolov Rostislav 31/03/25

Аудиомошенничества существовали и ранее, однако с развитием технологий ИИ такие угрозы стали гораздо более распространёнными, пишет Securitylab. Подобные схемы обмана часто используются для того, чтобы заставить ничего не подозревающих жертв раскрыть конфиденциальную информацию или перевести денежные средства. Зафиксированы многочисленные случаи, к …

RESURGE вытесняет конкурентов из заражённых систем

Komolov Rostislav 31/03/25

Американское агентство CISA опубликовало новые технические детали вредоносного ПО под названием RESURGE, которое применяется при эксплуатации уязвимости CVE-2025-0282 в устройствах Ivanti Connect Secure. Уязвимость, уже получившая исправление, представляет собой переполнение стека и позволяет выполнять произвольный код на удалённой системе, пишут в …

В Ubuntu обошли ключевую защиту AppArmor

Komolov Rostislav 31/03/25

В Ubuntu Linux обнаружены три способа обхода ограничений на пространства имён пользователей, позволяющих локальным атакующим повышать привилегии в системе. Несмотря на то, что защита была внедрена для предотвращения подобного рода атак, специалистам Qualys удалось обойти её разными методами, используя штатные инструменты системы. Об этом пишет Secu …

Google заплатит $100 млн за нарушение условий размещения рекламы

Komolov Rostislav 31/03/25

Google согласилась выплатить 100 миллионов долларов в рамках урегулирования коллективного иска, поданного в 2011 году. Рекламодатели обвинили компанию в нарушении условий размещения рекламы в сервисе AdWords (ныне Google Ads), утверждая, что им необоснованно завышали стоимость рекламы и взимали плату за показы за пределами заданных географических р …

Троян Crocodilus крадёт одноразовые коды прямо из Google Authenticator

Komolov Rostislav 31/03/25

Исследователи в области кибербезопасности сообщили о появлении нового банковского вредоносного ПО для Android под названием Crocodilus, которое активно нацелено на пользователей в Испании и Турции. В отличие от большинства свежих угроз, Crocodilus сразу проявил себя как зрелое и технологически продвинутое вредоносное приложение, пишет Securitylab.

Поисковики могут стать точкой входа для вымогательского ПО, обходящего традиционные средства защиты

Komolov Rostislav 31/03/25

Это направление угрожает безопасности облачных сервисов и корпоративных данных, особенно с ростом популярности SaaS-приложений и хранением информации исключительно в облаке.

Как хакеры получают доcтуп к защищённым мессенджерам

Komolov Rostislav 31/03/25

Недавнее уведомление NSA появилось после случая, когда злоумышленники получили доступ к защищённым чатам, используя стандартные функции мессенджеров. Проблема была не в уязвимости программ, а в том, как ими пользовались — люди сами открыли доступ, зачастую даже не подозревая об этом. И это касается не только Signal: в зоне риска также WhatsApp и Te …

Атаки Morphing Meerkat через MX-записи обходят защитные системы

Komolov Rostislav 31/03/25

Исследователи в области кибербезопасности выявили новый фишинговый сервис, работающий по модели «фишинг как услуга» (PhaaS), который использует записи DNS о почтовых серверах (MX-записи) для подмены страниц входа на сайты более сотни известных брендов. За деятельностью стоит группа, получившая название Morphing Meerkat, которую отслеживает компания …

T-Mobile выплатит $33 млн за то, что допустила подмену SIM-карт

Komolov Rostislav 31/03/25

Калифорнийская юридическая фирма Greenberg Glusker добилась в арбитражном суде взыскания $33 млн с компании T-Mobile. Причиной иска стали серьёзные нарушения безопасности, приведшие к успешной атаке методом подмены SIM-карты, пишет Secutirylab.

BI.ZONE запускает бесплатную версию портала киберразведки

Komolov Rostislav 31/03/25

BI.ZONE Threat Intelligence — решение, которое собирает данные о злоумышленниках и их инструментах, используемых для атак на российские организации и компании из других стран. В общедоступной бесплатной версии портала пользователи смогут получить базовые сведения о группировках, актуальных для разных отраслей.

Заявка от Head Mare: российскую промышленность атакуют новым бэкдором

Komolov Rostislav 31/03/25

Рассылку с вредоносом получили около 100 предприятий, в том числе из приборостроительной и машиностроительной отраслей «Лаборатория Касперского» обнаружила новую волну целевых атак группы Head Mare на российские промышленные предприятия. По данным телеметрии компании, в марте 2025 года более 800 сотрудников из примерно сотни организаций получили ра …

В «СёрчИнформ КИБ» появился новый тип блокировок

Komolov Rostislav 28/03/25

DLP-система позволяет запретить загрузку файлов на любые сайты. DLP-система «СёрчИнформ КИБ» расширила возможности для блокировки утечек информации. Для передачи файлов по HTTP(S)-протоколу появились удобные и быстрые запреты. ИБ-специалист может контролировать отправку конфиденциальных файлов на любые сайты, в веб-версиях мессенджеров, почты, обла …

APT36 атакует Windows и Android через фальшивый почтовый сервис

Komolov Rostislav 28/03/25

Группа APT36, связанная с Пакистаном, развернула вредоносную кампанию, маскируясь под официальный сайт почтовой службы Индии. Поддельный ресурс под адресом «postindia[.]site» нацелен сразу на два типа пользователей — владельцев устройств с Windows и Android. Для каждой категории предусмотрен свой способ заражения: через вредоносный PDF-файл и через …

Британский регулятор наказал Advanced за утечку данных клиентов

Komolov Rostislav 28/03/25

Британский регулятор Information Commissioner’s Office (ICO) объявил о наложении штрафа в размере £3,07 млн на компанию Advanced Computer Software Group Ltd (Advanced) за несоблюдение требований к защите персональных данных. Расследование установило, что в результате инцидента в августе 2022 года были раскрыты данные 79 404 человек, включая конфиде …

ESET выявили ообщей инструмент вымогателей RansomHub, Medusa, BianLian и Play

Komolov Rostislav 28/03/25

Общим звеном между ними стал специализированный инструмент отключения систем защиты — EDRKillShifter, изначально разработанный участниками RansomHub. Теперь он применяется и в атаках других групп, несмотря на закрытую природу их моделей распространения.

CoffeeLoader атакует под видом Armoury Crate

Komolov Rostislav 28/03/25

Продуманный механизм заражения Windows-устройств, способен обходить защиту антивирусов и внедрять опасные шпионские программы. Исследователи компании Zscaler первыми зафиксировали активность новой вредоносной загрузки. По их оценке, CoffeeLoader появился ориентировочно в сентябре 2024 года. Главная цель — пользователи Windows, чьи компьютеры могут …

Академия InfoWatch предлагает обучение по регулярным выражениям

Komolov Rostislav 28/03/25

Академия InfoWatch предлагает ИБ-специалистам пройти новый курс «Регулярные выражения в текстовых объектах в InfoWatch Traffic Monitor». Обучение укрепит фундаментальные навыки работы с DLP-системой, позволит повысить точность и адаптивность настройки. Обучение проходит в дистанционном формате и рассчитано на 16 академических часов.

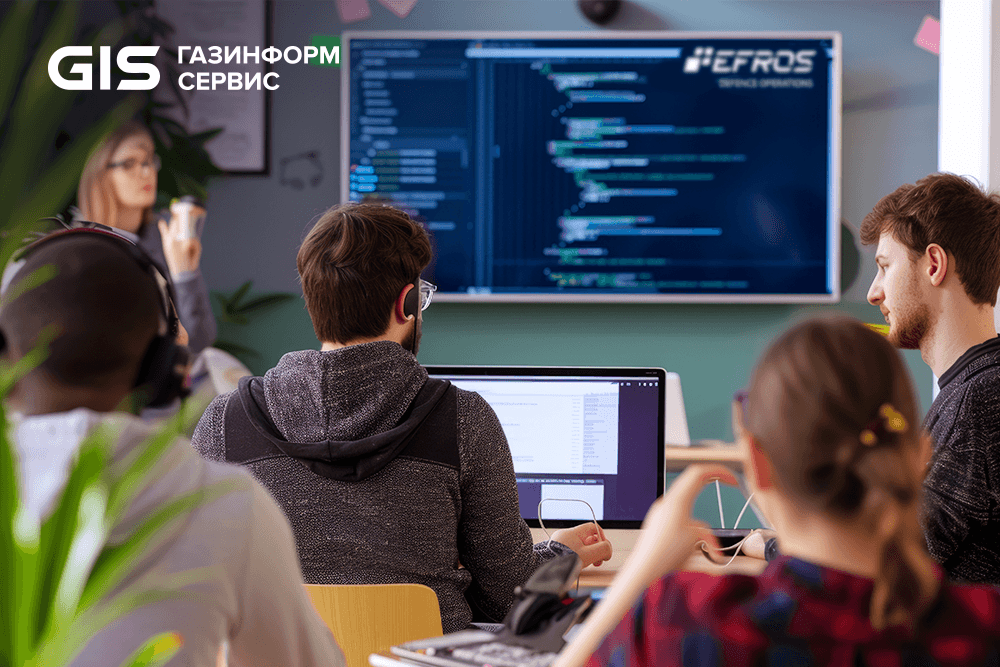

Новый ИБ-продукт «Газинформсервиса» обеспечит защиту от киберугроз в Интернете: Ankey RBI включён в реестр Минцифры

Komolov Rostislav 28/03/25

Программный комплекс Ankey RBI компании «Газинформсервис» включён в реестр российского ПО Минцифры. Новый продукт позволяет безопасно использовать веб-ресурсы путём изоляции браузера от рабочей машины конечного пользователя.

«Кит-системс» объявляет о сотрудничестве с «Аладдин Р.Д.»

Komolov Rostislav 28/03/25

Системный интегратор «Кит-системс» вошел в число авторизованных партнеров компании «Аладдин Р.Д.». В рамках сотрудничества интегратор будет применять все решения вендора в проектах внедрения и масштабирования систем ИБ, а также поставлять их самостоятельно.

PT Application Inspector 4.10: фокус на реальных уязвимостях в коде

Komolov Rostislav 28/03/25

Компания Positive Technologies, лидер в области результативной кибербезопасности, представила новую версию сканера защищенности веб-приложений PT Application Inspector 4.10 с улучшенным модулем анализа сторонних компонентов (SCA), основанным на собственной базе уязвимостей. Обновление позволило значительно (в некоторых проектах — до 100%) снизить ч …

Смарт-Софт выпустила обновление межсетевого экрана Traffic Inspector Next Generation 1.13

Komolov Rostislav 27/03/25

Компания Смарт-Софт сообщает о выходе новой версии межсетевого экрана следующего поколения Traffic Inspector Next Generation (TING) 1.13. Это обновление включает важные улучшения безопасности, стабильности и функциональности, что делает продукт еще более надежным решением для корпоративных сетей.

Новая тактика атак на экосистему npm

Komolov Rostislav 27/03/25

Злоумышленники внедрили новую тактику в атаках на экосистему npm — два вредоносных пакета тайно модифицируют уже установленные на системе легитимные библиотеки, чтобы вшить обратную оболочку и обеспечить постоянный доступ к системе жертвы. Даже после удаления вредоносных пакетов бэкдор продолжает функционировать, поскольку скрыт в изменённой версии …

Кибершпионская банда RedCurl впервые применила вирус-вымогатель

Komolov Rostislav 27/03/25

Хакерская группа RedCurl, ранее известная по операциям корпоративного шпионажа, впервые замечена в связке с атакой, в ходе которой был применён вирус-вымогатель. Такой поворот в стратегии делает деятельность этой группировки ещё более опасной. Замеченное изменение наступило на фоне кампании, исследованной румынской Bitdefender, в ходе которой испол …

NIST предупреждает: темпы регистрации CVE критически отстают от скорости обнаружения новых уязвимостей

Komolov Rostislav 27/03/25

Национальная база данных уязвимостей США (NVD) продолжает сталкиваться с нарастающими трудностями — несмотря на усилия по восстановлению прежнего темпа обработки информации, отставание от графика публикации записей об уязвимостях (CVE) продолжает увеличиваться. Об этом говорится в последней сводке новостей Национального института стандартов и техно …

IOCONTROL атакует промышленные системы

Komolov Rostislav 27/03/25

На фоне роста числа киберугроз, исследователи обнаружили новое вредоносное ПО, способное наносить ущерб системам управления промышленными объектами. Программа под названием IOCONTROL была замечена в атаках на топливную инфраструктуру США и Израиля и связывается с активностью проиранской хактивистской группировки Cyber Av3ngers, пишет Securitylab.

Как ботнет GorillaBot прячет свои атаки

Komolov Rostislav 27/03/25

В сентябре специалисты NSFOCUS зафиксировали активность нового ботнета GorillaBot. Основанный на коде Mirai, он за три недели успел провести более 300 тысяч атак в 100 странах. Несмотря на использование старой архитектуры, вредоносное ПО обзавелось новыми механизмами сокрытия, подтверждения и маскировки, что делает его сложной угрозой для обнаружен …

Мошенники нашли новый способ прятать вредоносный код внутри Android-приложений

Komolov Rostislav 27/03/25

Команда McAfee Mobile Research заметила кампании, использующие .NET MAUI — кроссплатформенный фреймворк от Microsoft — для создания вредоносных приложений, способных оставаться незамеченными на устройствах. Такие программы маскируются под обычные услуги и крадут персональные данные пользователей.

Появился российский аналог проекта Canarytokens от Xello

Komolov Rostislav 27/03/25

В новой версии Xello Deception, первой российской платформы для выявления целевых кибератак с помощью технологии киберобмана, реализованы новые типы приманок — Сanary Lures. Они эмулируют ложные цифровые активы (документы, файлы, папки), при открытии которых создается инцидент информационной безопасности.

Trend Micro заметила новую атаку группировки Water Gamayun

Komolov Rostislav 26/03/25

Злоумышленники использовали уязвимость в Microsoft Management Console (MMC), чтобы исполнять вредоносный код с помощью специально подготовленных файлов .msc. Техника получила название MSC EvilTwin и представляет собой сложный способ внедрения трояна с использованием встроенных возможностей Windows. В атаке эксплуатируется уязвимость CVE-2025-26633 …

Мошенники распространяют трояны под видом предложений бесплатных посещений салонов красоты

Komolov Rostislav 26/03/25

В марте 2025 года компания F6 выявила новую мошенническую схему, распространяемую через онлайн-знакомства. Злоумышленники предлагают девушкам бесплатное посещение салона красоты, но в действительности используют это как предлог для установки вредоносного ПО или кражи учётных данных. По оценке F6, за первую неделю действия схемы пострадал 191 челове …

Новый метод незаметной атаки - обфускация командной строки

Komolov Rostislav 26/03/25

Сегодня большинство антивирусов и EDR-систем следят за тем, какие команды запускаются в системе. Именно по содержимому командной строки защитные решения пытаются понять — нормальный это процесс или вредоносный. Но оказалось, что злоумышленники могут легко обмануть такие проверки, просто изменив вид команды, не меняя её суть. Такой приём называется …

Abracadabra Finance потеряла 12,9 миллионов долларов

Komolov Rostislav 26/03/25

25 марта De-Fi платформа Abracadabra Finance подверглась масштабной атаке, в результате которой злоумышленники похитили более 6200 токенов Ethereum. По текущему курсу ущерб оценивается примерно в 12,9 миллиона долларов, согласно Securitylab.

Cybereason опубликовала отчёт о деятельности RaaS-платформы PlayBoy Locker

Komolov Rostislav 26/03/25

Сервис представляет собой серьёзный вызов для организаций, поскольку предоставляет готовые инструменты для атак даже тем, кто не обладает техническими навыками в киберпреступности.

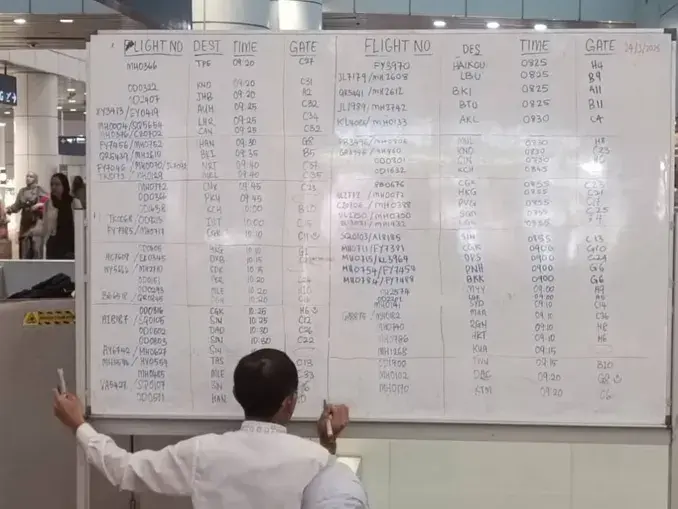

Малайзийский аэропорт Куала-Лумпур в минувшие выходные стал жертвой кибератаки

Komolov Rostislav 26/03/25

Согласно совместному заявлению, атака началась 23 марта и привела к значительным перебоям в работе систем. Национальное агентство кибербезопасности (NACSA) и Malaysia Airports Holdings Berhad (MAHB) заявили, что с момента обнаружения инцидента началось всестороннее расследование, направленное на выяснение характера и масштаба произошедшего. NACSA п …

Как Atlantis AIO превратил кражу паролей в отлаженный бизнес

Komolov Rostislav 26/03/25

Credential Stuffing остаётся одним из самых популярных методов взлома. Используя списки скомпрометированных логинов и паролей, злоумышленники получают доступ к другим сервисам, где пользователи повторно используют те же данные. Автоматизированные инструменты позволяют делать это в массовом масштабе, пишет Securitylab.

Хакеры нанесли удар по производству курицы в Южной Африке

Komolov Rostislav 26/03/25

Одна из крупнейших агропромышленных компаний Южной Африки — Astral Foods — подтвердила, что 16 марта стала жертвой кибератаки, приведшей к сбоям в производстве и логистике. Инцидент затронул работу всех бизнес-подразделений, включая переработку мяса, поставки продукции и выпуск кормов. Компания была вынуждена экстренно задействовать все планы по ре …

Владелец сервиса HIBP стал жертвой фишеров

Komolov Rostislav 26/03/25

Трой Хант, автор известного блога по кибербезопасности и популярного сервиса HIBP, сообщил об утечке своей базы подписчиков, произошедшей в результате фишинговой атаки на его учётную запись в Mailchimp. По его словам, атака произошла утром 25 марта, когда он находился в Лондоне. Он ввёл логин, пароль и одноразовый код на поддельном сайте, визуально …

Новая уязвимость нулевого дня в Windows позволяет злоумышленникам похищать NTLM-хэши пользователей

Komolov Rostislav 26/03/25

Обнаруженная специалистами ACROS Security ошибка пока не получила официального идентификатора CVE, но уже признана опасной — она затрагивает все версии Windows, начиная с Windows 7 и заканчивая последними сборками Windows 11, а также серверные выпуски от Server 2008 R2 до Server 2025.

Новая группировка VanHelsing основана на RaaS-модели

Komolov Rostislav 26/03/25

С момента запуска 7 марта 2025 года группировка уже заявила о трёх успешных атаках, в ходе которых требовала выкуп до 500 тысяч долларов. Благодаря гибкому подходу и широкому спектру возможностей, проект стремительно набирает популярность среди киберпреступников, пишет Securitylab.

Новые версии вымогательского ПО Albabat теперь нацелены не только на Windows, но и на Linux и macOS

Komolov Rostislav 26/03/25

Такой шаг свидетельствует о технической эволюции группировки и расширении круга потенциальных жертв, пишет Securitylab со ссылкой на исследование Trend Micro. Одновременно стало известно, что операторы вредоносного ПО используют GitHub для упрощения своей инфраструктуры.

BlackLock захватывает лидерство в сфере вымогателей-как-услуг

Komolov Rostislav 26/03/25

Группировка BlackLock стремительно выходит в лидеры среди операторов программ-вымогателей по модели RaaS. Согласноисследованию компании DarkAtlas, BlackLock не только наращивает масштабы атак, но и демонстрирует беспрецедентную гибкость в тактике, что делает её особенно опасной для различных отраслей.

Хакер Judische предстанет перед американским судом

Komolov Rostislav 26/03/25

Гражданин Канады Коннор Моука сделал шаг к тому, чтобы предстать перед судом в США по обвинениям в участии в одной из крупнейших серий кибератак , в ходе которой пострадали до 165 клиентов облачной платформы Snowflake. По версии следствия, действия хакеров привели к масштабным утечкам конфиденциальной информации, включая данные AT&T, Ticketmast …

«Группа Астра» и «Аладдин Р.Д.» представили совместное решение для защиты корпоративных данных

Komolov Rostislav 26/03/25

Рабочая станция на базе ОС Astra Linux и средства криптозащиты Secret Disk обеспечивает безопасность и сохранение конфиденциальности данных на рабочих ПК и ноутбуках. Комплексное предложение вендоров позволяет предотвратить утечку информации, вызванную как вмешательством извне, так и действиями персонала.

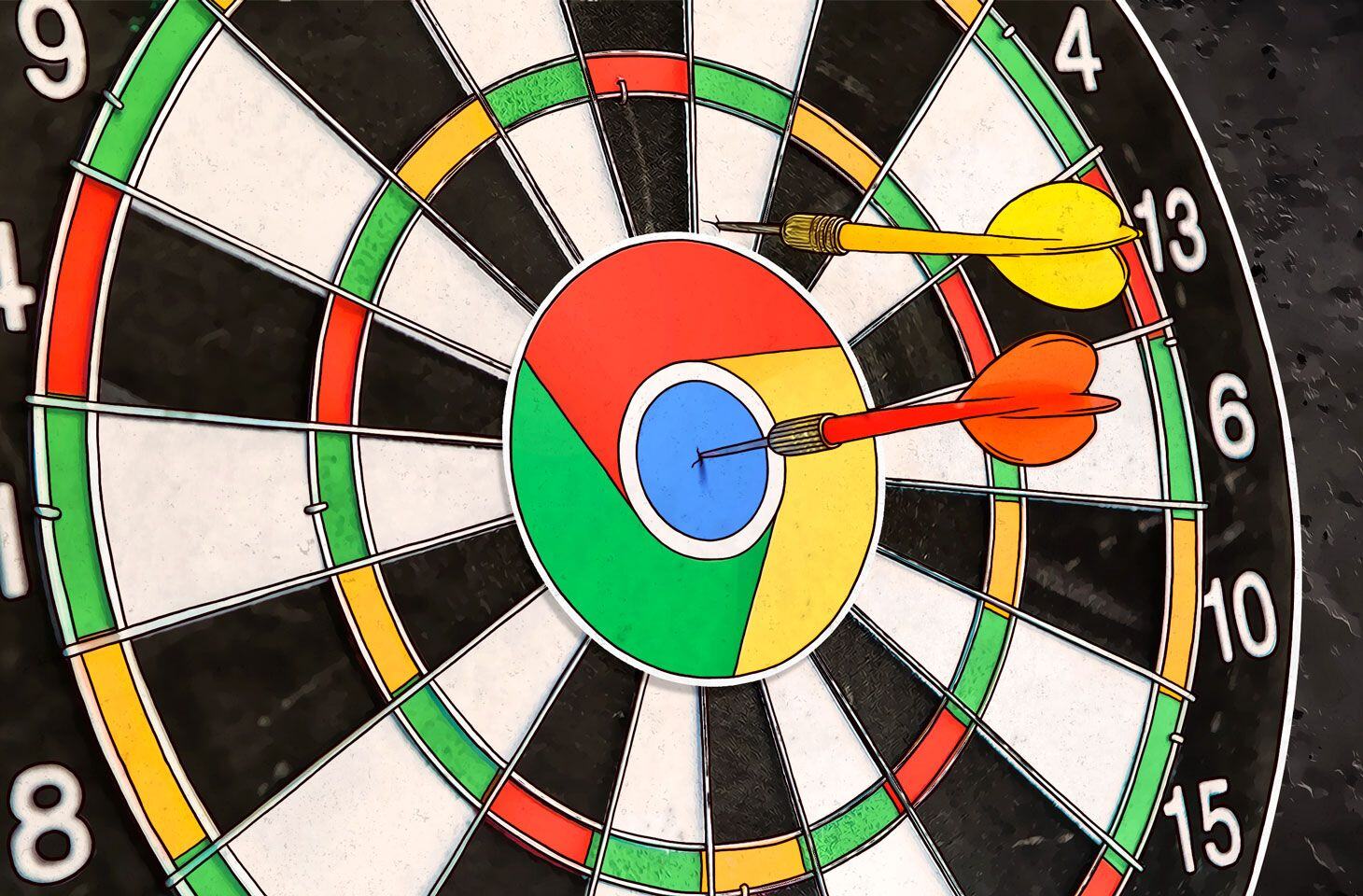

Операция «Форумный тролль»: новая APT-атака с использованием уязвимости нулевого дня в Chrome

Komolov Rostislav 26/03/25

В марте 2025 года сотрудники средств массовой информации, образовательных учреждений и правительственных организаций в России подверглись ранее неизвестной целевой атаке Операция «Форумный тролль». Волну попыток заразить пользователей сложным вредоносным ПО с применением нескольких эксплойтов нулевого дня распознали технологии «Лаборатории Касперск …

Совместимость MULTIFACTOR с продуктами zVirt и Termit усилит защиту ключевых ИТ-систем компаний

Komolov Rostislav 26/03/25

Компании МУЛЬТИФАКТОР и Orion soft успешно подтвердили совместимость системы двухфакторной аутентификации и контроля доступа MULTIFACTOR с системой виртуализации zVirt и системой терминального доступа Termit. Совместное использование решений поможет усилить защиту ИТ-инфраструктуры, обеспечить безопасность удаленного доступа к системам, минимизиров …

Сайт Нью-Йоркского университета (NYU) подвергся атаке

Komolov Rostislav 25/03/25

В результате были раскрыты личные данные более трёх миллионов абитуриентов за последние тридцать лет. Утром 22 марта злоумышленник взломал веб-страницу учебного заведения и в течение как минимум двух часов распространял конфиденциальную информацию, включая имена, баллы тестов, предполагаемые специальности, почтовые индексы, а также сведения о родст …

Создатель несуществующего ИИ Kubient привлёк $33 млн через схему взаимных платежей

Komolov Rostislav 25/03/25

Весной 2024 года сайт рекламно-технологической компании Kubient уверенно заявлял о себе как об «идеальном сочетании» опытных специалистов и разработчиков, стремящихся побороть растущий уровень мошенничества в цифровой рекламе.

Хроника взлома Zoth Protocol

Komolov Rostislav 25/03/25

Протокол Zoth сообщил о целенаправленной атаке, в ходе которой злоумышленнику удалось получить несанкционированный доступ к ключевой записи и заменить оригинальный контракт на вредоносный, передаёт Securitylab. Это позволило ему вывести средства на сумму около $8,4 млн из одного из Сегрегированных хранилищ, где в качестве залога использовался токен …

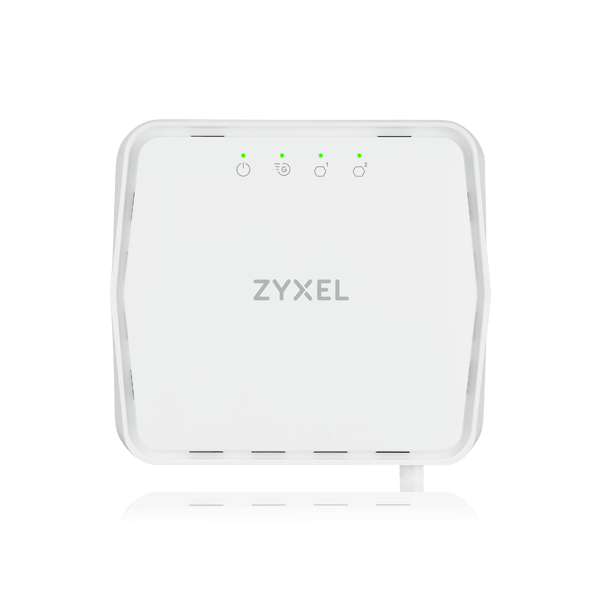

Китайская группировка Weaver Ant вела скрытую операцию внутри сети крупного азиатского телеком-оператора

Komolov Rostislav 25/03/25

Для маскировки своего присутствия и маршрутизации трафика злоумышленники использовали скомпрометированные маршрутизаторы Zyxel, развернув через них скрытую инфраструктуру.

Злоумышленники, стоящие за RaaS-операцией Medusa, начали использовать вредоносный драйвер ABYSSWORKER

Komolov Rostislav 25/03/25

Цель — отключение антивирусных и EDR -систем на атакуемых устройствах. Аналитики Elastic Security Labs выявили атаку с применением загрузчика, упакованного через сервис HeartCrypt, который устанавливал вредоносный драйвер, подписанный отозванным сертификатом китайского производителя. Этот компонент маскировался под обычный драйвер Falcon от CrowdSt …

В Мурманске вопросы информационной безопасности обсудят на форуме «Киберустойчивая Арктика»

Komolov Rostislav 25/03/25

В Мурманске 10-11 апреля на базе Центра информационных технологий состоится Первый специализированный форум по информационной безопасности (ИБ) «Киберустойчивая Арктика». Его организуют Правительство Мурманской области и компания Innostage.

«Газинформсервис» усиливает киберзащиту России: обучили инженеров ещё четырёх ключевых регионов

Komolov Rostislav 25/03/25

Компания «Газинформсервис» поддерживает динамичный темп работы, продолжая серию обучающих курсов по продуктам Efros Defence Operations и Jatoba. Новые интенсивы прошли во Владивостоке, Новосибирске, Москве и Санкт-Петербурге, собрав порядка 100 инженеров компаний-партнёров.

«Лаборатория Касперского» подтвердила статус стратегического лидера в тесте AV-Comparatives EPR Test третий год подряд

Komolov Rostislav 24/03/25

Решение Kaspersky EDR Expert третий раз подряд получило статус Strategic Leader по итогам теста Endpoint Prevention and Response (EPR) от AV-Comparatives. Это подтверждает, что продукт обеспечивает высокий уровень предотвращения инцидентов и реагирования на них, с низкими уровнем ложных срабатываний и итоговой стоимостью владения решением.

Trusted Signing: хакеры отмывают вирусы через официальный сервис Microsoft

Komolov Rostislav 24/03/25

Киберпреступники начали использовать сервис Microsoft Trusted Signing, чтобы подписывать вредоносные программы так, будто они безопасны и созданы надёжными компаниями. Это помогает обходить антивирусы и другие системы защиты, которые больше доверяют подписанным файлам.

Lovit объяснила, что недавний сбой произошёл из-за масштабной DDoS-атаки

Komolov Rostislav 24/03/25

Компания Lovit объяснила, что сбой произошёл из-за масштабной DDoS-атаки, которая затронула ключевые элементы инфраструктуры. Эта информация была подтверждена Роскомнадзором. Согласно данным сервиса Downdetector, зафиксировавшего пик обращений около 10:30 утра 22 марта, количество жалоб превысило 1500, пишет Securitylab.

Найдены уязвимые BIOS на ноутбуках Clevo и Gigabyte

Komolov Rostislav 24/03/25

В конце февраля 2025 года Binarly получила сообщение о подозрительном инциденте в экосистеме UEFI. Запись в публичном репозитории SupplyChainAttacks указывала на утечку приватных ключей Boot Guard в прошивках устройств Clevo. Источник — форум Win-Raid, где пользователь обнаружил приватные ключи в открытом доступе в составе пакета обновления BIOS, п …

Мошенники начали использовать новую схему кражи денег с банковских карт

Komolov Rostislav 24/03/25

По данным банка, злоумышленники больше не создают виртуальный клон карты на своём устройстве. Вместо этого они устанавливают основной модуль вредоносной программы прямо на телефон клиента. Затем жертву убеждают самостоятельно перевести деньги на якобы «безопасный счёт», который на деле является NFC-клоном карты, контролируемым мошенником, пишет Sec …

Взлом через HTTP-доступ: хакер rose87168 шантажирует клиентов Oracle

Komolov Rostislav 24/03/25

Компания Oracle оказалась в центре внимания после заявления хакера под псевдонимом «rose87168» о крупной утечке данных, в ходе которой якобы были похищены около шести миллионов записей пользователей облачного сервиса. Угроза потенциально затронула до 140 тысяч арендаторов Oracle Cloud, пишет Securitylab.

Бесплатные переупаковщики файлов всё чаще используются для распространения вредоносного ПО

Komolov Rostislav 24/03/25

ФБР предупреждает : бесплатные онлайн-конвертеры документов могут привести к заражению устройств вредоносным ПО и даже к атакам с использованием вымогательского ПО. Причём фиксируются подобные схемы в последнее время всё чаще. Мошенники создают сайты, которые внешне предлагают простую и полезную услугу — перевод файлов из одного формата в другой. Э …

Фишинговая кампания, маскирующаяся под системные оповещения Microsoft, перешла на пользователей macOS

Komolov Rostislav 24/03/25

Фишинговая кампания, маскирующаяся под системные оповещения Microsoft, изменила направление и теперь нацелена на пользователей macOS. Изначально атаки были ориентированы на владельцев Windows-устройств, но в начале 2025 года специалисты платформы LayerX, занимающейся защитой поисковиков, зафиксировали смену вектора атаки. Кампания активно развивала …

Выпущена новая модель шлюза безопасности ViPNet Coordinator HW50 на базе российской платформы «АТБ-Электроника»

Komolov Rostislav 24/03/25

Компания «ИнфоТеКС» объявляет о расширении модельного ряда программно-аппаратного комплекса ViPNet Coordinator HW 4. Новое исполнение ViPNet Coordinator HW50 разработано на базе аппаратной платформы HW50 A1 и обеспечивает производительность в режиме шифрования (VPN) до 250 Мбит/с, в режиме межсетевого экрана до 700 Мбит/с.

Axiom JDK Certified и Libercat Certified подтвердили совместимость с PAM-системой компании Web Control

Komolov Rostislav 24/03/25

Axiom JDK (АО «Аксиом») и Web Control завершили совместные испытания и обеспечили совместимость продуктов для использования в ландшафтах с повышенными требованиями к ИБ. Тесты подтвердили полную работоспособность системы управления привилегированным доступом sPACE PAM с отечественной средой разработки и исполнения Java Axiom JDK Certified и серверо …

Двойной удар: злоумышленники шифруют данные жертв, а затем публикуют их IP-адреса

Komolov Rostislav 21/03/25

Группа Fog, известная кибератаками с использованием программ-шифровальщиков, начала публиковать в даркнете IP-адреса вдобавок к другим украденным данным организаций из различных отраслей. Это обнаружили эксперты Kaspersky GReAT (Глобального центра исследований и анализа угроз «Лаборатории Касперского»). Таким образом атакующие усиливают психологиче …

Приглашаем на интенсив по InfoWatch Traffic Monitor

Komolov Rostislav 21/03/25

Академия InfoWatch разработала и запустила новый курс по использованию и администрированию DLP-системы InfoWatch Traffic Monitor. Это практико-ориентированное обучение, которое поможет специалистам повысить квалификацию и улучшить навыки работы с системой.

Минцифры обсуждает послабления для сайтов объявлений

Komolov Rostislav 21/03/25

Власти рассматривают возможность исключения сайтов объявлений из-под действия законопроекта о кибермошенничестве. Источник в сфере онлайн-торговли сообщил РБК, что этот вопрос обсуждался 10 марта на совещании Минцифры и ИТ-компаний. Заместитель министра Иван Лебедев заявил, что соответствующее поручение дал лично глава Минцифры Максут Шадаев.

Вредонос DollyWay уже 9 лет взламывает сайты WordPress

Komolov Rostislav 21/03/25

С 2016 года в ходе вредоносной кампании DollyWay было взломано более 20 000 сайтов на WordPress по всему миру путем перенаправления пользователей на мошеннические ресурсы. За 9 лет атака значительно эволюционировала, добавив сложные механизмы уклонения, повторного заражения и монетизации, согласно Securitylab.

Новый вредонос под названием Arcane предназначен для кражи конфиденциальных данных

Komolov Rostislav 21/03/25

Злоумышленники получают доступ к учётным записям VPN-сервисов, мессенджерам, игровым клиентам и файлам, хранящимся в браузерах. Вредоносное ПО активно распространяется с ноября 2024 года, и, по данным «Лаборатории Касперского», не связано с известным Arcane Stealer V, который уже давно распространяется на теневых форумах, пишут в Securitylab.

Уязвимость в PHP позволила превратить тысячи серверов в теневые криптофермы

Komolov Rostislav 21/03/25

Специалисты по кибербезопасности зафиксировали активное использование уязвимости CVE-2024-4577 в PHP для внедрения криптомайнеров и троянов удалённого доступа (RAT), таких как Quasar RAT. Данная уязвимость связана с инъекцией аргументов в PHP на системах Windows, работающих в режиме CGI, что позволяет злоумышленникам выполнять произвольный код, пиш …

Tycoon 2FA захватил 89% рынка фишинга

Komolov Rostislav 21/03/25

В начале 2025 года зафиксирован резкий рост фишинговых атак на заказ (PhaaS). Только за январь и февраль было обнаружено более миллиона атак, направленных на организации по всему миру, пишет Securitylab. Главными инструментами атак стали платформы Tycoon 2FA, EvilProxy и Sneaky 2FA. Лидером оказался Tycoon 2FA, использовавшийся в 89% атак. EvilProx …

Western Alliance обнаружил утечку данных спустя квартал после взлома

Komolov Rostislav 21/03/25

Western Alliance Bank, базирующийся в американском городе Финикс, штат Аризона, подтвердил, что персональная информация более 20 000 человек была похищена в результате эксплуатации уязвимости в популярном инструменте для передачи файлов. Инцидент произошёл в 2024 году, однако официальное уведомление о нарушении банк подал только на прошлой неделе в …

В 2024 году киберпреступники скомпрометировали на 33% больше записей учётных данных

Komolov Rostislav 21/03/25

В новом отчёте Flashpoint представлены данные о тенденциях, которые формируют кибербезопасность в 2025 году, включая рост кражи учётных данных, развитие инфостилеров, эксплойты и усиление атак с использованием программ-вымогателей.

Европол представил доклад о новых тенденциях в мире организованной киберпреступности

Komolov Rostislav 21/03/25

В докладе EU Serious and Organized Crime Threat Assessment 2025, подготовленном на основе данных полиции 27 стран ЕС, отмечается, что преступные группы используют ИИ для более точных и разрушительных атак. По словам исполнительного директора Европола Кэтрин Де Болле, киберпреступность превращается в «цифровую гонку вооружений», нацеленную на правит …

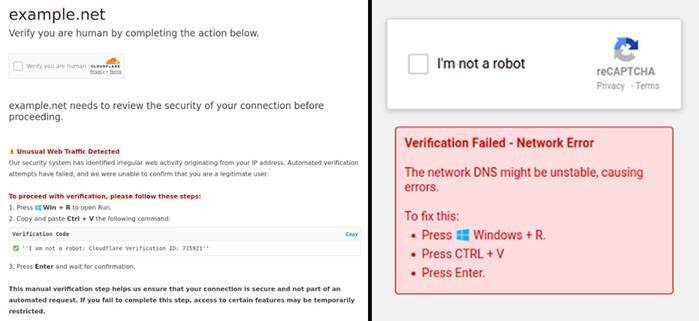

ClearFake прячет вредоносные скрипты в смарт-контрактах Binance

Komolov Rostislav 21/03/25

Киберпреступники, стоящие за кампанией ClearFake, продолжают совершенствовать свои методы атак, используя поддельные проверки reCAPTCHA и Cloudflare Turnstile для распространения вредоносного ПО. С июля 2023 года эта группа активно использует скомпрометированные сайты на WordPress, маскируя вредоносные обновления браузеров под легитимные. Об этом п …

Устройства россиян заражают вредоносом через книжные сайты

Komolov Rostislav 21/03/25

Злоумышленники распространяют скрытый майнер через несколько сайтов, где предлагается ознакомиться c литературными произведениями. В том числе речь идёт про ресурсы, которые копируют внешний вид известной некоммерческой пиратской библиотеки. Ссылки на эти порталы появляются в числе первых в поисковой выдаче.

Камчатский край запускает программу по поиску уязвимостей

Komolov Rostislav 21/03/25

Независимые исследователи кибербезопасности проверят и помогут усилить уровень защищенности одной из региональных государственных информационных систем. Багхантеры смогут искать уязвимости на официальном сайте исполнительных органов Камчатского края. Вознаграждение будет зависеть от критичности обнаруженных багов.

«СёрчИнформ КИБ» расширил контроль аудио в WhatsApp

Komolov Rostislav 21/03/25

DLP-система «СёрчИнформ КИБ» усилила контроль голосового трафика в WhatsApp для ПК. Система распознает содержимое аудиосообщений и звонков и ищет в них инциденты ИБ: например, передачу коммерческой тайны. Также ПО может заблокировать звонки и отправку голосовых сообщений.

СУБД Jatoba обеспечивает надёжное хранение данных в проекте «Эскулап КИ»

Komolov Rostislav 20/03/25

Решение компании «Газинформсервис» — СУБД Jatoba — выбрано в качестве системы управления базами данных в совместном проекте отечественного разработчика «ИТ-Контур» и Санкт-Петербургского научно-исследовательского института уха, горла, носа и речи Минздрава РФ в рамках разработки информационной системы «Эскулап КИ». Проект направлен на практическое …

Региональные компании стали чаще подвергаться DDoS-атакам

Komolov Rostislav 20/03/25

На российские компании за 2024 год было совершено 508 тыс. DDoS-атак, что почти вдвое превышает показатели 2023 года, пишет «Коммерсант» со ссылкой на экспертов, пишет Sostav.

Termidesk Connect – новый российский балансировщик нагрузки для создания отказоустойчивых ИТ-сервисов и приложений

Komolov Rostislav 20/03/25

Разработчик инфраструктурного ПО «Увеон – облачные технологии» выпустил новый продукт – контроллер доставки приложений Termidesk Connect. Он способен полноценно заменить аналоги от Citrix, F5 и других глобальных вендоров. С его помощью можно решить множество актуальных для современного бизнеса задач: создавать и масштабировать геораспределенные арх …

Вышел новый релиз платформы Security Vision

Komolov Rostislav 20/03/25

Обновление значительно расширяет функциональные возможности платформы, оптимизирует ее разворачивание и делает работу пользователей еще более удобной и продуктивной. Это достигается за счет усовершенствованных рабочих процессов, гибкой настройки фильтров представления, расширенных возможностей для работы с отчетами и других улучшений.

Каждая третья кибератака длилась в 2024 году больше месяца

Komolov Rostislav 20/03/25

Более трети (35%) инцидентов, по которым фиксировались обращения в глобальную команду по реагированию на компьютерные инциденты «Лаборатории Касперского» (Global Emergency Response Team, GERT) в 2024 году, представляли собой длительные кибератаки, то есть продолжающиеся более месяца. Об этом сообщается в ежегодном отчёте команды Kaspersky GERT.

67% всех инцидентов в странах АСЕАН пришлись на 2024 год

Komolov Rostislav 19/03/25

В 2024 году страны Юго-Восточной Азии подвергались кибератакам в два раза чаще, чем в 2023-м. Согласно исследованию Positive Technologies, больше других от киберпреступлений пострадали Вьетнам, Таиланд, Филиппины, Сингапур, Индонезия и Малайзия, а основными целями злоумышленников стали промышленность, правительственные структуры и финансовые органи …

Кибератаки на муниципальные правительства в США продолжают набирать обороты

Komolov Rostislav 19/03/25

В штате Канзас власти округа Ачисон сообщили о закрытии всех своих офисов после обнаружения киберинцидента, повлиявшего на работу компьютерных сетей. Представители округа заявили, что сразу после обнаружения атаки начали расследование и оценку последствий. В округе проживает более 16000 человек, пишет Securitylab.

Преступники взламывают Telegram и используют украденные учётные записи для мошеннических схем

Komolov Rostislav 19/03/25

Аналитики компании F6 в ходе исследования механизмов угона учёток Telegram выявили новую мошенническую схему. После похищения учётной записи путём предложения трудоустройства злоумышленники автоматически распространяют мошеннические ссылки на несуществующий опрос от имени партии «Единая Россия». Такой метод зафиксирован впервые, согласно Securityla …

Неисправленная уязвимость в Microsoft Windows используется 11 группировками для кибершпионажа

Komolov Rostislav 19/03/25

Согласно исследованию Trend Micro Zero Day Initiative (ZDI), проблема связана с обработкой файлов Windows Shortcut (.LNK), позволяя злоумышленникам скрыто выполнять вредоносные команды на целевой машине. Основной метод обхода защиты — использование скрытых аргументов командной строки с символами Line Feed (\x0A) и Carriage Return (\x0D), пишет Secu …

Злоумышленники заставляют ИИ внедрять бэкдоры через Unicode-символы

Komolov Rostislav 19/03/25

Специалисты по кибербезопасности обнаружили новую атаку на цепочку поставок под названием Rules File Backdoor. Уязвимость затрагивает ИИ-редакторы кода GitHub Copilot и Cursor, позволяя злоумышленникам внедрять скрытые вредоносные направления в код.

Jatoba и BarsUp.Access Manager — решение для критически важных данных

Komolov Rostislav 19/03/25

Российские компании «Газинформсервис» и «БАРС Груп» успешно завершили тестирование, которое подтвердило полную совместимость системы управления базами данных Jatoba (версия 6.4.1) и системы управления доступом BarsUp.Access Manager (версия 1.2.35). Это решение особенно актуально для государственных учреждений, финансовых организаций и предприятий, …

Россия заняла второе место по количеству утечек данных в мире

Komolov Rostislav 19/03/25

Общее количество утечек данных в мировом масштабе снижается, но частота их появления по-прежнему остается угрожающей. По итогам 2024 года Россия заняла второе место среди исследуемых стран по количеству инцидентов – на российские организации пришлось 8,5% случаев компрометации данных, зарегистрированных в мире. При этом в рейтинге по утечкам персон …

Опубликована полная программа онлайн-конференции “ИБ без фильтров” от Контура

Редакция сайта 19/03/25

Онлайн-конференция "ИБ без фильтров" состоится 26 марта, с 11:00 до 15:20 МСК. Будут представлены реальные кейсы, стратегии и диалог с ведущими экспертами отрасли. Участие бесплатное, зарегистрироваться можно вплоть до начала мероприятия по ссылке.

Архиватор ARZip совместим с ОС РОСА Хром

Komolov Rostislav 19/03/25

Российские компании-разработчики «РОСА» и ARinteg объявляют об успешном прохождении испытаний совместимости программных продуктов: ОС РОСА Хром 12 (ФСТЭК) и архиватора ARZip версии 1.8.2. Подписанный сторонами сертификат подтверждает работоспособность и корректность совместного функционирования решений.

VDC Research включила «Лабораторию Касперского» в число ключевых игроков мирового рынка решений информационной безопасности для промышленности

Komolov Rostislav 19/03/25

«Лаборатория Касперского» заняла заметное место на растущем рынке безопасности операционных технологий (OT) в ключевых регионах мира. Компания достигла больших успехов в России и Китае, а также в некоторых частях Азии и Европы. Об этом сообщается в новом отчёте международной исследовательской организации VDC Research. Признание аналитиков подтвержд …

«СёрчИнформ» приглашает на межотраслевую конференцию «Про ИБ без воды: Практика. Тренды. Решения»

Редакция сайта 18/03/25

24 апреля в Москве более трехсот руководителей ИБ-служб соберутся на межотраслевой конференции по информационной безопасности.

Северокорейские хакеры используют видеозвонки для распространения вредоносного ПО

Komolov Rostislav 18/03/25

Теперь злоумышленники выдают себя за венчурных инвесторов и вводят жертв в заблуждение, вынуждая их установить вредоносный софт. Специалист Security Alliance в соцсетях рассказал о новом методе мошенничества.

Специалисты Microsoft обнаружили новый троян удалённого доступа — StilachiRAT

Komolov Rostislav 18/03/25

Он использует сложные техники для маскировки, закрепления в системе и кражи конфиденциальных данных. Несмотря на ограниченное распространение, компания решила публично поделиться индикаторами компрометации и рекомендациями по защите, чтобы помочь специалистам по кибербезопасности обнаружить угрозу и минимизировать её последствия. Об этом пишет Secu …

Двухэтапная атака на Apache Tomcat позволяет захватывать серверы без пароля

Komolov Rostislav 18/03/25

Недавно раскрытая уязвимость в Apache Tomcat началась использоваться всего через 30 часов после публичного раскрытия иразмещения PoC-эксплойта. Уязвимость, получившая идентификатор CVE-2025-24813 , затрагивает следующие версии сервера: Apache Tomcat 11.0.0-M1 — 11.0.2; Apache Tomcat 10.1.0-M1 — 10.1.34; Apache Tomcat 9.0.0-M1 — 9.0.98.

Китай раскрыл личности четырёх главных тайванских государственных хакеров

Komolov Rostislav 18/03/25

Министерство государственной безопасности Китая (MSS) опубликовало заявление, раскрывающее личности четырех членов «Информационно-коммуникационного и электронного командования», связанного с силами «тайваньской независимости».

Вредоносный код в GitHub Actions похищает пароли - 23 000 возможных жертв

Komolov Rostislav 18/03/25

Программное обеспечение с открытым исходным кодом, используемое более чем 23 000 организациями, было скомпрометировано вредоносным кодом, похищающим учетные данные. Хакеры получили несанкционированный доступ к учетной записи одного из сопровождающих проекта, что привело к серьезной атаке на цепочку поставок.

Злоумышленники заявили о похищении данных сотен миллионов клиентов сети Alibaba

Komolov Rostislav 18/03/25

На теневом форуме в даркнете появилось объявление о продаже огромной базы данных китайского маркетплейса Taobao: хакерская группировка Babuk утверждает, что располагает информацией о более чем 600 миллионах клиентов и 8 миллиардах заказов, пишет Securitylab.

Ассоциация цифровых платформ попросила доработать законопроект о кибермошенничестве

Komolov Rostislav 18/03/25

Ассоциация цифровых платформ (АЦП), в которую входят «Яндекс», «Сбер», Wildberries, Ozon и «Авито», заявила о необходимости изменить подход к законопроекту о борьбе с кибермошенничеством. Свои предложения по корректировке документа организация направила Минэкономразвития, Минцифры, администрации президента и Госдуме, пишет РБК.

«Лаборатория Касперского» и Smart Africa заключили стратегическое партнёрство для укрепления кибербезопасности в Африке

Komolov Rostislav 18/03/25

«Лаборатория Касперского» подписала меморандум о взаимопонимании сроком на три года с международной организацией Smart Africa. Цели сотрудничества — развитие цифровых навыков среди профессионалов и широких слоёв населения, а также унификация стандартов и подходов к кибербезопасности на Африканском континенте.

ГК Softline стала ключевым партнёром компании МУЛЬТИФАКТОР

Komolov Rostislav 17/03/25

ГК Softline (ПАО «Софтлайн»), ведущий поставщик решений и сервисов в области цифровой трансформации и информационной безопасности, развивающий комплексный портфель собственных продуктов и услуг, стала безусловным лидером по продажам системы двухфакторной аутентификации MULTIFACTOR в 2024 году. Это решение группа компаний предлагает клиентам для защ …

BRUTED автоматизирует атаки на корпоративные сети

Komolov Rostislav 17/03/25

Группировка Black Basta внедрила новый инструмент для взлома сетевых устройств под названием BRUTED. Фреймворк автоматизирует брутфорс-атаки устройства, доступные через интернет, такие как межсетевые экраны и VPN, что позволяет злоумышленникам масштабировать атаки с минимальными усилиями. Об этом пишет Securitylab.

Какие уязвимые модели D-Link больше не будут получать обновлений

Komolov Rostislav 17/03/25

Эксперт команды PT SWARM Владимир Разов выявил уязвимость в нескольких моделях роутеров D-Link. Уязвимость получила идентификатор BDU:2024-06211 и оценку 8,4 балла по шкале CVSS 3.0, пишут в Securitylab.

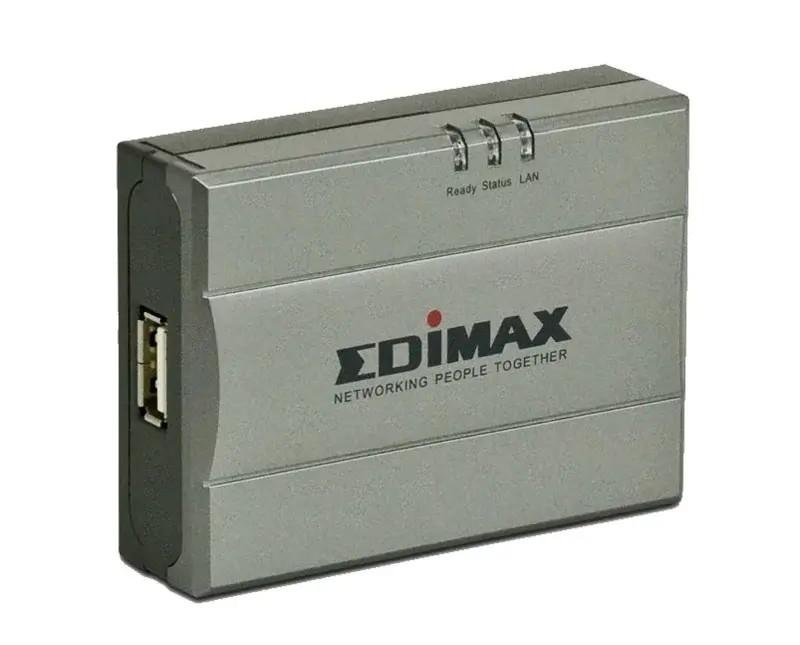

Уязвимость в продуктах Edimax эксплуатируется для вовлечения в ботнет IoT-устройств

Komolov Rostislav 17/03/25

Первые признаки эксплуатации CVE-2025-1316 (CVSS: 9.3) были [АГ1] компания Akamai обнаружила в октябре 2024 года, однако найденный PoC свидетельствует о существовании Zero-Day с июня 2023 года. В ходе расследования зафиксирована активность нескольких ботнетов, использующих данную уязвимость. Среди них — различные модификации Mirai, а также вредонос …

Правоохранители судят еще одного ключевого участника группировки LockBit

Komolov Rostislav 17/03/25

Ростиславу Паневу предъявлены обвинения в участии в деятельности группировки LockBit. По данным следствия, Панев был ключевым разработчиком шифраторов группы, а также инфостилера StealBit.

Поддельные Adobe и DocuSign крадут данные Microsoft 365

Komolov Rostislav 17/03/25

Исследователи из Proofpoint обнаружили кампанию, в которой злоумышленники продвигают вредоносные OAuth-приложения, выдавая их за официальные сервисы Adobe и DocuSign. Их цель — похищение учётных данных Microsoft 365 и распространение зловредного ПО, пишут в Securitylab.

Почти 12 000 репозиториев GitHub подверглись атаке с использованием поддельных предупреждений безопасности

Komolov Rostislav 17/03/25

Злоумышленники обманом заставляли пользователей авторизовать вредоносное OAuth-приложение, предоставляя хакерам контроль над своими аккаунтами и кодом. Об этом пишет Securitylab.

В PyPI найдено 20 фальшивых пакетов для похищения данных

Komolov Rostislav 17/03/25

Исследователи в области кибербезопасности предупредили о вредоносной кампании, направленной на пользователей репозитория Python Package Index (PyPI). Злоумышленники распространяли поддельные библиотеки, маскируя их под утилиты, связанные со «временем» (time), но со скрытой функцией кражи чувствительных данных, включая облачные токены доступа, пишет …

Атака на цепочку поставок затронула более 100 автосалонов в США

Komolov Rostislav 17/03/25

Злоумышленники воспользовались уязвимостью в стороннем прдукте, используемом продажниками, внедрив вредоносный код, который перенаправлял пользователей на поддельные страницы. На этих страницах посетители подвергались атаке с целью установки удалённого трояна SectopRAT.

BI.ZONE: мошенники стали активнее рассылать письма с «розыгрышами призов»

Komolov Rostislav 17/03/25

Специалисты BI.ZONE Mail Security и BI.ZONE Brand Protection зафиксировали рост количества писем со ссылками, которые ведут на поддельные сайты с предложением поучаствовать в розыгрыше призов. По данным экспертов, за последние полгода сотрудники российских компаний получали в среднем 56 тысяч таких сообщений ежемесячно. В марте активность мошеннико …

Эксперты Kaspersky GReAT впервые зафиксировали кибератаки группы SideWinder на объекты атомной отрасли

Komolov Rostislav 17/03/25

С 2024 года группа SideWinder стала совершать сложные целевые кибератаки (APT) на объекты атомной отрасли в Южной Азии, включая АЭС и агентства по атомной энергии. Это обнаружили эксперты Kaspersky GReAT (Глобального центра исследований и анализа угроз «Лаборатории Касперского»). Цель злоумышленников — кибершпионаж. При этом группа существенно расш …

Будущее управления IT-инфраструктурой: тренды, вызовы и перспективы локализации

Галина Скочко 17/03/25

19 марта 2025 со специалистами RuDesktop обсудим как выбрать надежные инструменты для технической поддержки в условиях импортозамещения, обеспечить полный контроль над вашей IT-инфраструктурой, снизить затраты и упростить процессы, гарантируя высокий уровень безопасности и соответствие современным требованиям. Программа и регистрация →

Российский морской регистр судоходства ставит заслон киберштормам с помощью отечественной системы «Блокхост-Сеть 4»

Komolov Rostislav 14/03/25

В условиях постоянного роста киберугроз Российский морской регистр судоходства (РС) укрепил свою цифровую оборону. Выбор пал на отечественную систему защиты информационных ресурсов «Блокхост-Сеть 4», разработанную компанией «Газинформсервис». Это решение обеспечивает надёжную защиту данных и бесперебойную работу критически важных сервисов, соответс …

Вышла новая версия продукта «Умный мониторинг» 1.1

Komolov Rostislav 14/03/25

Компания «ИТ-Экспертиза» выпустила версию 1.1 системы сбора и анализа технологических данных, оперативного реагирования и прогнозирования «Умный мониторинг».

Злоумышленники используют поддельные репозитории GitHub для распространения вредоносного ПО

Komolov Rostislav 14/03/25

Под видом игровых читов, взломанных программ и утилит они распространяют SmartLoader, который затем загружает Lumma Stealer и другие угрозы.

Количество жертв группировки Medusa достигло 300

Komolov Rostislav 14/03/25

Об этом говорится в совместном предупреждении CISA, ФБР и MS-ISAC. По данным ведомств, к февралю 2025 года группировка атаковала компании в сфере здравоохранения, образования, юриспруденции, страхования, технологий и производства, пишет Securitylab. Группа Medusa появилась ещё в январе 2021 года, но активно заявила о себе лишь в 2023-м, когда созда …

Новый опасный вирус-вымогатель DragonForce шифрует файлы на заражённых системах и требует выкуп в криптовалюте

Komolov Rostislav 14/03/25

Распространяется он через фишинговые атаки, вредоносные веб-сайты и эксплуатацию уязвимостей, активно маскируясь под легитимные файлы. По данным экспертов Resecurity, после проникновения в систему вирус использует различные методы для закрепления: копирует себя в разные каталоги, модифицирует реестр Windows и создаёт запланированные задачи для авто …

Positive Technologies представили исследование рынка украденных данных за вторую половину 2024

Komolov Rostislav 14/03/25

Эксперты Positive Technologies проанализировали около 3500 объявлений о продаже утекших данных, опубликованных в дарквебе во второй половине 2024 года. Исследование показало, что самые ценные активы на теневых рынках — данные платежных карт, средняя стоимость которых достигает 2500 долларов США, передаёт Securitylab.

Китайская кибергруппа UNC3886 взломала устаревшие маршрутизаторы MX от Juniper Networks, используя скрытые бэкдоры

Komolov Rostislav 14/03/25

По данным Mandiant, злоумышленники применяют активные и пассивные бэкдоры, отключают логирование и сохраняют доступ в сети жертв. UNC3886 известна с 2022 года и атaкует сетевые устройства и виртуализацию, нацеливаясь на оборонные, технологические и телекоммуникационные компании в США и Азии, напоминает Securitylab. Устройства на периметре сети, как …

Уязвимость в библиотеке FreeType уже используется в реальных атаках

Komolov Rostislav 14/03/25

Facebook* предупреждает об уязвимости в библиотеке FreeType, которая затрагивает все версии до 2.13 и может привести к выполнению произвольного кода. FreeType — это широко используемая библиотека с открытым исходным кодом, предназначенная для рендеринга шрифтов, пишет Securitylab. Она применяется в различных системах и сервисах, включая Linux, Andr …

В Индии задержан один из предполагаемых администраторов криптобиржи Garantex

Komolov Rostislav 14/03/25

Он был арестован во время отдыха с семьей по запросу США. Сейчас Бещёков находится в Дели и ожидает экстрадиции в Америку. В расследовании деятельности Garantex принимали участие и российские силовые структуры.

Определены победители премии «Цифровые Вершины 2025»

Komolov Rostislav 14/03/25

На финальном этапе состоялась презентация проектов в формате elevator pitch, а также пленарная дискуссия, в ходе которой прошла премьера исследования о цифровизации российских компаний, которое провели РФРИТ и НАФИ.

УЦСБ вошел в тройку крупнейших поставщиков ИТ в ТЭК

Komolov Rostislav 14/03/25

УЦСБ занял третье место среди российских поставщиков ИТ в ТЭК в рейтинге аналитического центра TAdviser, продемонстрировав рост выручки на 66,5% с 4,7 до 7,9 млрд руб. по итогам 2023 года.

Доля кибератак на модели доверительных отношений выросла почти вдвое в 2024 году

Komolov Rostislav 13/03/25

В 2024 году большинство кибератак на бизнес начинались с эксплуатации уязвимостей в публично доступных приложениях (39,2%). Во всём мире этот метод остаётся наиболее распространённым на протяжении нескольких лет. По сравнению с 2023 годом злоумышленники стали чаще использовать скомпрометированные учётные записи: доля таких событий выросла с 20,3% д …

R-EVOlution Conference 2025: революция подходов и технологий

Komolov Rostislav 13/03/25

23 апреля 2025 года в Москве состоится R-EVOlution Conference 2025 — мероприятие, где ведущие эксперты обсудят актуальные вызовы безопасности, стратегии автоматизации и новый этап зрелости рынка. Компания R-Vision представит новый технологический подход, с помощью которого достигается синергия между задачами и интересами внутренних команд бизнеса, …

Французское агентство по кибербезопасности опубликовало ежегодный отчёт о киберугрозах за 2024 год

Komolov Rostislav 13/03/25

Основной тенденцией года стало увеличение числа атак на критически важные объекты, включая телекоммуникационные сети, государственные учреждения и крупные международные мероприятия. Среди ключевых угроз специалисты отмечают DDoS-атаки, операции кибершпионажа, компрометацию цепочек поставок и распространение программ-вымогателей, пишет Securitylab.

В Google Play найдено северекорейское шпионское ПО

Komolov Rostislav 13/03/25

Группа хакеров, предположительно связанная с правительством Северной Кореи, разместила шпионское ПО для Android в магазине приложений Google Play, сумев убедить некоторых пользователей скачать его. Об этом сообщает ИБ-компания Lookout, пишет Securitylab.

Колумбийские правительственные организации подверглись серии целевых атак группы Blind Eagle

Komolov Rostislav 13/03/25

По данным Check Point, с ноября 2024 года хакеры активизировали атаки, затронувшие более 1600 жертв. Blind Eagle, также известная как AguilaCiega, APT -C-36 и APT-Q-98, специализируется на атаках в Южной Америке, преимущественно в Колумбии и Эквадоре, пишет Securitylab. Группа применяет методы социальной инженерии, используя фишинговые письма для п …

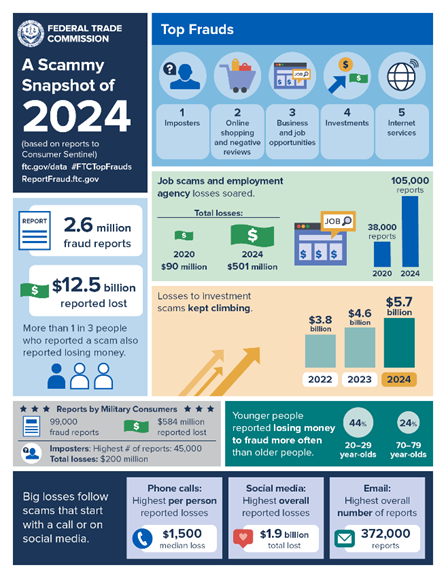

Федеральная торговая комиссия США (FTC) опубликовала ежегодный отчёт о мошенничестве

Komolov Rostislav 13/03/25

В 2024 году жертвы афер потеряли более 12 миллиардов долларов — на 2 миллиарда больше, чем годом ранее. Среди самых распространённых схем значатся мошенничество с подменой личности, кража персональных данных и поддельные инвестиции в криптовалюту, пишет Securitylab.

Злоумышленники используют более 778000 криптокошельков для перенаправления активов на свои счета

Komolov Rostislav 13/03/25

На момент анализа эксперты выявили 423 кошелька, на которых хранилось $95300, однако история транзакций указывает на более значительные суммы. Одним из ключевых элементов кампании является единый кошелек Solana, который используется как центральный узел для получения средств. Анализ транзакций показал, что на него уже поступило свыше $300 000, пише …

Индийская группировка SideWinder нацелилась на организации в сфере морских перевозок и логистики в Африке и Азииpи

Komolov Rostislav 13/03/25

По данным исследователей «Лаборатории Касперского», атаки участились в 2024 году и включают использование проверенных методов социальной инженерии, а также устаревших, но всё ещё эффективных уязвимостей, пишет Securitylab. Одним из ключевых инструментов группировки остаётся фишинговая рассылка с вредоносными документами, содержащими эксплойт к CVE- …

Масштабная уязвимость нулевого дня в продуктах Apple использовалаcь в атаках высокой сложности

Komolov Rostislav 13/03/25

Уязвимость CVE-2025-24201 была обнаружена в движке WebKit, который используется в браузере Safari, а также во множестве других приложений и браузеров на платформах macOS, iOS, Linux и Windows. По данным Apple, уязвимость связана с ошибкой выхода за границы массива (out-of-bounds write) и может позволить злоумышленникам выйти за пределы песочницы We …

Программное обеспечение ICONICS оказалось уязвимым перед атаками, позволяющими повышать привилегии

Komolov Rostislav 13/03/25

Всего было выявлено пять уязвимостей, потенциально ведущих к полному компрометации системы. Эксперты Palo Alto Networks обнаружили проблемы в версиях 10.97.2 и 10.97.3, а также, вероятно, в более ранних выпусках. Хотя производитель уже выпустил исправления, интернет-сканирование выявило несколько десятков серверов ICONICS, остающихся уязвимыми и по …

Уязвимые роутеры TP-Link Archer стали мишенью новой ботнет-кампании Ballista

Komolov Rostislav 13/03/25

Об этом сообщили исследователи из компании Cato Networks. Вредоносная сеть использует уязвимость CVE-2023-1389, которая позволяет злоумышленникам выполнять произвольный код на необновлённых устройствах.

Выход на международный рынок и объем отгрузок более миллиарда: Positive Technologies подвела итоги PT NGFW за 2024 год

Komolov Rostislav 13/03/25

Positive Technologies 12 марта 2025 года провела ежегодное мероприятие для партнеров «День открытых дверей», где подвела главные продуктовые итоги года. Фокус был сделан на финансовых результатах межсетевого экрана нового поколения PT NGFW.

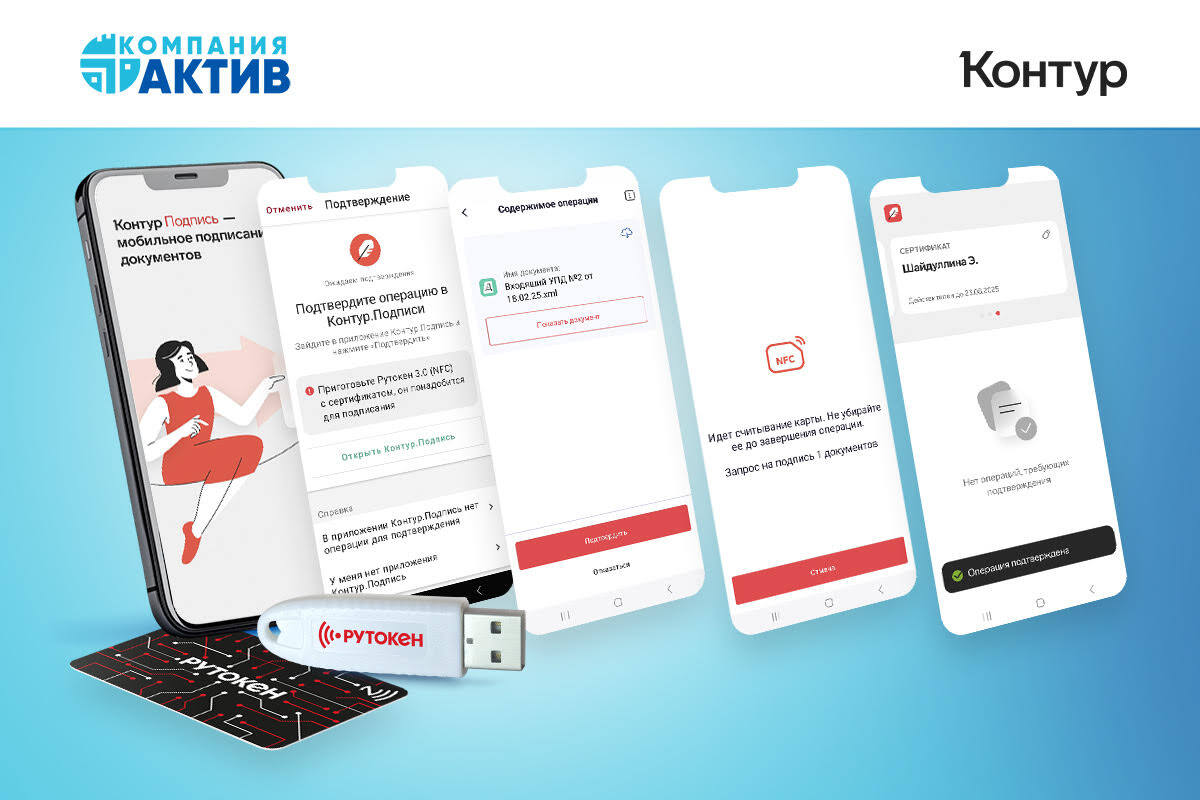

Контур внедрил мобильное подписание документов для руководителей с помощью USB-токенов Рутокен

Komolov Rostislav 13/03/25

Теперь директора и ИП могут подписывать документы с контрагентами прямо с телефона, что существенно ускоряет выполнение бизнес-процессов и повышает их безопасность. Решение разработали Удостоверяющий центр Контура и компания «Актив».

RED Security провел опрос по самым распространенным схемам мошенничества за год

Komolov Rostislav 13/03/25

Компания RED Security, открытая экосистема ИБ-решений и экспертизы для комплексной защиты бизнеса, исследовала схемы интернет-мошенничества, с которыми граждане России чаще всего сталкивались в 2024 году. Опрос показал, что, несмотря на регулярное появление новых способов обмана, россияне чаще всего сталкивались со звонками от имени служб безопасно …

SIEM-система «Лаборатории Касперского» обеспечивает безопасность учреждений сферы здравоохранения в Амурской области

Komolov Rostislav 13/03/25

Организации сферы здравоохранения в Амурской области начали мониторить события информационной безопасности с помощью SIEM-системы Kaspersky Unified Monitoring and Analysis Platform (KUMA). Поставкой и внедрением решения занимался системный интегратор МАСКОМ-Техлайн.

Июньский Форум ITSEC 2025: безопасность in-house разработки

Амир Хафизов 12/03/25

17-18 июня 2025 г. в Москве пройдет форум ITSEC 2025. Июньский ITSEC — это про интеграцию безопасности в процессы внутренней разработки средних и крупных компаний. Здесь обсуждаются лучшие практики, инструменты и подходы, которые помогают обеспечивать безопасность на всех этапах разработки, а также защиту приложений в продакшн-среде. Регистрация на …

«СёрчИнформ КИБ» и корпоративный мессенджер Squadus подтвердили совместимость

Komolov Rostislav 12/03/25

Разработчики «СёрчИнформ» и МойОфис, ведущая российская технологическая компания, протестировали совместимости своих продуктов: DLP-системы «СёрчИнформ КИБ» и корпоративного мессенджера Squadus. Теперь DLP контролирует обмен информацией в Squadus и защищает ее от утечки.

«ДиалогНаука» подтвердила статус SWIFT CSP Certified Assessor

Komolov Rostislav 12/03/25

Компания «ДиалогНаука», системный интегратор в области информационной безопасности, продлила статус SWIFT CSP Certified Assessor. Наличие статуса подтверждает, что компания прошла специальную сертификацию и может проводить оценку соответствия требованиям программы безопасности пользователей SWIFT.

R-Vision VC и МФТИ запускают студенческий акселератор для стартапов в сфере AI в кибербезопасности с призовым фондом 1,5 млн рублей

Komolov Rostislav 12/03/25

Московский физико-технический институт (МФТИ) совместно с корпоративным венчурным фондом R-Vision Venture Capital объявляют о запуске студенческого акселератора «Физтех. Идея R-Vision VC», направленного на развитие стартапов в области искусственного интеллекта и кибербезопасности. Призовой фонд программы составляет 1,5 млн рублей.

Центр экспертизы Гарда поможет бизнесу снизить операционные риски информационной безопасности

Komolov Rostislav 12/03/25

Группа компаний «Гарда» открыла Центр экспертизы для выявления и оценки рисков информационной безопасности у заказчиков, а также защиты данных на всех этапах жизненного цикла. Специалисты Центра помогут обучать сотрудников и повышать уровень их киберграмотности, а также обеспечивать соответствие систем информационной безопасности требованиям регуля …

Кибермошенники начали использовать самозапрет на кредиты для обмана россиян

Komolov Rostislav 12/03/25

Мошенники начали использовать новый инструмент финансовой защиты россиян — самозапрет на кредиты — для кражи данных и доступа к банковским счетам, сообщают «Известия» со ссылкой на Ассоциацию развития финграмотности.

«Лаборатория Касперского» и Сбер договорились о создании уникальных AI-решений для усиления кибербезопасности бизнеса и россиян

Komolov Rostislav 12/03/25

«Лаборатория Касперского» и Сбер заключили соглашение о сотрудничестве в сфере искусственного интеллекта. Стороны договорились о технологическом партнёрстве, изучении и разработке алгоритмов и решений в области кибербезопасности с использованием технологий искусственного интеллекта и машинного обучения, в частности GenAl. В планах — создание мульти …

Облачный провайдер Beget запускает публичную программу поиска уязвимостей на BI.ZONE Bug Bounty

Komolov Rostislav 12/03/25

Ранее компания уже присутствовала на площадке, но в приватном режиме. Теперь программа провайдера стала публичной. Все исследователи, которые зарегистрированы на платформе, смогут проверить уровень защищенности инфраструктуры компании. В рамках программы багбаунти Beget предлагает вознаграждение за обнаружение уязвимостей в своих системах.

Стартовал прием заявок на участие в Летней школе преподавателей Академии InfoWatch

Komolov Rostislav 12/03/25

Академия InfoWatch открыла прием заявок на участие в Летней школе преподавателей. Программа обучения разработана экспертами InfoWatch и ориентирована на повышение квалификации преподавателей вузов и колледжей по ИТ и ИБ направлениям. Обучение бесплатное, проводится онлайн. Выпускники получают удостоверение о повышении квалификации по программе допо …

«ЦИКАДА» и «Код Безопасности» обеспечили защиту информации Социального фонда России

Komolov Rostislav 12/03/25

Системный ИТ-интегратор холдинг «ЦИКАДА» и ведущий российский вендор средств защиты информации «Код Безопасности» завершили интеграцию NGFW «Континент 4» в инфраструктуру Единой централизованной цифровой платформы (ЕЦП) Фонда пенсионного и социального страхования России.

Мошенничество с видео. Как распознатьподделку

Komolov Rostislav 12/03/25

Мошенники все чаще прибегают к использованию инноваций для манипуляций жертвами с целью наживы. Одна из технологий – дипфейк*, основана на использовании искусственного интеллекта для имитации голоса и создания правдоподобных видео. В России за 2024 год число махинаций с ее использованием выросло более чем на 10%. О том, почему распознать подделку с …

Хакеры запустили фишинговую кампанию с целью установки трояна ConnectWise RAT вместо обещанной бесплатной криптовалюты

Komolov Rostislav 11/03/25

Рассылка электронных писем от имени Binance предлагает пользователям возможность получить недавно созданные токены Дональда Трампа, пишет Securitylab. В письмах пользователям предлагают заработать токены TRUMP, установив программное обеспечение Binance, зарегистрировав учётную запись и пополнив баланс. Однако вместо обещанных монет жертвы скачивают …

Как северокорейские хакеры распространяют троян RokRat

Komolov Rostislav 11/03/25

Исследователи кибербезопасности выявили новую сложную атаку, приписываемую APT37 — северокорейской хакерской группе, известной также как ScarCruft, Reaper и Red Eyes. Группа, активная с 2012 года, расширила круг своих целей, включая не только Южную Корею, но и Японию, Вьетнам, страны Ближнего Востока, а также организации в сферах здравоохранения и …

Киберпреступники разработали новую тактику, позволяющую вредоносным расширениям Google Chrome подделываться под уже установленные

Komolov Rostislav 11/03/25

Эксперты SquareX сообщили, что злоумышленники создают визуально идентичные копии значков, HTML-панелей и рабочих процессов целевых расширений, а также временно отключают оригинальные версии, что делает подмену практически незаметной для пользователей, пишет Securitylab.

Вредонос под названием LithiumWare распространяется через открытые источники в сети

Komolov Rostislav 11/03/25

Вредоносный файл, имеющий размер 103 КБ, способен выполнять широкий спектр деструктивных действий, включая шифрование файлов, манипуляции с реестром, мониторинг процессов и перехват данных из буфера обмена. При этом он активно распространяется, повышая риск заражения среди пользователей.

Dark Storm Team взяла на себя ответственность за атаку на X

Komolov Rostislav 11/03/25

Социальная сеть X, принадлежащая Илону Маску, подверглась масштабной кибератаке, что привело к сбоям в её работе 10 марта. Маск сообщил, что атака продолжается и задействует значительные ресурсы, предполагая участие крупной скоординированной группы или даже государства, пишет Securitylab.

Шпионская группировка Squid Werewolf рассылает заманчивые «предложения о работе»

Komolov Rostislav 11/03/25

Характерный почерк кибегруппировок, нацеленных на шпионаж, — рассылка фишинговых писем от имени регуляторов или иных ведомств. Это связано с тем, что такие кластеры атакуют в основном государственные и научно-исследовательские организации. Но злоумышленники из Squid Werewolf пошли необычным для шпионов путем: они притворились HR-менеджерами реально …

Обновления в Ideco VPN. Вебинар с экспертами

Komolov Rostislav 11/03/25

Как обеспечить удобный и надежный удаленный доступ без компромиссов в безопасности?

Власти США предъявили обвинения администраторам криптовалютной биржи Garantex в отмывании денег

Komolov Rostislav 10/03/25

По данным Минюста, с апреля 2019 года через Garantex прошло не менее $96 миллиардов в криптовалюте, передаёт Securitylab. 46-летний Алексей Бесчоков и 40-летний Александр Мира Серда управляли Garantex с 2019 по 2025 годы. Им предъявляются участие в заговоре с целью отмывания денег, за что грозит до 20 лет лишения свободы. Дополнительно Бесчокову пр …

Ragnar Loader стал ещё мощнее и скрытнее

Komolov Rostislav 10/03/25

Исследователи киберугроз раскрыли детали о «сложном и постоянно развивающемся наборе вредоносных инструментов» Ragnar Loader, который активно используется преступными группировками Ragnar Locker (Monstrous Mantis), FIN7, FIN8 и Ruthless Mantis (бывший REvil), пишет Securitylab.

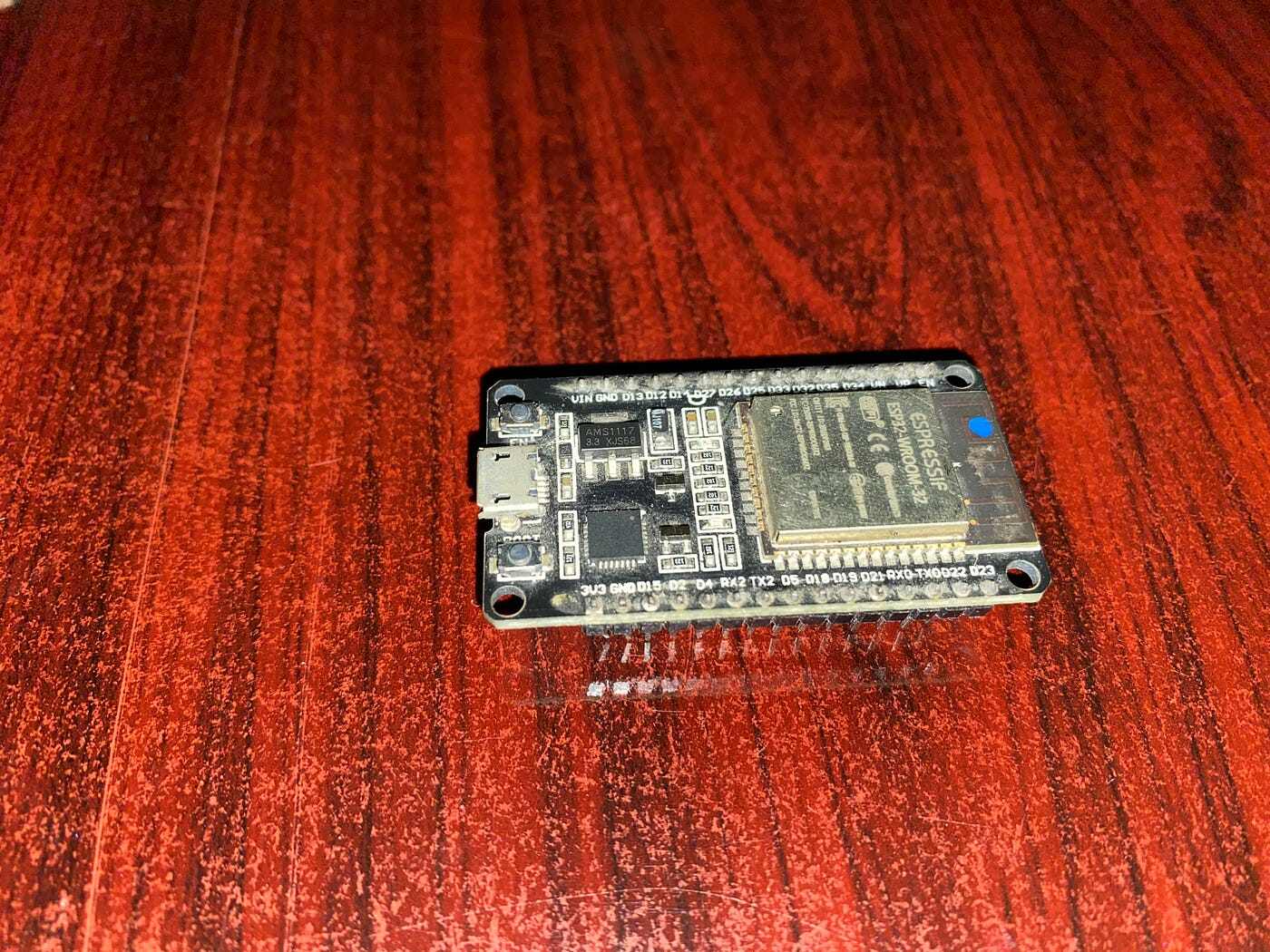

В популярном Bluetooth-чипе обнаружен бэкдор

Komolov Rostislav 10/03/25

Испанские исследователи выявили в микрочипе ESP32, произведённом китайской компанией Espressif, 29 неофициально задокументированных команд, которые могут использоваться для кибератак. Этот чип, массово применяемый в устройствах Интернета вещей (IoT) — от умных замков до медицинского оборудования, — установлен в более чем миллиарде устройств по всем …

Гражданин Нигерии предстал перед судом США по обвинению во взломе налоговых компаний Массачусетса

Komolov Rostislav 10/03/25

36-летний Мэттью А. Аканде был задержан в октябре 2024 года в лондонском аэропорту Хитроу по запросу США, а 5 марта 2025 года экстрадирован и предстал перед федеральным судом в Бостоне. В июле 2022 года федеральное жюри присяжных предъявило ему обвинения. Сообщник Аканде, 33-летний нигериец Кехинде Х. Ойетунджи, проживавший в США, в декабре 2022 го …

Вирус из Ливии атакует нефтяную отрасль через новости в соцсетях

Komolov Rostislav 10/03/25

Эксперты Positive Technologies обнаружили масштабную вредоносную кампанию, направленную на пользователей Ближнего Востока и Северной Африки. По их данным, атака началась в сентябре 2024 года, а злоумышленники распространяют модифицированную версию вредоносного ПО AsyncRAT, используя поддельные новостные каналы в соцсетях. Они создают рекламные объя …

Группировка вымогателей Akira задействовала незащищённую веб-камеру для обхода защиты и шифрования данных

Komolov Rostislav 10/03/25

Этот способ позволил киберпреступникам обойти систему Endpoint Detection and Response (EDR), блокировавшую запуск шифровальщика на Windows.

Инвестиционная афера Sapphire Network распространялась через рекламу в соцсетях

Komolov Rostislav 10/03/25

Международное расследование, в котором приняли участие 32 медиакомпании, выявило масштабную сеть мошеннических колл-центров, заманивающих тысячи жертв в инвестиционные схемы, которых на самом деле не существовало, пишет Securitylab. Основой расследования стали утечка данных объемом 1,9 ТБ, переданная шведскому телевидению информатором, а также коор …

Аналитика RED Security SOC: в 2024 году количество атак через подрядчиков выросло в три раза

Komolov Rostislav 10/03/25

Компания RED Security, открытая экосистема ИБ-решений и экспертизы для комплексной защиты бизнеса, провела исследование наиболее распространенных техник хакерских атак. По данным аналитиков центра мониторинга и реагирования на киберугрозы RED Security SOC, в 2024 году в топ-6 самых популярных у киберпреступников техник получения первоначального дос …

«Группа Астра» и «Код Безопасности» расширяют сотрудничество и готовят совместные предложения

Komolov Rostislav 10/03/25

«Группа Астра» и «Код Безопасности» подписали меморандум, призванный расширить сферу их сотрудничества. Если раньше взаимодействие вендоров в основном касалось достижения совместимости ПО, то теперь в планах компаний выпуск технологических бандлов, кооперация в сфере адаптации софта под потребности рынка и обучение пользователей.

Как выбрать надежные инструменты для технической поддержки в условиях импортозамещения

Галина Скочко 10/03/25

19 марта 2025 со специалистами RuDesktop обсудим как обеспечить полный контроль над вашей IT-инфраструктурой, повысить продуктивность команд, снизить затраты и упростить процессы, гарантируя при этом высокий уровень безопасности и соответствие современным требованиям. Программа и регистрация →

«Заработают» только мошенники: под видом Android-приложения для удалённой работы распространяются вредоносные программы для кражи денег

Komolov Rostislav 07/03/25

С середины февраля 2025 года злоумышленники активно рассылают вредоносную программу для Android под видом приложений для специалистов по работе с курьерами. Речь идёт о Mamont — мобильном банковском троянце. Кампания нацелена на российских пользователей, с ней столкнулись уже несколько сотен человек*. На новую схему обратили внимание эксперты Kaspe …

Сигнатурный движок PT NAD теперь обрабатывает трафик в три раза быстрее

Komolov Rostislav 07/03/25

Positive Technologies представила новую версию системы поведенческого анализа трафика PT Network Attack Discovery (PT NAD) — 12.2. Главное в релизе: централизованное управление и кардинальные изменения в сигнатурном движке PT NAD.

Гарда предупреждает о фейковых руководителях

Komolov Rostislav 07/03/25

Группа компаний «Гарда» отмечает рост количества фишинговых атак, направленных на российские компании. Злоумышленники рассылают сообщения от имени генеральных директоров или топ-менеджеров, пытаясь получить доступ к конфиденциальной информации или корпоративным данным. Виктор Иевлев, руководитель отдела информационной безопасности группы компаний « …

Легендарный Код ИБ ПРОФИ Кавказ

Komolov Rostislav 07/03/25

С 27 по 30 марта активное ИБ-сообщество вновь соберется в сердце Кавказа, чтобы прокачать скиллы в кибербезе и на весь год зарядиться яркими впечатлениями.

Группировка EncryptHub проводит фишинговые кампании для распространения инфостилеров и вымогателей

Komolov Rostislav 07/03/25

По данным исследователей Outpost24, злоумышленники используют поддельные версии популярных приложений, а также прибегают к сторонним сервисам распространения вредоносного ПО по модели Pay-Per-Install (PPI). Группировка также замечена в эксплуатации уязвимостей в широко используемых продуктах безопасности, несмотря на неоднократные ошибки в обеспече …

Medusa бьёт рекорды: 40 атакованных организаций за два месяца

Komolov Rostislav 07/03/25

Хакерская группировка, стоящая за вымогательским ПО Medusa, за два года атаковала почти 400 организаций, и темпы её деятельности только растут. По данным исследователей Symantec, только за первые два месяца 2025 года группировка совершила более 40 атак, что свидетельствует о значительном увеличении их активности, пишет Securitylab.

Злоумышленники использовали один сторонний JavaScript-файл для заражения более тысячи сайтов на WordPress

Komolov Rostislav 07/03/25

Вредоносный код загружался с «cdn.csyndication[.]com» и внедрял сразу четыре бэкдора, создавая несколько точек входа, чтобы сохранить доступ даже в случае обнаружения и удаления одного из них. Об этом пишет Securitylab.

Новый троян атакует Python-сообщество

Komolov Rostislav 07/03/25

Исследователи безопасности из компании Socketвыявили вредоносный пакет PyPI под названием «set-utils», который перехватывал функции создания криптокошельков и отправлял украденные приватные ключи через блокчейн Polygon.

Хакеры внедряли вредоноскую рекламу в видео на пиратских сайтах

Komolov Rostislav 07/03/25

Microsoft заблокировала ряд репозиториев на GitHub, используемых в крупной вредоносной кампании, затронувшей почти миллион устройств по всему миру. Специалисты компании обнаружили вредоносную деятельность в декабре 2024 года, когда зафиксировали загрузку вредоносного ПО с платформы GitHub на многочисленные устройства. Зловредное ПО впоследствии исп …

Кибермошенники усиленно заработали в прдеверии праздников

Komolov Rostislav 07/03/25

Эксперты компании «Инфосистемы Джет» зафиксировали всплеск активности мошенников, использующих уловки с привлекательными скидками. Злоумышленники пользуются желанием покупателей приобрести товары по выгодным ценам перед праздниками, пишет Securitylab.

Microsoft сообщает о смене тактики китайской кибершпионской группы Silk Typhoon

Komolov Rostislav 07/03/25

Новый подход позволяет злоумышленникам получать доступ к клиентам на более глубоком уровне. Компания подтверждает, что атаки затронули несколько отраслей, включая государственные учреждения, IT-сервисы, здравоохранение, оборонный сектор, образование, НПО и энергетическую сферу. Silk Typhoon использует уязвимости в необновлённых приложениях с целью …

Lazarus отмыла миллиард долларов биржи Bybit за две недели

Komolov Rostislav 07/03/25

Группа хакеров Lazarus, связанная с Северной Кореей, сумела менее чем за две недели отмыть более $1 млрд в эфире (ETH) и его производных, украденных с криптовалютной биржи Bybit. Однако часть похищенных средств всё ещё остаётся под наблюдением аналитиков, что даёт надежду на их частичное восстановление, пишет Securitylab.

«Газинформсервис» выступит организатором «Международной ИТ-Олимпиады» на ЦИПРе

Komolov Rostislav 07/03/25

«Газинформсервис» выступит официальным партнёром и организатором «Международной ИТ-Олимпиады» в ходе конференции «Цифровая индустрия промышленной России» (ЦИПР).

«СёрчИнформ КИБ» усилил защиту писем за пределами локальной инфраструктуры

Komolov Rostislav 07/03/25

DLP-система «СёрчИнформ КИБ» дополнила возможности почтового карантина. Служба может останавливать письма с вложенными файлами, если они содержат метки DCAP «СёрчИнформ FileAuditor». Контроль работает на уровне почтового сервера. Это предотвратит утечку конфиденциальных файлов, даже если почтовый клиент – некорпоративное устройство, где нет агентов …

«Лаборатория Касперского»: 7% утёкших учётных записей Netflix, Roblox и Discord были зарегистрированы на корпоративную электронную почту

Komolov Rostislav 07/03/25

Команда Kaspersky Digital Footprint Intelligence проанализировала лог-файлы стилеров, опубликованные в даркнете. Среди обнаруженны данных были учётные записи трёх популярных сервисов: Roblox, Discord и Netflix. Оказалось, что во всём мире 7% пользователей, чьи аккаунты на этих площадках были украдены стилерами, использовали для регистрации корпорат …

В соцсети Х под видом DeepSeek распространяется вредоносное ПО

Komolov Rostislav 07/03/25

Эксперты «Лаборатории Касперского» обнаружили сразу несколько активных кампаний по распространению зловредных программ для ПК через группы страниц, копирующих дизайн сайта DeepSeek, а также в отдельном случае мимикрирующих под нейросеть Grok. Речь идёт, в частности, о ранее неизвестном стилере, вредоносных PowerShell-скриптах и бэкдоре. Ссылки на п …

«Росатом» и InfoWatch объединяют усилия для разработки импортонезависимых технологий промышленной автоматизации

Komolov Rostislav 07/03/25

Соглашение направлено на совместное решение ключевых задач обеспечения технологической независимости российской экономики.

BI.ZONE GRC: обновлен модуль для работы с персональными данными

Komolov Rostislav 07/03/25

В решении улучшены механизмы для анализа соответствия требованиям о персональных данных (ПДн). Теперь BI.ZONE GRC предоставляет компаниям еще более детализированный анализ и точные рекомендации для соблюдения законодательства.