Xeno RAT опубликован на GitHub: продвинутый кибершпионаж теперь доступен каждому

28/02/24

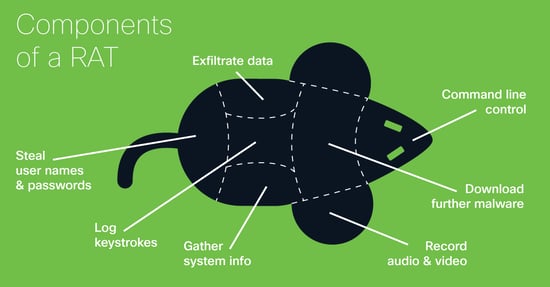

На GitHub был опубликован новый продвинутый инструмент для удалённого доступа (RAT) под названием Xeno RAT. Этот троян, написанный на языке программирования C# и совместимый с операционными системами Windows 10 и Windows 11, предоставляет «обширный набор функций для удалённого управления системой», согласно заявлениям разработчика под псевдонимом moom825.

В функционал Xeno RAT входит обратный прокси-сервер SOCKS5, возможность записи аудио в реальном времени, а также интеграция модуля скрытого виртуального сетевого вычисления (hVNC), подобного DarkVNC, который позволяет злоумышленникам получать удалённый доступ к заражённому компьютеру.

Разработчик отдельно отметил «весёлые» функции своего инструмента, такие как «синий экран смерти» по запросу, отключение монитора удалённого хоста, открытие/закрытие лотка для компакт-дисков и т.п.

Разработчик утверждает, что Xeno RAT был разработан исключительно в образовательных целях, хотя все мы прекрасно понимаем, кем и для чего данный вредонос будет применяться на самом деле.

Xeno RAT был разработан с нуля, что обеспечивает «уникальный и индивидуализированный подход к инструментам удалённого доступа». Разработчиком также отмечается наличие конструктора, позволяющего создавать специализированные варианты инструмента.

Примечательно, замечает Securitylab, что moom825 также является разработчиком другого трояна для удалённого доступа на основе C#, названного DiscordRAT 2.0, который ранее распространялся злоумышленниками через вредоносный npm-пакет под названием «node-hide-console-windows».

ИБ-компания Cyfirma в своём отчёте, опубликованном на прошлой неделе, сообщила, что уже наблюдала распространение Xeno RAT через сеть доставки контента Discord. В качестве основного вектора атак злоумышленники использовали файл-ярлык, маскирующийся под скриншот WhatsApp, который загружал ZIP-архив с серверов Discord, извлекал содержимое и выполнял загрузку вредоносного ПО следующего этапа.

Многоступенчатая последовательность атаки использует технику DLL Sideloading для запуска вредоносной DLL-библиотеки, одновременно предпринимая шаги для обеспечения постоянства в системе и уклонения от анализа и обнаружения.