Хакеры снова заражают роутеры TP-Link для DDoS-атак

18/04/24

.jpg?width=300&height=168&name=images%20(56).jpg)

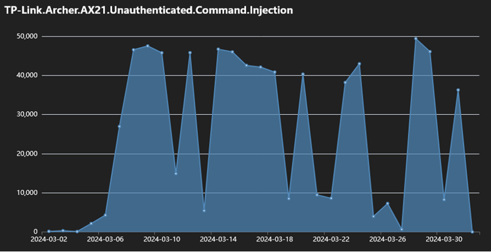

Fortinet сообщает, что злоумышленники продолжают использовать уязвимость годичной давности в роутерах TP-Link, добавляя маршрутизаторы в различные ботнеты для проведения DDoS-атак. Это передаёт Securitylab.

Уязвимость внедрения команд CVE-2023-1389 (оценка CVSS: 8.8) была обнаружена в декабре 2022 года на мероприятии Pwn2Own в Торонто и исправлена в марте 2023 года. Ошибка затрагивает популярную модель TP-Link Archer AX21, которая уже давно является целью операторов ботнетов.

Компания Fortinet наблюдала многочисленные атаки с использованием указанного недостатка, включая вредоносное ПО ботнетов Mirai и Condi . Вредоносный код позволяет хакерам получить контроль над устройствами для совершения DDoS-атак.

В апреле 2023 года стало известно, что киберпреступники воспользовались той же уязвимостью для атаки на роутеры TP-Link, расположенные в основном в Восточной Европе, и добавили их в ботнет Mirai.

Специалисты просят пользователей проявлять бдительность в отношении DDoS-ботнетов и своевременно применять исправления, чтобы защитить свою сетевую среду от заражения и не дать роутерам стать ботами.