Мошенники крали личные данные американцев, выдавая себя за федеральную службу

20/03/23

Исследователи безопасности из компании Armorblox приостановили фишинговую кампанию по краже личных данных американцев, в которой злоумышленники сообщали жертвам, что их номера социального страхования (SSN) должны быть аннулированы, убеждая их позвонить в поддельную службу поддержки клиентов. Мишенью преступников стали 160 000 учеников учебного заведения США.

Киберпреступники уговаривали жертв раскрыть свои номера социального страхования (SSN) – жизненно важную информацию для любого гражданина США, – а также другие конфиденциальные данные. Поскольку в США сейчас идёт налоговый сезон, злоумышленники стремятся получить личные данные, которые затем используют в мошенничестве с налоговыми декларациями, поясняют в Securitylab.

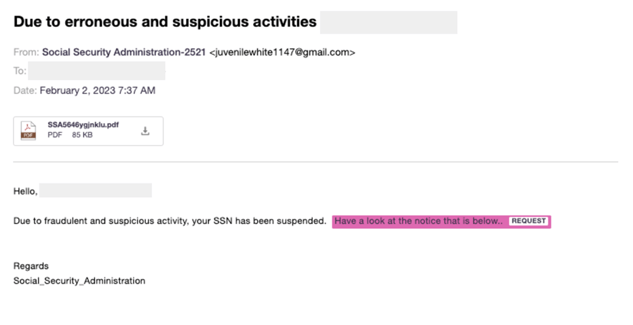

Атака начинается с фишингового письма с темой «ошибочные и подозрительные действия». Методы влияния, основанные на срочности, направлены на снижение бдительности жертвы, побуждая ее действовать быстро и не задумываясь.

В качестве отправителя письма хакеры указали Администрацию социального обеспечения (SSA), отвечающую за выдачу SSN. Примечательно, что злоумышленникам удалось обойти встроенную защиту электронной почты.

В письме хакеры утверждают, что SSN жертвы был заблокирован. Несмотря на то, что власти США неоднократно заявляли, что приостановка SSN невозможна, это сообщение выглядит правдоподобно и может вызвать панику у некоторых жертв.

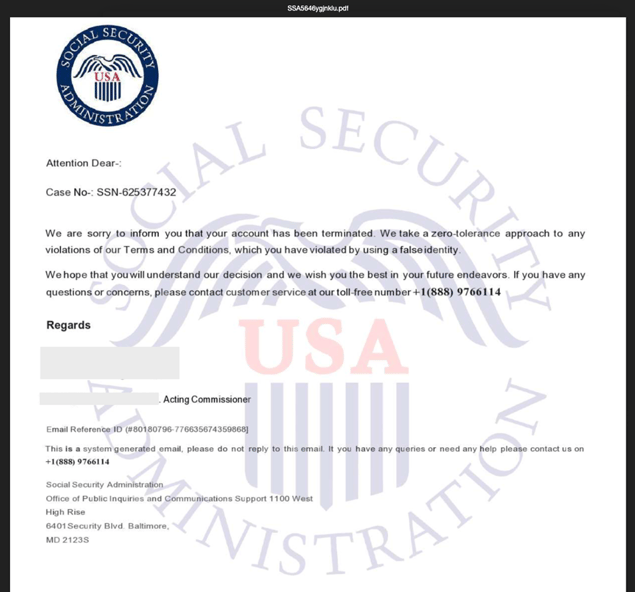

Затем мошенники убеждают жертву открыть PDF-файл, который якобы содержит письмо от SSA. В этом письме сообщалось, что жертва нарушила «положения и условия», используя ложное имя. В последней части атаки встревоженные жертвы звонили по указанному номеру «службы поддержки», где мошенники узнают дополнительную конфиденциальную информации.

По словам экспертов, кампания была достаточно изощренной – злоумышленники обошли встроенную защиту электронной почты, а пользователи ничего не заподозрили. Несмотря на то, что в фишинговом письме адрес домена был Gmail вместо электронной почты SSA, злоумышленники умело изменили имя отправителя таким образом, чтобы скрыть свою уловку. Длина имени отправителя указана намеренно, чтобы с мобильного устройства не был виден фактический домен.