Новый троян Brokewell превращает Android-смартфон в инструмент слежки

26/04/24

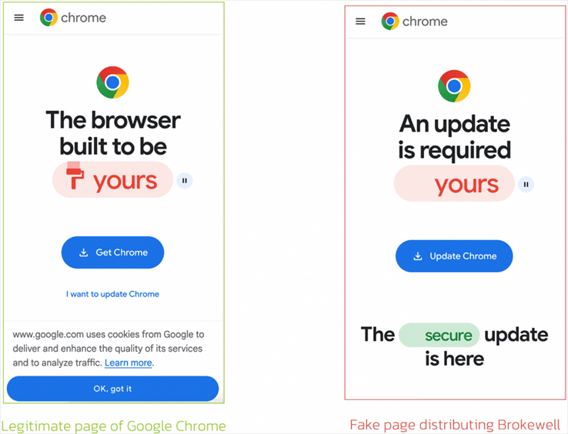

ThreatFabric выявила новое вредоносное приложение Brokewell, способное записывать каждое действие на устройстве, от нажатий до ввода текста и запуска приложений. Троян распространяется через поддельное обновление Google Chrome в браузере и затрагивает Android-пользователей.

Brokewell находится на стадии активной разработки и обладает широкими возможностями по захвату устройства и удалённому управлению, пишет Securitylab. Мошенники уже использовали троян для маскировки под финансовые сервисы, работающие по модели «купи сейчас, плати потом» (например, Klarna), а также под австрийское приложение для цифровой аутентификации ID Austria.

Основные функции Brokewell включают кражу данных и предоставление удалённого доступа злоумышленникам:

- Имитация экранов входа в систему для кражи учётных данных;

- Перехват и извлечение cookie через собственный интерфейс WebView после входа пользователя на легитимный сайт;

- Захват взаимодействия пользователя с устройством, включая нажатия, свайпы и ввод текста, для кражи вводимых данных;

- Сбор информации об аппаратных и программных характеристиках устройства;

- Доступ к журналу звонков и геолокации устройства;

- Запись аудио через микрофон устройства.

Возможности захвата устройства:

- Отображение экрана устройства в режиме реального времени;

- Выполнение жестов касания и свайпа на заражённом устройстве;

- Удалённый клик по элементам экрана;

- Ввод текста в указанные поля и симуляция нажатия системных кнопок.

Кроме того, исследователи выявили новый инструмент под названием Brokewell Android Loader, разработанный тем же человеком, известным как Baron Samedit. Загрузчик используется для обхода ограничений, введённых в Android 13, которые должны были предотвратить злоупотребление службой специальных возможностей приложениями, установленными из неофициальных источников.

Специалисты предупреждают, что способности к захвату устройства пользуются большим спросом среди киберпреступников, поскольку позволяют совершать мошеннические операции прямо с устройства жертвы, что усложняет обнаружение. Для защиты от подобных угроз рекомендуется не скачивать приложения и обновления вне официального магазина Google Play и активировать функцию Play Protect.