Обнаружен новый самораспространяющийся ботнет Zerobot

08/12/22

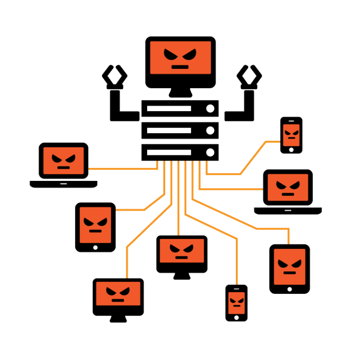

Новый ботнет был обнаружен специалистами Fortinet. По их словам, лежащий в его основе вредонос написан на Go и использует более двух десятков уязвимостей в сетевых и IoT-устройствах для самораспространения. Эксперты назвали эту вредоносную программу Zerobot.

Хакеры начали активно распространять вредонос с середины прошлого года, заражая им преимущественно Linux-устройства. Процесс заражения выглядит так:

- Злоумышленник внедряет Zerobot в устройство жертвы, используя одну или несколько уязвимостей;

- Оказавшись в системе, вредонос получает с C&C-сервера специальный скрипт, учитывающий архитектуру CPU жертвы. На данный момент Zerobot поддерживает i386, amd64, arm, arm64, mips, mips64, mips64le, mipsle, ppc64, ppc64le, riscv64 и s390x.

- Загруженный скрипт отвечает за дальнейшее распространение Zerobot.

Пока экспертам удалось обнаружить только две версии Zerobot, пишут в Securitylab. Первая использовалась до 24 ноября и в ней был только набор базовых функций. В последней версии появился модуль для самораспространения под названием selfRepo, который заражает другие устройства через атаки с использованием различных протоколов или уязвимостей.

Стоит отметить, что ботнет использует четыре уязвимости, которым не присвоен идентификатор. Две из них нацелены на терминалы GPON и маршрутизаторы D-Link. Подробностей о двух других пока нет.

Закрепившись в системе, Zerobot подключается к C&C-серверу, используя протокол WebSocket, затем отправляет некоторую информацию о жертве и ждет одну из ответных команд:

- ping – поддерживает подключение;

- attack – запускает атаку с использованием протоколов TCP, UDP, TLS, HTTP, ICMP;

- stop – останавливает атаку;

- update – устанавливает обновление и перезапускает Zerobot;

- enable_scan – запускает поиск открытых портов для дальнейшего распространения вредоноса через эксплойт или взлом SSH/Telnet;

- disable_scan – отключает enable_scan;

- command – запускает команду ОС;

- kill – “убивает” вредоноса. Его процесс можно завершить только так, потому что Zerobot использует модуль Antikill.

Специалисты считают, что Zerobot будет в первую очередь использоваться для проведения DDoS-атак. В будущем есть шанс, что с его помощью злоумышленники будут пытаться получить первоначальный доступ к системам.