Репозитории npm заполонили вредоносные пакеты, которые приводят к DoS-атакам

11/04/23

Специалисты ИБ-компании Checkmarx сообщают, что злоумышленники распространяют в репозиториях npm поддельные пакеты, которые приводят к DoS-атаке. Об этом пишет Securitylab.

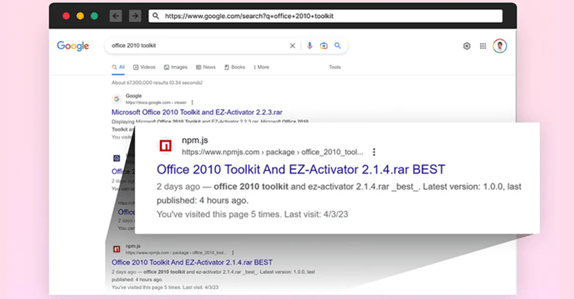

Киберпреступники публикуют пустые пакеты со ссылками на заранее созданные вредоносные сайты. Атака основана на то, что репозитории с открытым исходным кодом имеют доверие среди пользователей и занимают более высокое место в результатах поиска. Хакеры пользуются этим, чтобы создавать мошеннические сайты и загружать пустые npm-модули со ссылками на эти сайты в файлах «README.md».

Каждый пакет не содержит ничего, кроме файла «readme», который отображается на странице пакета и содержит уникальную короткую ссылку на мошеннический сайт с контекстом исходного npm-пакета.

Нагрузка, создаваемая автоматизированными скриптами, делала NPM нестабильным из-за спорадических ошибок «Service Unavailable».

«Поскольку экосистемы с открытым исходным кодом пользуются высокой репутацией в поисковых системах, любые новые пакеты и их описания наследуют эту хорошую репутацию и хорошо индексируются поисковыми системами, что делает их более заметными для ничего не подозревающих пользователей», — пояснили в Checkmarx.

Учитывая, что весь процесс автоматизирован, нагрузка, создаваемая публикацией многочисленных пакетов, приводила к периодическим проблемам со стабильностью NPM к концу марта 2023 года.

По словам Checkmarx, за кампанией может стоять несколько хакеров, и конечной целью атак является заражение системы жертвы вредоносными программами, такими как RedLine Stealer, Glupteba, Smoke Loader и XMRig.

Другие ссылки ведут пользователей через ряд промежуточных страниц, которые в конечном итоге перенаправляют на легитимные e-commerce сайты, в том числе реферальные ссылки на AliExpress, которые приносят прибыль мошенникам, когда жертва совершает покупку на платформе. Третья «категория» ссылок приглашает российских пользователей вступить в Telegram-канал, специализирующемуся на криптовалюте.

Масштабы кампании не уточняются, но эксперты отметили, что последствия атак значительны, так как из-за нагрузки работа NPM стала нестабильной. Чтобы предотвратить такие автоматизированные кампании, Checkmarx порекомендовал npm использовать методы защиты от ботов во время создания учетной записи пользователя.