Сторониие установщики ПО распространяют троян-загрузчик Fruity

01/08/23

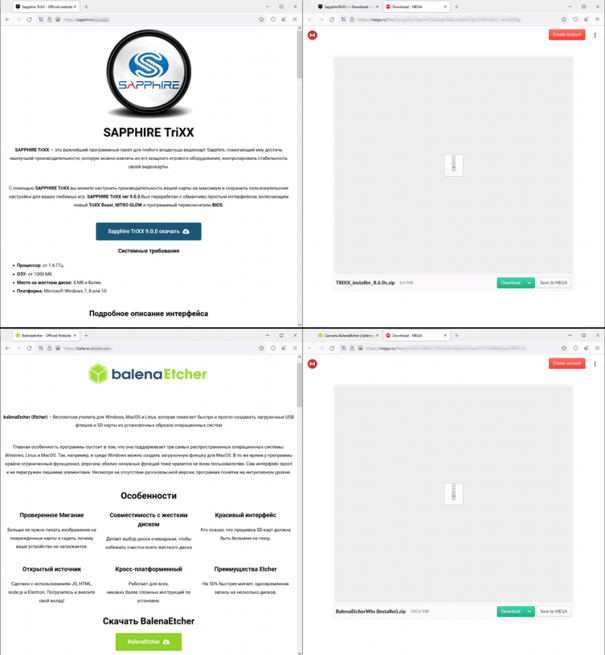

Исследователи компании «Доктор Веб» выявили киберпреступную операцию по созданию фейковых поддельных веб-сайтов, которые распространяют вредоносные установщики программного обеспечения, чтобы обмануть доверчивых пользователей и заставить их загрузить троян-загрузчик Fruity.

Конечной целью злоумышленников является установка на заражённый компьютер инструментов удалённого управления, такие как троян Remcos RAT. Об этом пишет Securitylab.

Среди рассматриваемого программного обеспечения были представлены «инструменты для тонкой настройки работы процессоров, видеокарт и BIOS, утилиты для проверки состояния компьютерного оборудования и ряд других. Такие установщики служат приманкой и содержат не только интересующее потенциальную жертву ПО, но и сам троян вместе со всеми его компонентами», — заявили эксперты.

Точный первоначальный вектор атаки данной операции неясен, он может включать в себя как фишинговые рекламные баннеры, так и прочие способы. Пользователи, так или иначе попавшие на поддельный сайт, загружают установщик тщательно разрекламированной им программы в ZIP-архиве.

Установщик тайно сбрасывает троян Fruity, написанный на Python, который распаковывает MP3-файл «Idea.mp3», чтобы затем загрузить изображение «Fruit.png» для активации многоступенчатого процесса заражения, который практически не обнаруживается антивирусным программным обеспечением за счёт нестандартных для вирусов расширений файлов.

По словам специалистов «Доктор Веб», эти файлы используют метод стеганографии, чтобы спрятать внутри себя исполняемые DLL-библиотеки и соответствующий шелл-код для инициализации следующей стадии атаки.

Fruity разработан с акцентом на обход обнаружения антивирусом и, в конечном итоге, запускает вредоносную нагрузку Remcos RAT с использованием метода под названием Process Doppelgänging. Тем не менее, вектор атаки потенциально может быть использован для распространения любых других вредоносных программ.

Специалисты «Доктор Веб» напоминают, что скачивать программное обеспечение необходимо только из заслуживающих доверия источников — с официальных сайтов разработчиков и из специализированных каталогов. Кроме того, для бескомпромиссной защиты компьютера было бы неплохо установить надёжное антивирусное решение.