Уязвимость в Chrome под iOS используется для распространения мошеннической рекламы

13/05/19

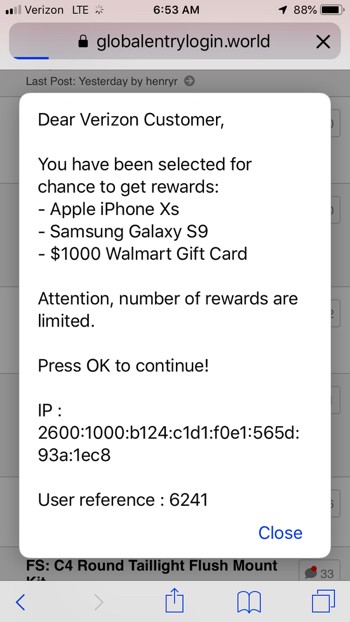

Жертвы видят на экране объявление о том, что они якобы выиграли какую-то подарочную карту. Ссылка ведёт на лендинговые страницы, которые размещены в домене, связанным, по сведениям компании Confiant, с киберпреступной группировкой eGobbler.

По данным Confiant, с 11 апреля 2019 г. и по настоящее время злоумышленники разослали не менее 500 млн рекламных сообщений.

Проблема заключается в том, как Chrome под iOS обрабатывает всплывающие окна. Как и все остальные браузеры, Chrome использует сэндбоксинг («песочницу»), чтобы ограничить возможности кода, используемого для демонстрациии рекламы на веб-странице, взаимодействовать с другими компонентами, в первую очередь, чтобы предотвратить потенциально вредоносным кодом перехват сессий и перенаправление пользователя на те ресурсы, которые он не собирался посещать.

Как правило, рекламный сэндбокс должен блокировать любые всплывающие окна, если пользователь сознательно не разрешил их вывод на экран.

Однако, как выяснилось, уязвимость в Chrome позволяет выводить эти окна на экран без ограничений и без участия пользователя. Уязвимость затрагивает все версии Chrome для iOS.

Группировка eGobbler использует эксплойт для этой уязвимости, делающий все прочие меры предосторожности - блокировку редиректов, отключение JavaScript и т.д. - бесполезными.

Эксперты Confiant выслали все необходимые сведения разработчикам Chrome. Более подробный анализ уязвимости будет опубликован позднее, после того как Google внесёт необходимые исправления в браузер.

К настоящему времени, утверждают в Confiant, злоумышленники запустили восемь различных мошеннических кампаний, направленных против пользователей iOS.

Группировка eGobbler разместила не менее 30 разных объявлений на легитимных, но скомпрометированных рекламных серверах, а для лучшей маскировки использовали замаскированные CDN-домены.

Эти домены использовались для хостинга вредоносного ПО, которое, после попадания на смартфоны жертв, и осуществляло вывод всплывающих окон и перенаправление пользователей.

К настоящему времени eGobbler переключились «на другую платформу» (Confiant не уточняет, какую именно). Не исключено, что злоумышленники продолжают использовать ту же уязвимость, хотя в этом в Confiant не до конца уверены.