Вымогательская банда Akira атакует корпоративные сети по всему миру

10/05/23

Новая группировка киберпреступников под названием Akira на протяжении последних месяцев проводит атаки на корпоративные сети по всему миру, шифруя файлы и требуя выкупы, доходящие до нескольких миллионов долларов. Представители Akira заявляют, с марта этого года уже провели атаки на шестнадцать компаний из разных отраслей, включая образование, финансы, недвижимость, производство и консалтинг.

Хотя в 2017 году уже существовал вымогательский вирус с таким же названием, маловероятно, что эти операции связаны между собой, пишут в Securitylab. Образец вымогательского софта Akira, обнаруженный командой MalwareHunterTeam, при запуске удаляет теневые копии Windows на устройстве, а затем переходит к процессу шифрованию файлов, пропуская файлы, найденные в некоторых системных папках, таких как «Корзина», «System Volume Information», «Boot», «ProgramData» и «Windows».

Вирус также избегает шифрования системных файлов Windows с расширениями «.exe», «.lnk», «.dll», «.msi» и «.sys», а также способен останавливать системные процессы или службы, которые могут мешать шифрованию.

К уже зашифрованным файлам вирус добавляет расширение «.akira». Например, файл с именем «Отчёт.doc» будет зашифрован и переименован в «Отчёт.doc.akira».

Когда злоумышленники получают учётные данные доменного администратора Windows, они запускают вирус также по всей корпоративной сети, эффективно заражая все связанные устройства. Как и многие другие вымогательские банды, перед самим процессом шифрованием киберпреступники похищают корпоративные данные для использования их в качестве дополнительного рычага давления.

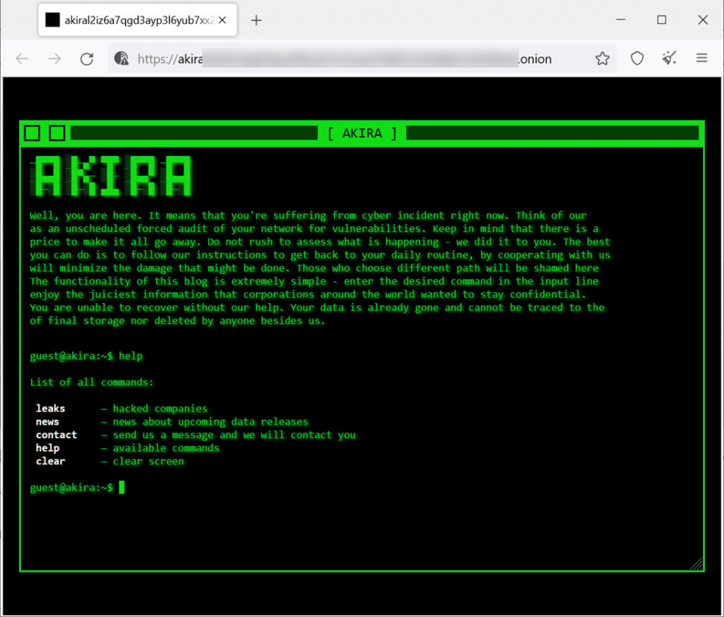

По окончанию шифрования вредонос помещает в каждой папке компьютера записку с требованием выкупа под названием «akira_readme.txt». Она содержит информацию о том, что произошло с файлами жертвы, и ведёт на сайт утечки данных, где возможно открыть чат с преступниками, воспользовавшись уникальным идентификатором и паролем.

«Что касается похищенных данных, если мы не сможем договориться, мы попытаемся продать вашу личную информацию / коммерческие секреты / базы данных / исходные коды — всё, что имеет какую-либо ценность, на черном рынке. А затем все данные будут опубликованы в нашем блоге», — угрожают хакеры в свой записке.

На момент написания этой новости Akira опубликовала данные четырёх жертв на своём сайте утечки данных. При этом размер утекших данных варьируется от 6 ГБ до 260 ГБ. Требования выкупа кибербандиты также подстраивают индивидуально, в зависимости от величины компании и количества украденных данных. Как сообщается, минимальная запрошенная сумма выкупа составила 200 тысяч долларов, а максимальная — несколько миллионов.

Эксперты пока что не рекомендуют перечислять злоумышленникам выкуп, так как вредонос ещё анализируется, и, возможно, как и в случае с многими другими программами-вымогателями, получится разработать дешифратор, способный восстановить зашифрованные данные бесплатно.

Однако хакеры, видимо, предусмотрели и такой вариант, поэтому готовы снизить требования к выкупу для компаний, которые не нуждаются в дешифраторе и просто хотят предотвратить публичную утечку украденных данных.