Вредоносы атаковали любителей пиратского ПО на GitHub

18/03/24

Исследователи безопасности обнаружили на GitHub несколько репозиториев, распространяющих вредоносное ПО под видом взломанных версий популярного программного обеспечения.

В рамках зловредной операции, получившей название «gitgub», специалистами немецкой компании G DATA было выявлено 17 репозиториев, связанных с 11 различными аккаунтами, которые на протяжении долгого времени распространяли инфостилер RisePro, впервые появившийся в инфополе в декабре 2022 года.

Как сообщают эксперты, все вредоносные репозитории уже были удалены с GitHub во избежание распространения заражения, пишет Securitylab.

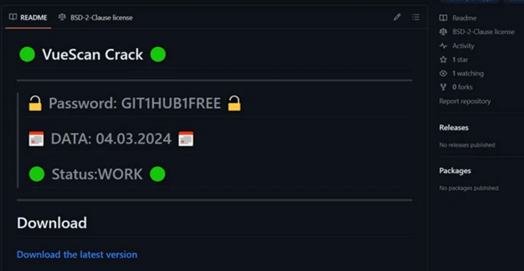

Все репозитории имели весьма схожее оформление, включая файл «README.md» с обещаниями бесплатного взломанного программного обеспечения. Для придания легитимности и актуальности, злоумышленники использовали зелёные кружки в символьной системе Юникод (U+1F7E2), имитирующие статусные индикаторы, а также текущую дату.

Список репозиториев варьировался от программного обеспечения для улучшения звука до инструментов для восстановления и защиты данных, оптимизации системы и работы с разделами. Особенно ярко выделяются такие репозитории, как «AVAST», «AOMEI-Backupper», «IObit-Smart-Defrag-Crack», «Ccleaner», «EaseUS-Partition-Master», «Daemon-Tools» и т.д. Эти названия и бренды знакомы многим пользователям Windows и автоматически вызывают доверие у большинства из них.

Жертв вредоносной кампании также привлекали ссылки на загрузку RAR-архивов с сайта «digitalxnetwork[.]com», выглядящего вполне легитимно, а также требующие пароль из «README.md» для доступа к установочному файлу.

Вредоносное ПО под видом установщика, имеющее объём в 699 МБ для усложнения анализа специализированными инструментами, фактически содержало лишь 3.43 МБ полезных данных. Эти данные служили загрузчиком для инъекции вредоноса RisePro версии 1.6.

Между тем, RisePro, написанный на C++, специализируется на сборе чувствительной информации с заражённых хостов и её экспорте в Telegram-каналы злоумышленников.

По данным компании Specops, инфостилеры, такие как RedLine, Vidar и Raccoon, становятся всё более популярными и часто являются основным вектором для атак программ-вымогателей и других серьёзных нарушений безопасности данных. Только RedLine за последние шесть месяцев украл более 170 миллиона паролей.

В свою очередь, эксперты Flashpoint подчёркивают, что текущий рост популярности вредоносных программ для кражи информации является ярким напоминанием о постоянно развивающихся цифровых угрозах. При этом основной мотивацией использования подобного ПО для хакеров почти всегда является стремление к финансовой выгоде, в то время как доступность и простота использования таких инструментов только растёт.