Вредоносное ПО использовало критическую ошибку Realtek SDK в миллионах атак

26/01/23

В период с августа по октябрь прошлого года специалисты из Palo Alto Networks наблюдали значительную активность по использованию уязвимости CVE-2021-35394, эксплуатируемую сразу несколькими хакерскими группировками. На её долю приходится более 40% от общего числа инцидентов. Угроза имеет оценку серьезности 9,8 из 10. Об этом пишут Securitylab.

В сентябре 2022 года, появилась новая крупная вредоносная программа для ботнета под названием «RedGoBot», нацеленная на устройства Интернета вещей (IoT), уязвимые к угрозе CVE-2021-35394.

Исследователи Unit 42, заметили, что использование уязвимости продолжалось в течение декабря. В результате этих атак жертвам были доставлены три разные полезные нагрузки:

- скрипт, который выполняет операции из командной строки на целевом сервере для загрузки вредоносного ПО;

- внедрённая команда, которая записывает двоичную полезную нагрузку в файл и выполняет её;

- внедрённая команда, которая перезагружает сервер.

Большинство этих атак происходят от семейств вредоносных программ ботнета, таких как Mirai, Gafgyt, Mozi и производных от них. В апреле 2022 года ботнет Fodcha был замечен в эксплуатации CVE-2021-35394 для совершения DDoS-атак.

RedGoBot также использовал уязвимость для DDoS в сентябре. Ботнет может выполнять DDoS-атаки по протоколам HTTP, ICMP, TCP, UDP, VSE и OpenVPN и поддерживает различные методы флудинга.

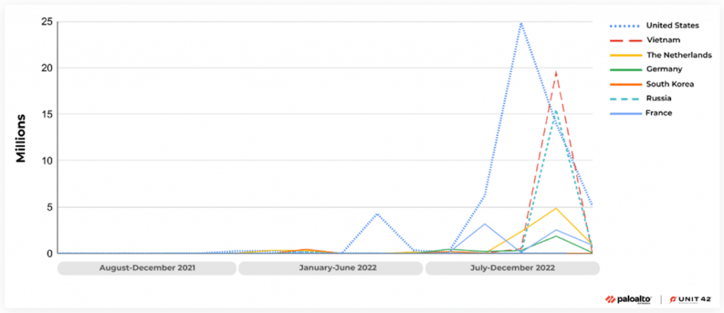

Специалисты из Unit 42 регистрировали активность с использованием CVE-2021-35394 со всего мира, но практически половина атак исходила из США. Не исключено, что хакеры использовали VPN или прокси-серверы, чтобы скрыть фактический источник атаки.

«С августа 2021 года по декабрь 2022 года мы наблюдали в общей сложности 134 миллиона попыток взлома, нацеленных на CVE-2021-35394, причем 97% этих атак произошли после начала августа 2022 года. В качестве источника атаки были задействованы свыше 30 стран, при этом Соединенные Штаты были крупнейшим источником атак — 48,3% от общего числа. Вьетнам, Россия, Нидерланды, Франция, Люксембург и Германия также оказались в первой семерке стран, из которых, по нашим наблюдениям, злоумышленники принимали участие в этих атаках», — говорится в отчете Unit 42.

CVE-2021-35394 — критическая уязвимость в Realtek Jungle SDK версии от 2.x до 3.4.14B, вызванная множественными повреждениями памяти, которые позволяют удаленным неавторизованным злоумышленникам выполнять произвольное внедрение команд.

Чипсеты Realtek вездесущи в мире интернета вещей, и даже когда тайваньский производитель микросхем выпускает обновления безопасности для быстрого решения проблем в своих продуктах, сложности цепочки поставок задерживают их доставку конечным пользователям.

Realtek закрыла уязвимость ещё 15 августа 2021 года, однако зачастую многие пользователи устройств интернета вещей используют их по принципу «установил и забыл» и своевременно не обновляют программное обеспечение до последней версии.

Всплеск эксплуатации CVE-2021-35394 почти через год после выпуска Realtek исправлений безопасности указывает на то, что вина лежит на производителях оборудования и конечных пользователях. Возможно, некоторые уязвимые устройства больше не поддерживаются производителями, и они не выпускали обновление для них в принципе. В некоторых случаях обновление с исправлением могли выпустить, но пользователи не смогли / не стали его устанавливать.

Если ваше устройство уже было заражено, рекомендуется выполнить сброс к заводским настройкам, установить надежный пароль администратора, а затем применить все доступные обновления прошивки.

Ожидается, что CVE-2021-35394 ещё будут активно эксплуатировать в первой половине 2023 года из-за сложностей в цепочке доставки исправлений на устройства.