Представлен метод обхода защиты в macOS с помощью "синтетических кликов"

04/06/19

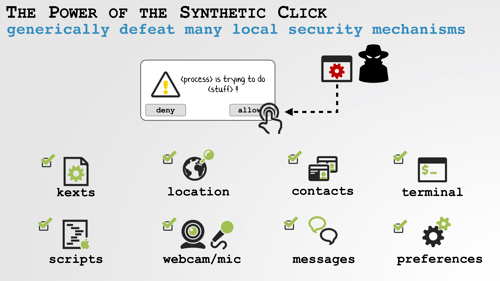

На конференции "Objective by the Sea" известный ИБ-специалист Патрик Уордл (Patrick Wardle) рассказал о новой уязвимости в macOS, позволяющей хакерам или вредоносным приложениям обойти некоторые защитные механизмы в ОС с помощью так называемых «синтетических кликов» (невидимые клики, генерируемые ПО, а не человеком).

В минувшем июне Apple добавила новую функцию безопасности в macOS, которая обязывает приложения запрашивать разрешение пользователей для доступа к важным данным или ключевым компонентам системы, включая камеру и микрофон, информацию о местоположении, сообщениям, фотографиям, истории просмотра в браузере, а также в случаях, когда программа запрашивает права администратора или удаленное управление.

Как пояснил Уордл, уязвимость позволяет использовать любое доверенное приложение для генерирования «синтетических» кликов, что обычно запрещается системой. Таким образом злоумышленники могут обойти защиту с помощью виртуального клика на кнопку «ОК» в уведомлении безопасности.

Увидев подозрительную деятельность на экране, пользователи наверняка заподозрят неладное, однако злоумышленник может провести атаку, когда компьютер находится в режиме сна. Правда, отмечает специалист, для успешной атаки преступнику сначала нужно получить доступ к целевому Мас, но для этого ему не потребуются какие-то особые привилегии.

Новый метод задействует систему TCC (Transparency Consent and Control), поддерживающую базу данных настроек конфиденциальности, включая информацию, к каким компонентам приложениям разрешен доступ. Система также включает файл AllowApplicationsList.plis - белый список с правилами для доступа к защищенным функциям определенных приложений с определенными подписями.

Атакующий может выбрать приложение из списка, внести в него вредоносные изменения и использовать его для генерирования «синтетических» кликов, причем из-за уязвимости система не заметит модификации в программе. К примеру, злоумышленник может воспользоваться популярным медиаплеером VLC, просто добавив в него вредоносный плагин.

В интервью изданию SecurityWeek Уордл рассказал, что проинформировал Apple о проблеме еще на прошлой неделе, и компания подтвердила наличие уязвимости. Однако в настоящее время неясно, какие меры по устранению проблемы корпорация намерена предпринять.