Американские злоумышленники занимались фишингом через подденьную страницу в поисковой выдаче Google

07/07/23

Эксперты по кибербезопасности Malwarebytes обнаружили новую фишинговую кампанию, направленную на американских граждан, в ходе которой злоумышленники размещали в верху поисковой выдачи Google поддельную страницу почтовой службы США (USPS). Целью атаки являлось получение учётных данных жертв для входа в сервисы онлайн-банкинга, а также полной личной и финансовой информации, передает Securitylab.

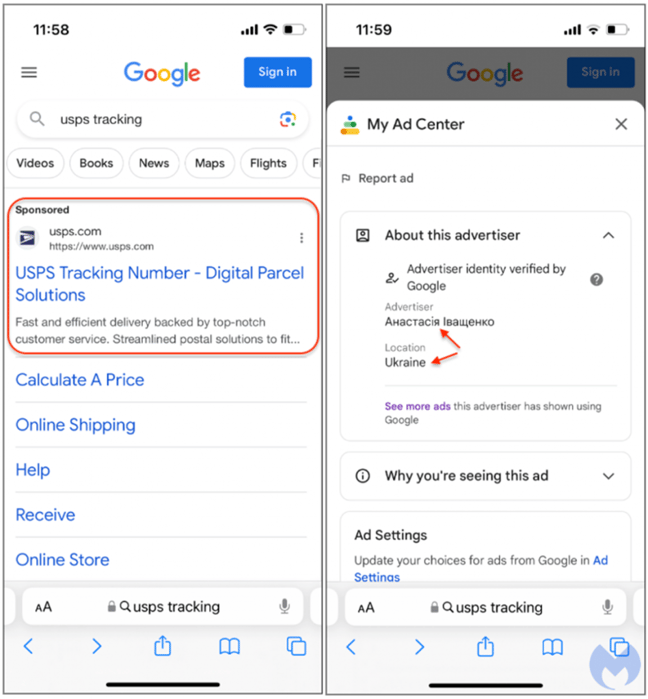

Атака начинается с поискового запроса «USPS Tracking», который пользователь сам вводит в поисковик, чтобы попасть на страницу отслеживания почтовых отправлений. Первое, что потенциальная жертва видит в результатах поиска — проплаченное злоумышленниками объявление USPS. Первым делом в глаза бросается полностью легитимный URL-адрес почтовой службы США, который на 100% соответствует настоящему.

Только перейдя на страницу объявления исследователи смогли обнаружить подвох, ведь в качестве рекламодателя была указана некая Анастасия Иващенко из Украины, которая, разумеется, не имеет никакого отношения к USPS.

Как сообщается, у данного поддельного рекламодателя было две разные рекламные кампании, одна из которых, похоже, была нацелена на пользователей мобильных устройств, а другая — на пользователей настольных компьютеров.

Первым делом любой опытный интернет-пользователь задастся логичным вопросом: каким образом злоумышленники вообще смогли использовать официальный URL-адрес почтовой службы США, но перенаправлять жертв на свой собственный фишинговый веб-сайт?

Как оказалось, адрес, отображаемый в объявлении, является хитроумной уловкой, эксплуатирующей недостатки платформы. Адрес только выглядит как легитимный, но по факту таковым не является.

При нажатии на объявление первым возвращаемым URL-адресом является «googleadservices[.]com», который содержит различные показатели, связанные с объявлением. Прямо за ним следует собственный URL рекламодателя, а уже затем фишинговый сайт злоумышленников. Даже самые опытные пользователи не увидят подвоха в такой стратегии, и именно это делает данную фишинговую кампанию такой опасной.

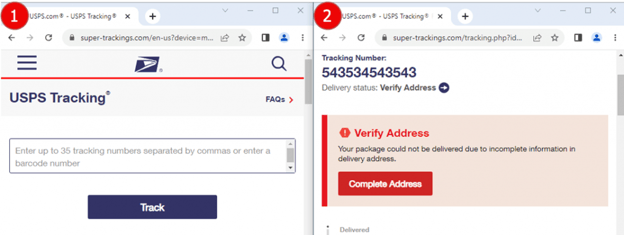

Жертвы, которые всё же переходят по рекламному объявлению, попадают на веб-сайт злоумышленников, который просит их ввести номер отслеживания посылки. Однако после отправки этой информации пользователи получают сообщение об ошибке: «Ваша посылка не может быть доставлена из-за неполной информации в адресе доставки».

Затем пользователям предлагается «обновить» данные о своём адресе проживания и банковской карте. На этом этапе хакеры получают полный физический адрес жертвы, что является ценной информацией на чёрном рынке. А для «повторной» привязки карты также требуется указать все её данные, включая полный номер, имя держателя, срок действия и CVC-код, ещё и заплатив за привязку комиссию в 35 центов.

По итогу, попавшиеся на удочку хакеров пользователи собственноручно предоставляют хакерам полную личную и финансовую информацию о себе, приправив всё учётными данными от своего банковского аккаунта. За такое матёрые киберпреступники в даркнете готовы выложить немалую сумму.

Эта сложная фишинговая схема является напоминанием о том, что вредоносная реклама в результатах выдачи поисковых систем остаётся актуальной проблемой, затрагивающей как простых потребителей, так и целые компании, которые доверяют известным брендам.

При использовании таких инструментов, как Google-поиск стоит проявлять повышенную бдительность и сразу пролистывать рекламные объявления. А какой-нибудь AdBlocker, например, поможет решить проблему с вредоносной рекламой быстро и эффективно.