Армянские организации пострадали от новой версии шпионского инструмента OxtaRAT

20/02/23

В ноябре прошлого года организации в Армении подверглись кибератаке с использованием обновленной версии бэкдора под названием OxtaRAT, позволяющим осуществлять удаленный доступ и наблюдение за рабочим столом. Специалисты кибербезопасности из компании CheckPoint связывают эти атаки с непростой геополитической ситуацией между Арменией и Азербайджаном.

Как сообщается, кампания стартовала в ноябре 2022 года и знаменовала собой первый случай, когда хакеры, стоящие за данной атакой, расширили границы своей деятельности за пределы Азербайджана.

«Возможности инструмента OxtaRAT включают поиск и удаление файлов с зараженного компьютера, запись видео с веб-камеры и рабочего стола, удалённое управление скомпрометированным компьютером, установку веб-оболочки, сканирование портов и многое другое», — говорится в отчете CheckPoint.

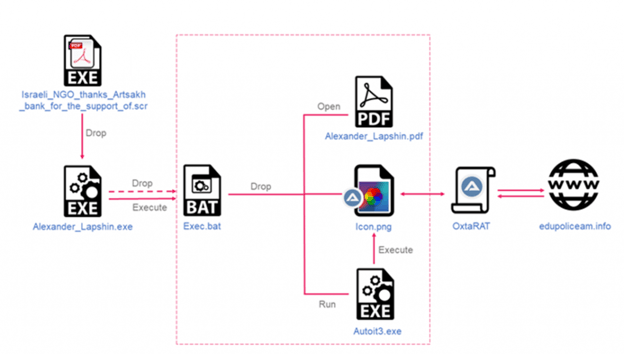

Отправной точкой стал самораспаковывающийся «.scr»-архив с сенсационным названием. Архив имитирует PDF-файл и имеет соответствующий значок. Запуск предполагаемого «документа» открывает файл-приманку, который в фоновом режиме распаковывает ещё несколько файлов полезной нагрузки и выполняет вредоносный код, встроенный в обычное «.png»-изображение средствами AutoIt-скрипта.

OxtaRAT позволяет киберпреступникам отправлять вредоносные команды и файлы, собирать конфиденциальную информацию, проводить разведку и наблюдение с помощью веб-камеры. Впервые вредонос был использован ещё в июне 2021 года, хотя и со значительно урезанной функциональностью, пишет Securitylab. Это указывает на то, что разработчики данного вредоносного софта постоянно совершенствуют его.

По сравнению с предыдущими кампаниями с использованием OxtaRAT, последняя ноябрьская кампания представляет изменения в цепочке заражения, улучшенную операционную безопасность и новые функциональные возможности для улучшения способов кражи данных жертвы.

Специалисты CheckPoint дали этой вредоносной кампании название «Тихий Дозор», но не упомянули название, под которым отслеживают данную хакерскую группировку. Развитие вредоноса указывает на то, что злоумышленники готовятся расширить свой основной вектор атаки, которым в настоящее время является социальная инженерия, на атаки инфраструктурные, затрагивающие по большей части корпоративные среды, нежели отдельных пользователей.