Группировка Rocke переключилась на новые методы обхода обнаружения

17/10/19

Китайская киберпреступная группировка под названием Rocke, организовавшая многочисленные крупномасштабные кампании по криптомайнингу, теперь применяет новые тактики, методы и процедуры. Преступники используют новую инфраструктуру C&C-сервера и обновленное вредоносное ПО для уклонения от обнаружения.

Rocke — финансово мотивированная группировка, впервые обнаруженная в апреле 2018 года, когда преступники эксплуатировали непропатченные серверы Apache Struts, Oracle WebLogic и Adobe ColdFusion и заражали вредоносным ПО из контролируемых злоумышленниками репозиториев Gitee и GitLab.

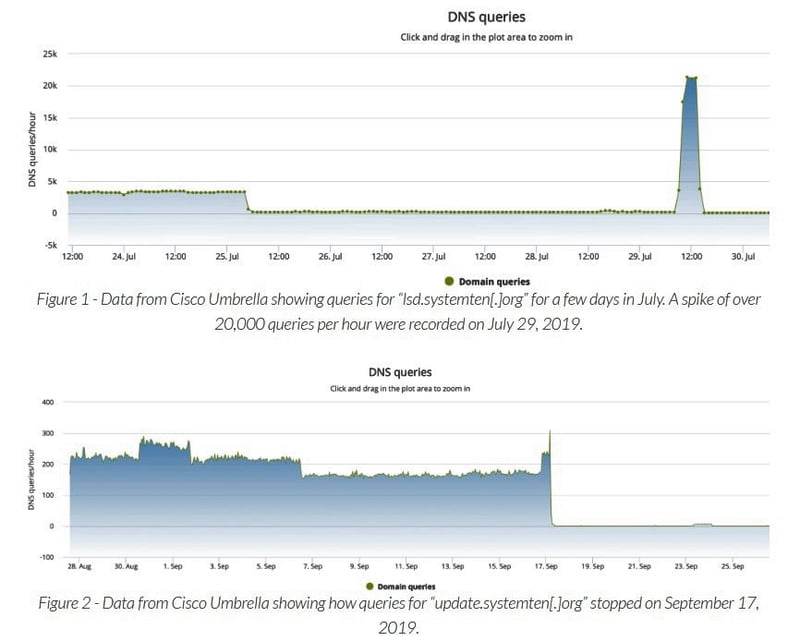

По словам исследователей из фирмы Anomali Labs, летом 2019 года преступники сменили C&C инфраструктуру и отказались от использования Pastebin в пользу собственного автономного решения. Установочные скрипты были размещены на доменах lsd.systemten[.]org и update.systemten[.]org. В сентябре операторы отказались от размещения скриптов на выделенных серверах и начали использовать текстовые записи системы доменных имен (DNS). Доступ к записям осуществляется через обычные DNS-запросы или протокол DNS-over-HTTP (DoH) в случае сбоя DNS-запроса.

Кроме того, группировка добавила в свое вредоносное ПО LSD новую функцию для эксплуатации уязвимости CVE-2016-3088 в серверах Apache ActiveMQ. Вредонос помогает операторам настроить процесс майнинга Monero (XMR) на скомпрометированных системах, а также выслеживает и удаляет все процессы, активно использующие ресурсы ЦП.

Криптоджекинг – способ скрытого майнинга криптовалюты на чужих мощностях. Угроза появилась сравнительно недавно и стремительно развивается, приобретая новые формы. Криптоджекинг включает в себя майнинг с использованием чужих браузеров и устройств любых типов – от настольных компьютеров и ноутбуков до смартфонов и сетевых серверов.