Как хакеры GREF следят за пользователями Signal и Telegram

01/09/23

Исследователи кибербезопасности из компании ESET обнаружили две шпионские кампании, в которых злоумышленники использовали поддельные версии Signal и Telegram. Целями стали пользователи Android в США и Европе.

Эксперты считают, что к делу причастна китайская группировка GREF. Фальшивые приложения были размещены в Google Play и Samsung Galaxy Stores, пишет Securitylab. Они активно распространялись с июля 2020 по июль 2022 года.

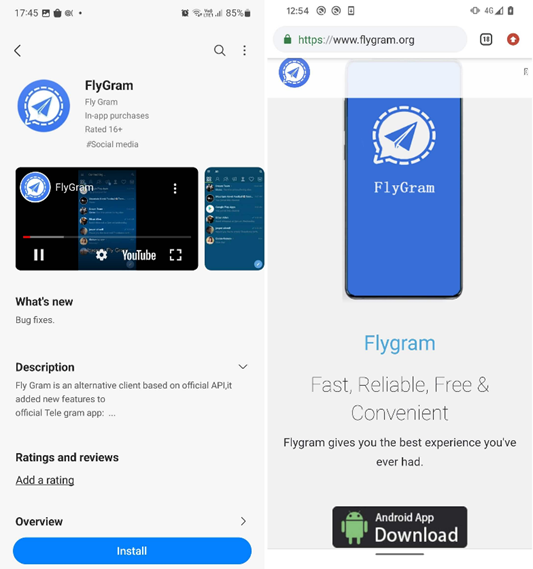

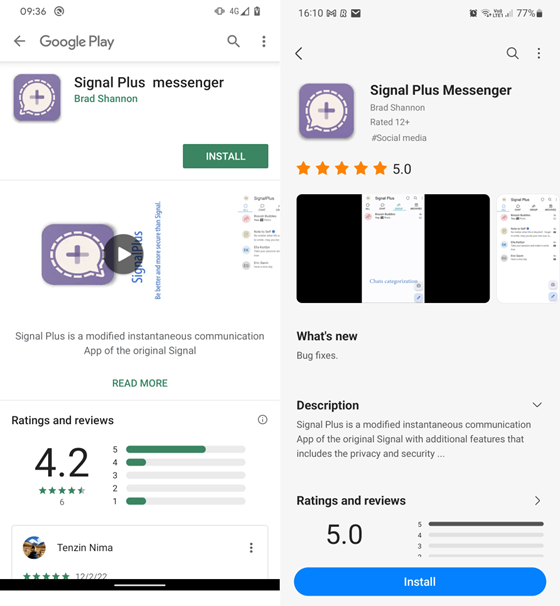

По словам ESET, мессенджеры успели загрузить тысячи человек. Хакеры назвали их «Signal Plus Messenger» и «FlyGram». Наибольшее количество скачиваний зарегистрировано в США, в нескольких странах ЕС и на Украине.

Лукаш Штефанко, автор исследования, объяснил, что приложения поддерживали все функции своих легальных аналогов, но с развертыванием шпионского ПО в фоновом режиме. Вредоносный код, который интегрирован в зашифрованные мессенджеры, специалисты идентифицировали как BadBazaar.

Штефанко уточяет: основная задача BadBazaar — извлечь информацию об устройстве, списке контактов, журнале вызовов и установленных приложениях. Сами чаты тоже просматривались.

Это первый зафиксированный случай шпионажа через Signal, при котором скомпрометированное устройство автоматически связывалось с сервером управления и командования.

Пользователям Telegram повезло больше — хакерам не удалось привязать FlyGram к оригинальным аккаунтам. Следовательно, перехватывать зашифрованные сообщения они не смогли, зато собрать информацию об устройствах все же получилось. Помогло резервное копирование – функция, которую жертва должна была самостоятельно активировать в FlyGram. ESET выявила около 14 тысяч таких пользователей.