Новый троян DogeRAT атакует пользователей Android в Индии

31/05/23

Эксперты по кибербезопасности обнаружили новый мобильный троян удалённого доступа под названием DogeRAT, который нацелен на пользователей Android, преимущественно в Индии, передает Securitylab. Вредонос распространяется через социальные сети и мессенджеры под видом легитимных приложений, таких как Opera Mini, OpenAI ChatGOT и премиум-версии YouTube, Netflix и Instagram.

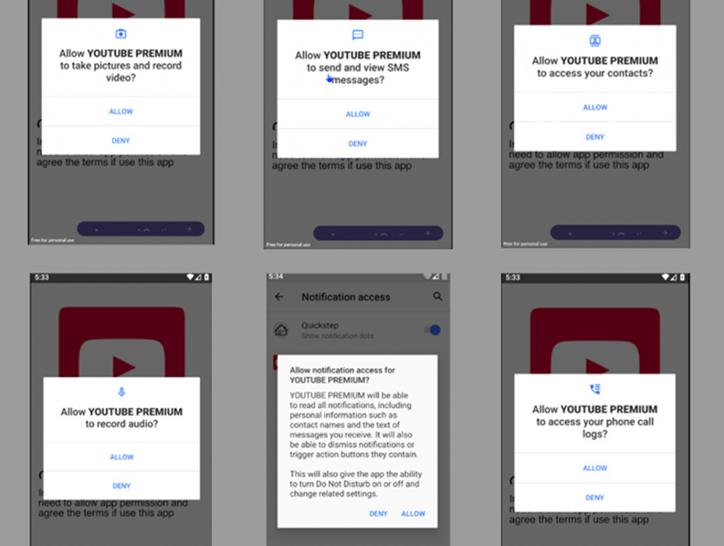

«После установки на устройство жертвы DogeRAT получает несанкционированный доступ к чувствительным данным, включая контакты, сообщения и банковские учётные данные», — говорится в отчёте компании CloudSEK, опубликованном в понедельник.

«Вредонос также может полностью контролировать заражённое устройство, позволяя совершать злонамеренные действия, такие как отправка спам-сообщений, совершение неавторизованных платежей, изменение файлов и даже удалённое фотосъёмка через камеры устройства», — добавили исследователи.

DogeRAT, как и многие другие зловредные программы, распространяемые по модели MaaS, продвигается местным разработчиком через Telegram-канал, созданный в июне прошлого года. В настоящий момент аудитория канала составляет свыше 2100 подписчиков.

Какое-то время на GitHub была доступна полностью бесплатная версия DogeRAT с ограниченным функционалом, скорее для демонстрации возможностей. Но всего за 30 долларов в месяц клиенты могут получить доступ к таким возможностям программы, как создание скриншотов, кража изображений, захват содержимого буфера обмена и регистрация нажатий клавиш.

«Мы не одобряем никакого незаконного или неэтичного использования этого инструмента. Пользователь несет всю ответственность за использование этого программного обеспечения», — заявляет разработчик трояна в файле «README.md», размещённом в репозитории.

После установки на устройство, вредонос на основе Java, замаскированный под популярное легитимное приложение, запрашивает все необходимые разрешения для сбора данных, а затем выгружает эти данные с устройства через Telegram.

«Эта кампания является острым напоминанием о финансовой мотивации, которая заставляет мошенников постоянно развивать свои тактики», — сказал Аншуман Дас, исследователь CloudSEK.