Обновлённая версия Rhadamanthys используется в фишинговых кампаниях, нацеленных на сектор нефти и газа

08/04/24

Киберэксперт компании Cofense Дилан Дункан сообщает, что в фишинговых письмах хакеры пытаются вызвать любопытство жертв, в результате чего они с высокой вероятностью попадаются на мошенническую удочку.

Атака начинается с электронного письма случайному сотруднику нефте-газового предприятия, в котором утверждается, что его транспортное средство попало в ДТП, пишет Securitylab. Исследователи зафиксировали следующие темы писем, которые чаще всего приходили потенциальным жертвам:

- «Срочно: просмотрите информацию о вашей автомобильной аварии»;

- «Требуется внимание: столкновение вашего автомобиля»;

- «Инцидент, связанный с вашим автомобилем: требуются немедленные действия»;

- «Уведомление: инцидент с участием вашего автомобиля»;

- «Ваш автомобильный инцидент: необходимы срочные юридические действия».

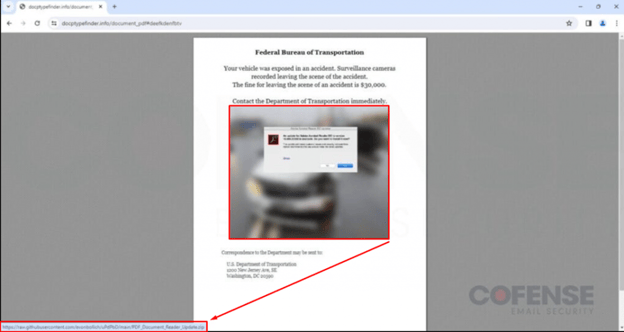

Вредоносная ссылка в письме имитирует изображение, размещённое в сервисе Google Images, и использует уязвимость открытого перенаправления, чтобы в итоге привести получателей к PDF-файлу, в котором указано, что транспортное средство жертвы якобы стало участником ДТП и скрылось с места происшествия, а потенциальный штраф за такое может составить $30 000.

Разумеется, если жертва срочно свяжется с местным отделом транспорта, штрафа можно будет избежать. По крайней мере, в такую историю злоумышленники хотят заставить поверить жертву.

В вышеупомянутом PDF-файле содержится размытое изображение автомобильной аварии, а также поддельное уведомление от сервиса Adobe Reader, которое гласит, что изображение невозможно просмотреть, пока жертва не обновит программное обеспечение.

После нажатия на кнопку «Обновить» (а по факту на любое место в рамках вредоносной картинки), на компьютер жертвы загружается ZIP-архив с замаскированной полезной нагрузкой Rhadamanthys — вредоноса, написанного на C++, используемого для сбора конфиденциальных данных с заражённых хостов.