Киберпреступники отказываются от скиммеров в пользу шиммеров для атак на банкоматы

26/06/19

Скиммеры представляют собой миниатюрные устройства, вставляемые в картоприемники банкоматов. Скиммеры считывают с магнитных лет банковских карт данные, которые затем могут использоваться для «клонирования» этих карт. Тем не менее, растущая популярность стандарта EMV для операций по картам с чипами заставила киберпреступников постепенно отходить от использования скиммеров. Поскольку на картах стандарта EMV данные хранятся не на магнитной ленте, а на встроенной микросхеме, скиммеры не могут их считать. Зато могут шиммеры.

Скиммеры представляют собой миниатюрные устройства, вставляемые в картоприемники банкоматов. Скиммеры считывают с магнитных лет банковских карт данные, которые затем могут использоваться для «клонирования» этих карт. Тем не менее, растущая популярность стандарта EMV для операций по картам с чипами заставила киберпреступников постепенно отходить от использования скиммеров. Поскольку на картах стандарта EMV данные хранятся не на магнитной ленте, а на встроенной микросхеме, скиммеры не могут их считать. Зато могут шиммеры.

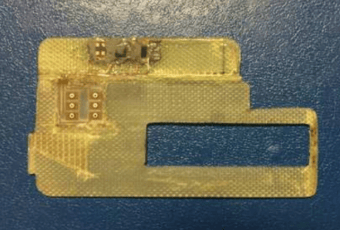

Впервые о шиммерах стало известно еще в 2016 году. Эти устройства намного меньше по размеру, чем скиммеры, и обычно размещаются между чипом и чип-ридером в банкоматах или PoS-терминалах. С приходом EMV шиммеры стали постепенно вытеснять скиммеры, сообщает ИБ-компания Flashpoint. По словам исследователей, в настоящее время на кастомизированные шиммеры, предлагающиеся на подпольных форумах, очень большой спрос.

Теоретически, карты с чипами невозможно «клонировать» из-за проверочного значения iCVV, отличающегося от CVV на магнитных лентах. iCVV предотвращает копирование данных с чипа и создание «клонированных» карт.

Еще одна мера безопасности – защита банкоматов с помощью Card Protection Plate (CPP). Этот механизм делает невозможным размещение в картоприемнике каких-либо предметов, а обойти его очень сложно, даже с помощью шиммеров. Однако, по данным Flashpoint, пути обхода все же существуют, и зависят они от того, как тщательно банки проверяют транзакции, в частности iCVV.

Благодаря неправильным реализациям стандарта EMV злоумышленникам проще атаковать менее защищенные карты Static Data Authentication (SDA), которым на смену постепенно приходят Dynamic Data Authentication (DDA) и Combined Data Authentication (CDA). Некоторые продавцы шиммеров на подпольных форумах даже предлагают детекторы для выявления CPP, а также инструменты для внедрения и извлечения шиммеров из банкоматов.