Пиратская версия вредоносного ПО 16Shop содержит бэкдор

22/05/19

Взломанная версия ПО для фишинговых атак на пользователей продукции Apple содержит бэкдор, позволяющий его создателям перехватывать все полученные в результате атак данные.

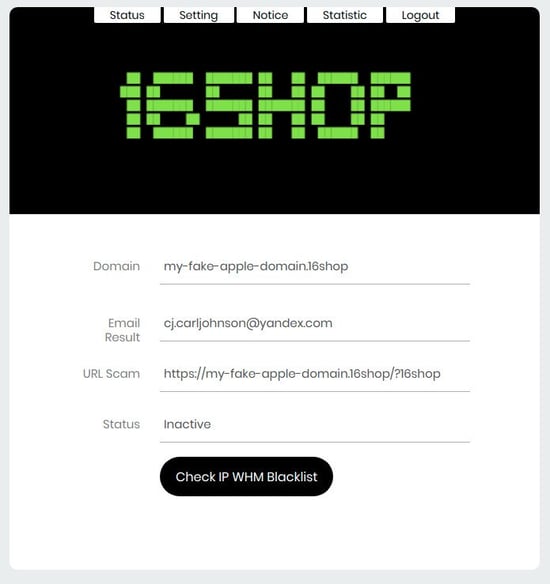

Речь идет о 16Shop – коммерческом наборе инструментов для осуществления фишинговых атак. 16Shop представляет собой высокотехнологичный инструмент с многослойной защитой и множеством механизмов для атак, способных адаптироваться под используемую жертвой платформу.

С целью обезопасить себя от потери выручки авторы 16Shop используют систему на базе API, проверяющую подлинность лицензии в режиме реального времени. Кроме того, защита на уровне кода делает невозможным его несанкционированное копирование.

Все шло хорошо до тех пор, пока в конце 2018 года не появилась пиратская версия 16Shop. Взломанная копия содержала локальный конфигурационный файл, и авторизация больше не осуществлялась через сайт 16Shop.

Исследователи из Akamai проанализировали взломанную версию 16Shop и обнаружили в программе код, отправляющий все собранные ею данные жертв сторонним лицам с помощью Telegram. «Преступники наподобие операторов 16Shop не любят раздавать скомпрометированную ими информацию бесплатно и обычно продают ее или обменивают на что-то эквивалентное по стоимости», - пояснил эксперт Akamai Амирам Коэн (Amiram Cohen).