Киберпреступники активно подделывают системы авторизации Microsoft и Adobe

11/07/23

Специалисты по кибербезопасности из компании Vade обнаружили новую фишинговую кампанию, в которой злоумышленники подделывают систему аутентификации Microsoft 365 и Adobe Document Cloud. Целью атаки является кража учётных данных пользователей от этих сервисов, пишет Securitylab.

По данным исследователей Vade, атакующие рассылают электронные письма с вредоносным HTML-файлом во вложении. Этот файл содержит JavaScript-код, который собирает адрес электронной почты получателя и изменяет страницу с помощью данных из переменной обратного вызова.

При анализе вредоносного домена, используемого хакерами, специалисты расшифровали строку, закодированную в base64, и получили результаты, связанные с фишинговыми атаками на Microsoft 365. Они отметили, что запросы на фишинговые приложения направлялись на домен с интересным названием «eevilcorp[.]online» («корпорация зла»).

Как сообщают исследователи, киберпреступники используют платформу Glitch.me для размещения фишинговых HTML-страниц. Это легитимная платформа, которая позволяет создавать и размещать в Интернете различные веб-приложения, сайты и онлайн-проекты. К сожалению, в рассмотренной кампании данная платформа использовалась для хостинга доменов, участвующих в продолжающейся фишинговой афере.

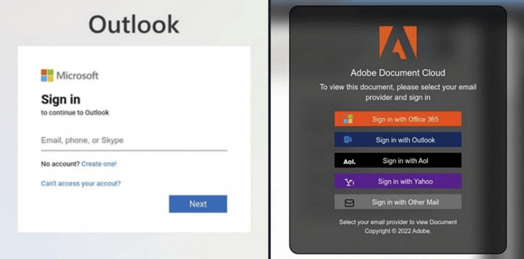

Атака начинается с того, что жертва получает электронное письмо с вредоносным HTML-файлом во вложении. После запуска файла в веб-браузере запускается фишинговая страница, маскирующаяся под страницу авторизации в Microsoft 365. Здесь жертву просят ввести свои учётные данные, которые затем направляются злоумышленникам.

Из-за широкого распространения Microsoft 365 в бизнес-сообществе есть большая вероятность того, что скомпрометированный аккаунт принадлежит корпоративному пользователю. В результате, если атакующий получит доступ к этим учётным данным, он потенциально сможет получить доступ к конфиденциальной бизнес-информации.

Исследователи Vade также обнаружили схожую фишинговую кампанию, которая включает в себя использование поддельной страницы авторизации Adobe Document Cloud. Её анализ показал использование того же домена «eevilcorp[.]online», который возвращает страницу аутентификации, связанную с вредоносным ПО под названием Hawkeye.

Важно подчеркнуть, что эксперты по кибербезопасности, включая Cisco Talos, ранее уже проводили исследование оригинального кейлоггера HawkEye и классифицировали его как набор вредоносного ПО, который появился ещё в 2013 году, с последующим обновлением до новых версий.